by drmunozcl

Share

Por drmunozcl

Compartir

El RTO (Recovery Time Objective o Tiempo Objetivo de Recuperación) define el tiempo máximo aceptable que un proceso, aplicación o servicio puede estar fuera de línea tras una interrupción antes de que el impacto para la empresa sea inaceptable.

En términos simples: es el cronómetro de cuenta regresiva que empieza a correr en el instante en que tu servidor se cae. Optimizar tu RTO protege la disponibilidad de tu servicio, la confianza de tus clientes y, sobre todo, tus ingresos.

¿Por qué el RTO es vital para la disponibilidad (y para los auditores)?

El RTO se expresa en minutos, horas o días, y debe estar estrictamente alineado con la criticidad del negocio y los Acuerdos de Nivel de Servicio (SLA).

Si superas el RTO durante una caída, comprometes la disponibilidad prometida. El error más común de los líderes de TI es definir un RTO de «4 horas» simplemente porque suena bien, sin tener en cuenta si su arquitectura actual realmente puede levantarse en ese tiempo. Cuando un auditor de la ISO 27001 te pregunte: «¿Cómo llegaste a ese número?», necesitas tener una respuesta respaldada por datos.

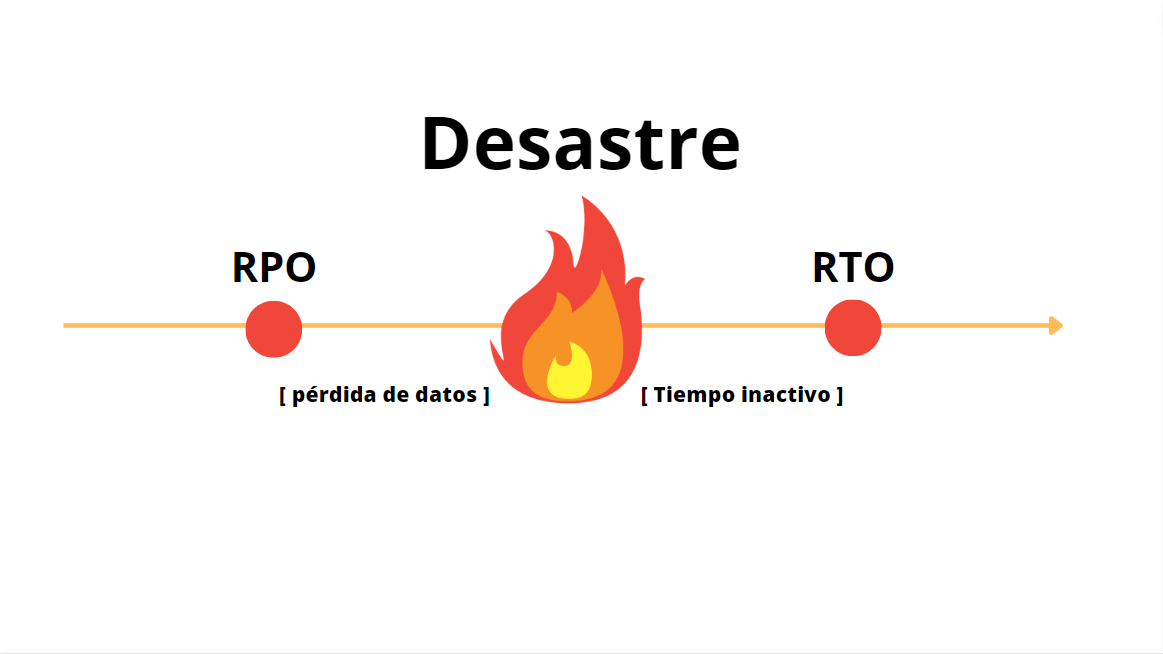

RTO vs. RPO: La pareja inseparable

El RTO nunca trabaja solo; se complementa con el RPO (Recovery Point Objective):

-

RPO: Define cuántos datos estás dispuesto a perder (ej. «los últimos 15 minutos de transacciones»).

-

RTO: Define cuán rápido debes volver a operar (ej. «en menos de 2 horas»).

La «Fórmula» para calcular un RTO efectivo

No existe una ecuación matemática universal como «2+2=4» para el RTO, ya que es una decisión de negocio, no solo técnica. Sin embargo, la fórmula conceptual que usamos en consultoría a través de un Análisis de Impacto al Negocio (BIA) es:

Costo de Inactividad (Pérdidas por hora) vs. Costo de Recuperación (Infraestructura)

Para definirlo correctamente, sigue estos pasos:

-

Establece el MTPD (Maximum Tolerable Period of Disruption): ¿Cuánto tiempo máximo puede sobrevivir la empresa sin este servicio antes de quebrar o enfrentar demandas legales? (Ej. 24 horas).

-

Define el RTO por debajo del MTPD: Tu RTO siempre debe ser menor a tu MTPD para darte un margen de maniobra. (Ej. RTO de 8 horas).

-

Mapea tus dependencias: Si tu RTO es de 4 horas, pero tu proveedor de base de datos en AWS tiene un SLA de respuesta de 6 horas, tienes una brecha de continuidad.

-

Calcula el ROI de la Arquitectura: Lograr RTOs cercanos a cero requiere replicación activa-activa o clustering (muy costoso). Un RTO de 24 horas permite usar backups en frío (más barato).

Ejemplos de RTO en empresas SaaS y Tecnológicas

Para entenderlo mejor, veamos cómo varía el RTO según el proceso:

-

Pasarela de Pagos (Checkout): * Criticidad: Crítica (Pérdida de ingresos por minuto).

-

RTO Típico: 15 a 30 minutos.

-

-

Aplicación principal del SaaS:

-

Criticidad: Alta (Impacto en clientes y SLA).

-

RTO Típico: 2 a 4 horas.

-

-

Sistema de Facturación Interna:

-

Criticidad: Media/Baja (Puede esperar sin afectar al cliente final).

-

RTO Típico: 24 a 48 horas.

-

Conclusión: El BIA es el verdadero motor del RTO

Definir con precisión qué es el RTO convierte la continuidad del negocio en una práctica medible. Sin embargo, intentar adivinar tus RTOs sin realizar un Análisis de Impacto al Negocio (BIA) formal es el camino más rápido hacia una «No Conformidad» en tu próxima auditoría.

Empieza por inventariar tus procesos críticos, prueba tus planes de recuperación de desastres (DRP) de forma regular y ajusta tus tiempos basándote en simulacros reales.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

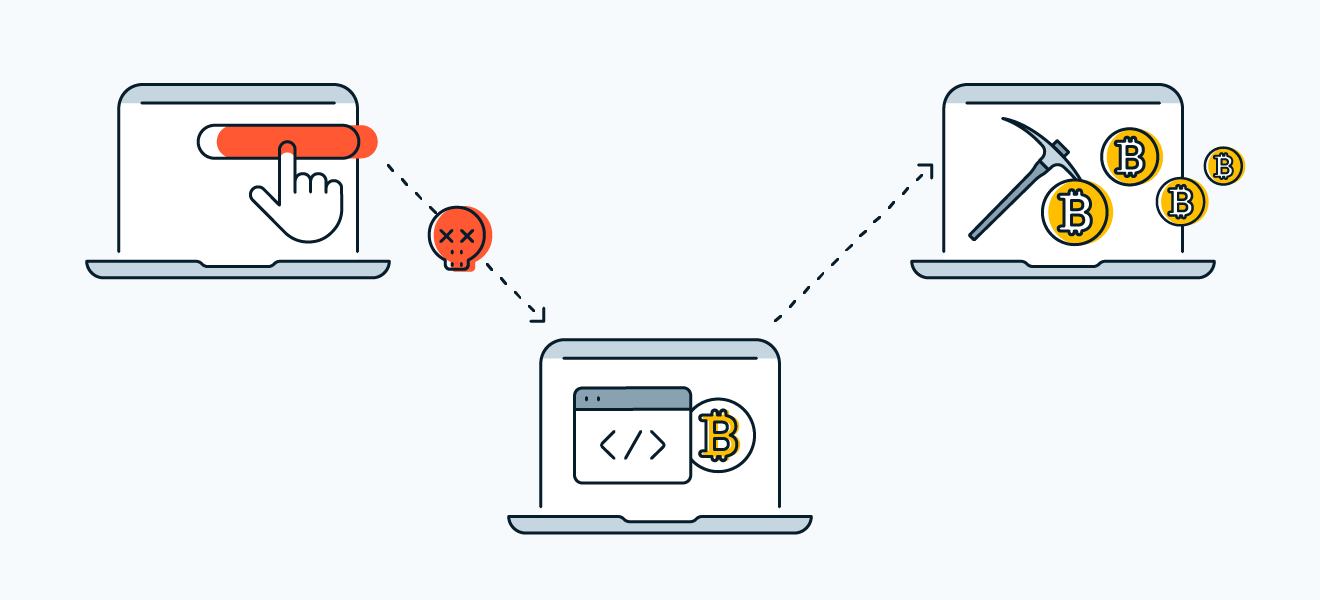

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de