La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

¿Quieres fortalecer tu ciberseguridad y acercarte al cumplimiento ISO 27001 sin dar palos de ciego? Empieza por la gestión de activos TI. Si no sabes con precisión qué hardware, software, cuentas y servicios en la nube existen en tu entorno, el resto de controles se vuelven frágiles. Gestión de activos TI e ISO 27001: por

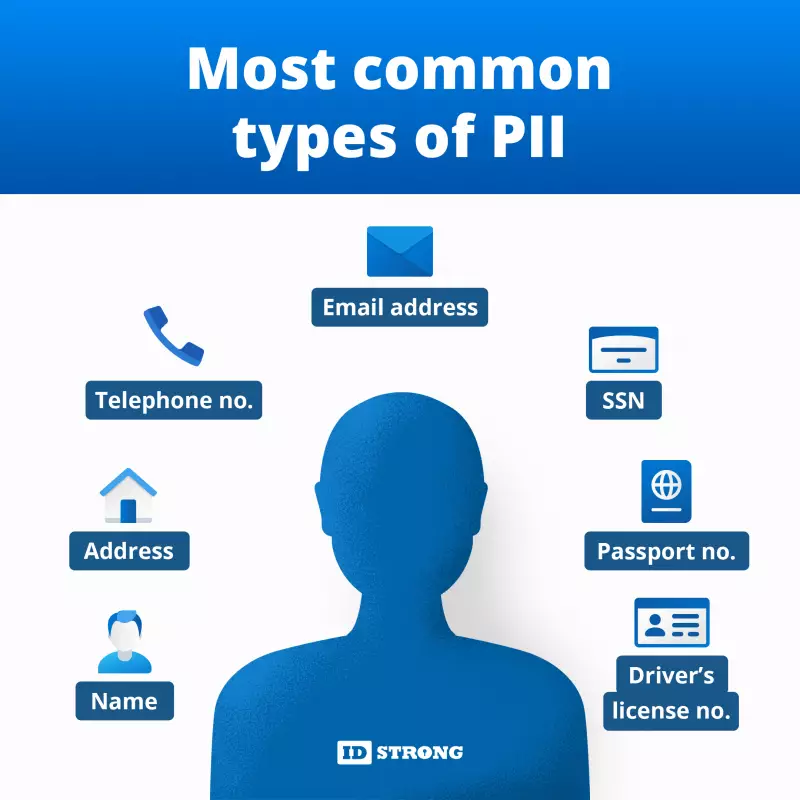

La información de identificación personal (PII) es el combustible que impulsa procesos de negocio, analítica y personalización. También es el objetivo preferido de actores malintencionados y el foco de reguladores en todo el mundo. Si trabajas en TI o seguridad, proteger la PII no es solo una buena práctica: es una obligación estratégica para la

Si gestionar privacidad te parece un laberinto de regulaciones, multas y hojas de cálculo, respira: la ISO/IEC 27701 es la guía práctica para implantar un sistema de gestión de la privacidad que funcione de verdad. Más aún, con la última actualización, la ISO/IEC 27701 es certificable por sí sola, por lo que ya no necesitas

La superficie de ataque crece más rápido que los presupuestos. Entre nubes híbridas, SaaS, teletrabajo y terceros, cada decisión técnica añade vectores potenciales. En este contexto, entender y aplicar con rigor el papel evaluación de riesgos ciberseguridad marca la diferencia entre reaccionar a incidentes o prevenirlos con prioridad y método. Sin una evaluación de riesgos,

Las aplicaciones modernas se construyen con librerías open source y paquetes de terceros. Software Composition Analysis (SCA) permite identificar, evaluar y mitigar riesgos derivados de esas dependencias: vulnerabilidades conocidas, problemas de licenciamiento y componentes obsoletos. Para equipos de TI y seguridad, SCA aporta visibilidad accionable y acelera la respuesta ante incidentes. ¿Qué es Software Composition

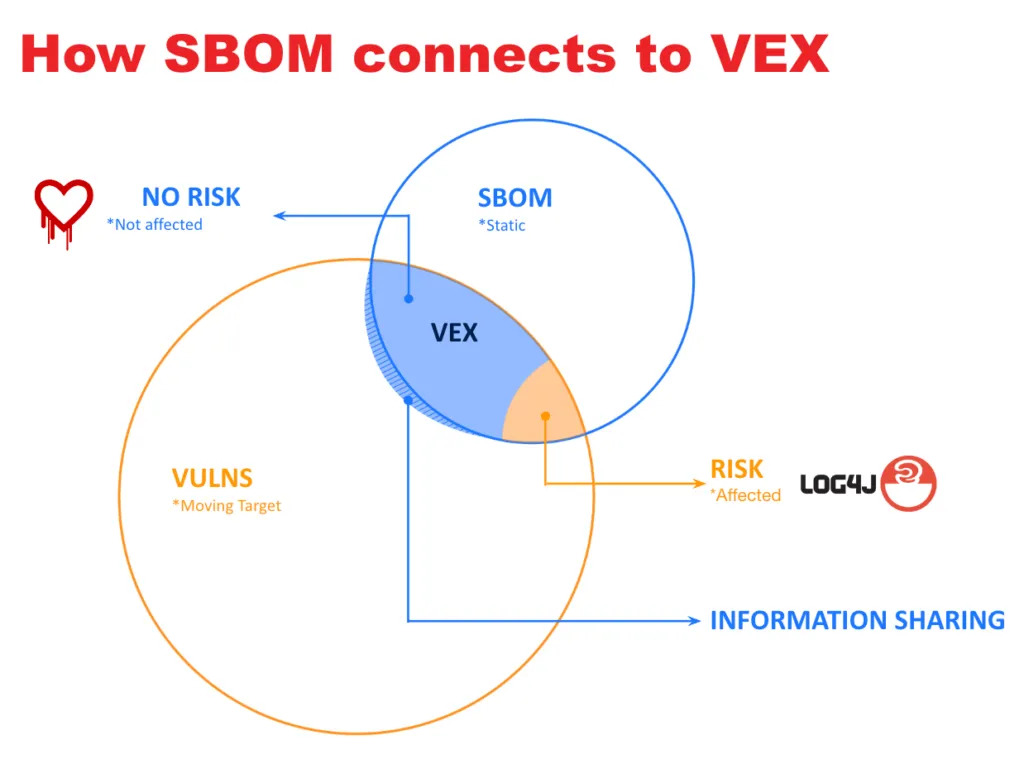

En gestión de vulnerabilidades, el ruido de falsos positivos frena la respuesta. Vulnerability Exploitability eXchange (VEX) resuelve ese problema al indicar si una CVE es explotable en un producto y versión específicos, con base en declaraciones formales del proveedor. Así, VEX complementa el SBOM y acelera la priorización. Definición de Vulnerability Exploitability eXchange (VEX) VEX

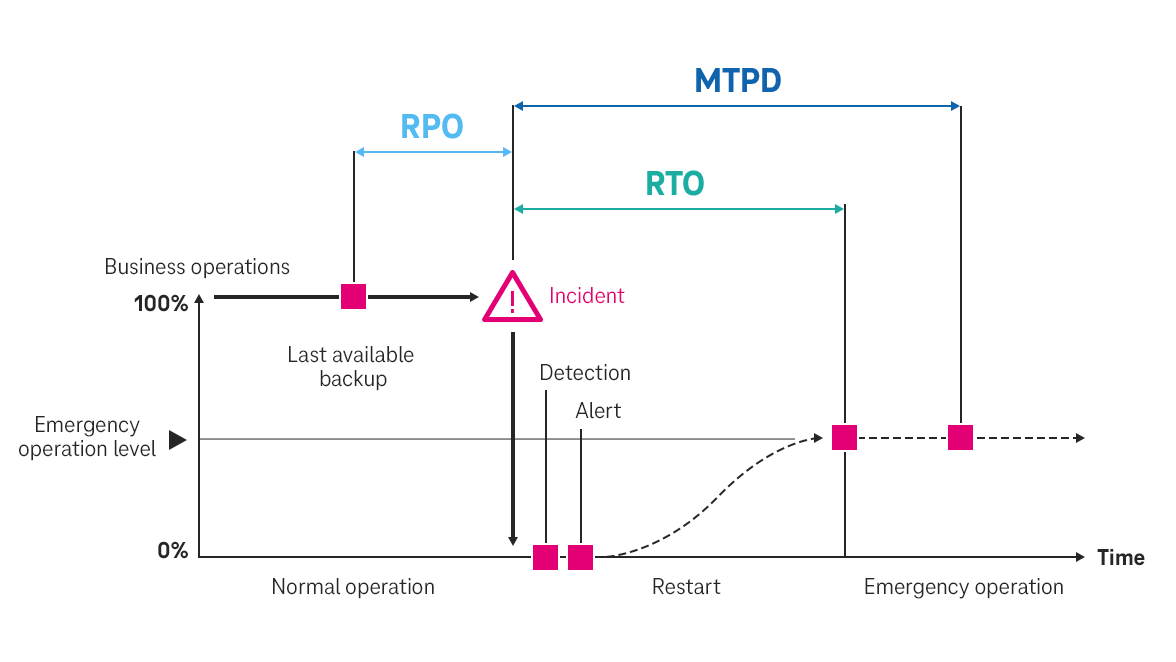

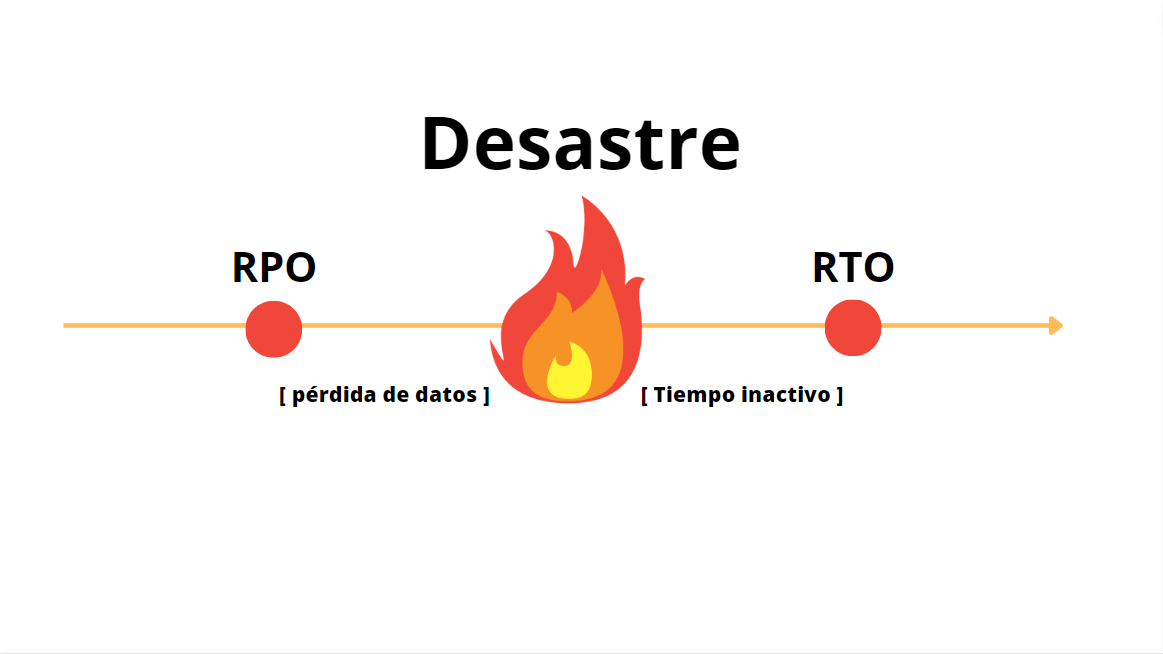

Cuando un ciberataque, una caída de proveedor o un error humano detienen la operación, cada minuto cuesta. Pero no todos los procesos valen lo mismo ni requieren el mismo tiempo de recuperación. Ahí entra el análisis de impacto del negocio (BIA): la herramienta que revela qué es realmente crítico, cuánto daño produce una interrupción y en