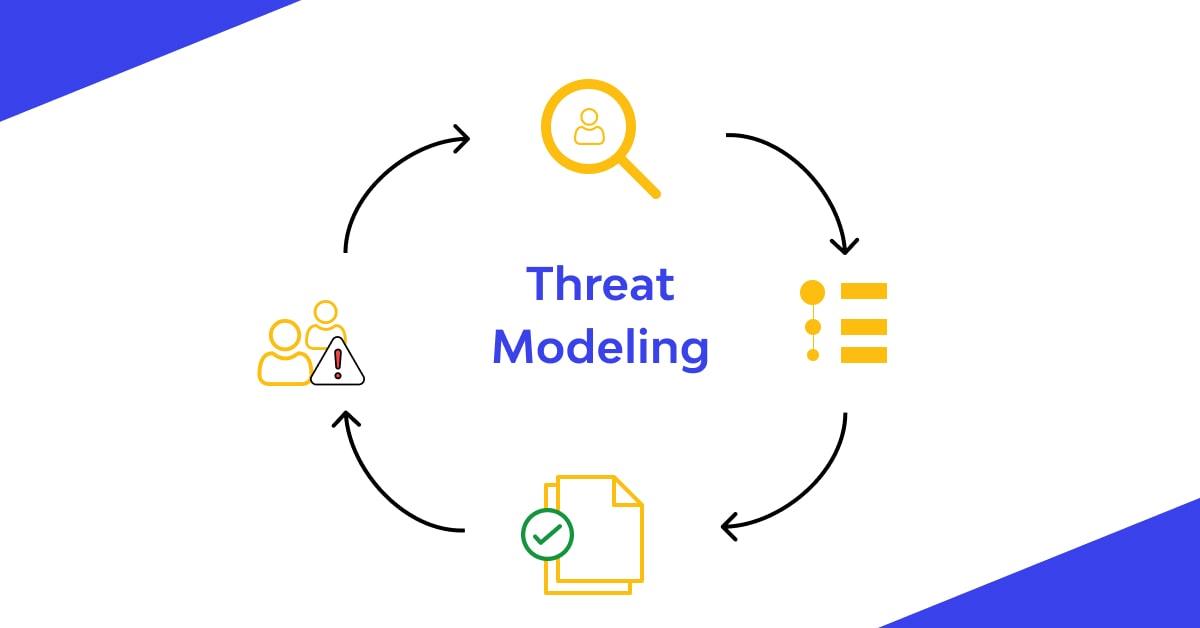

En el ámbito del desarrollo de software, uno de los aspectos más críticos es la identificación y gestión de amenazas potenciales. El proceso de modelado de amenazas o threat modeling no solo ayuda a identificar estas amenazas, sino también a mitigar riesgos antes de que se conviertan en serias brechas de seguridad. A continuación, examinaremos varios