La ciberseguridad ya no es una opción, sino una necesidad imperante en el panorama digital actual. Las amenazas cibernéticas evolucionan constantemente, volviéndose más sofisticadas y dañinas. Esto obliga a empresas y gobiernos a replantear sus estrategias y, fundamentalmente, a aumentar significativamente su inversión en ciberseguridad. Un Mundo Digital Vulnerable Vivimos en una era donde la

El Principio de Mínimo Privilegio (Principle of Least Privilege – PoLP) es una piedra angular de la ciberseguridad. En su esencia, dicta que a cada usuario, proceso o programa se le deben conceder solo los permisos estrictamente necesarios para realizar su función específica, y nada más. La teoría es simple y universalmente aceptada. Sin embargo,

La falsa sensación de seguridad en las organizaciones Muchas empresas creen estar protegidas frente a amenazas digitales solo porque cuentan con un antivirus, un firewall o realizan respaldos ocasionales. Sin embargo, el entorno de amenazas evoluciona a un ritmo acelerado y exige un enfoque más integral. En la actualidad, los ciberataques no discriminan por tamaño

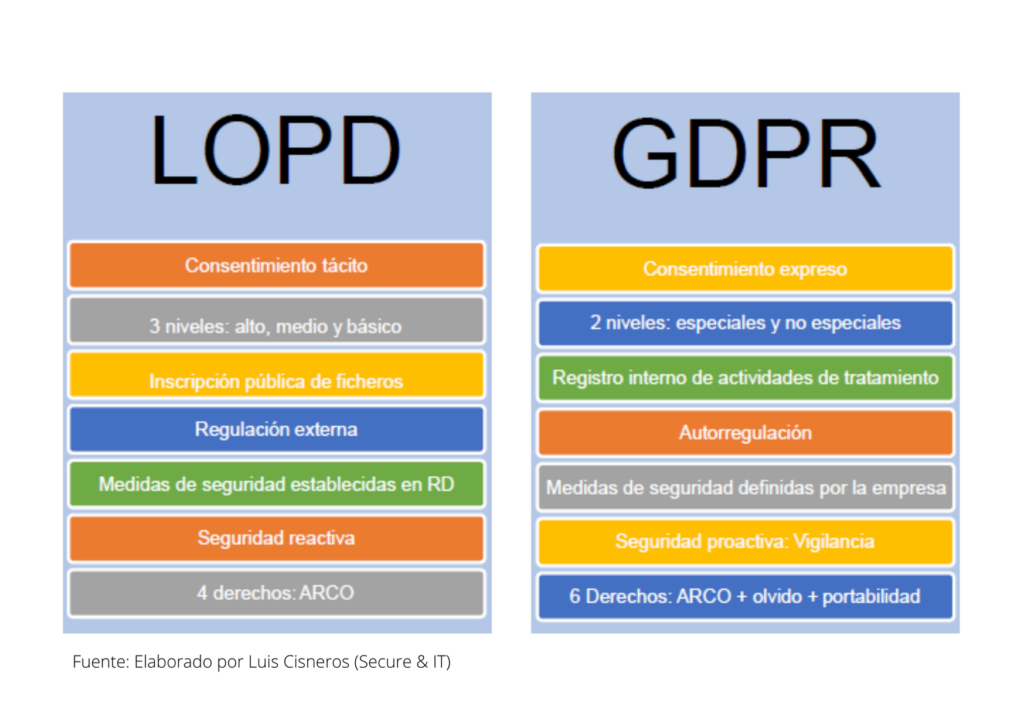

Muchas organizaciones que operan en España o dentro de la Unión Europea se enfrentan a un escenario legal complejo en cuanto al tratamiento de datos personales. Con la coexistencia del Reglamento General de Protección de Datos (GDPR) y la Ley Orgánica de Protección de Datos y garantía de los derechos digitales (LOPDGDD), no siempre queda

En un mundo hiperconectado, la recolección masiva de datos personales es parte del funcionamiento cotidiano de empresas, organizaciones e instituciones. Sin embargo, esta realidad también representa un riesgo significativo para la privacidad de los ciudadanos. El uso indebido o desproporcionado de esta información puede derivar en vulneraciones graves a los derechos fundamentales. Imagina que tus

Cuando ocurre un incidente de ciberseguridad —como una filtración de datos, sabotaje interno o malware en un sistema crítico— es crucial entender qué pasó, cómo ocurrió, quién fue responsable y qué daños se produjeron. Sin un enfoque estructurado, esa información se pierde o se vuelve irrelevante para la respuesta legal, técnica y estratégica. La falta

Las organizaciones, gobiernos y personas están cada vez más expuestas en internet. Cada acción digital —una publicación, un registro de dominio o un documento compartido— puede generar información útil para un atacante o para un profesional de seguridad. La mayoría de las amenazas actuales no comienzan con código malicioso, sino con recolección de información pública.

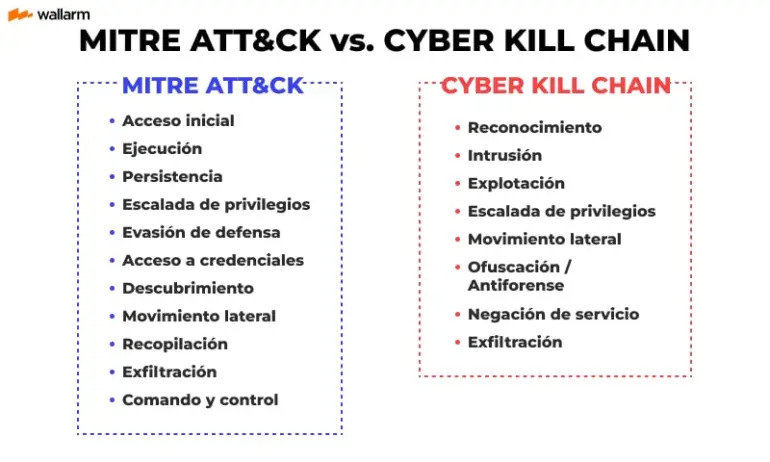

La ciberseguridad moderna exige marcos sólidos para entender y mitigar amenazas. Dos modelos ampliamente adoptados son la Kill Chain de Lockheed Martin y el framework MITRE ATT&CK. Aunque ambos tienen objetivos similares —entender y contrarrestar ataques— su enfoque y aplicabilidad difieren considerablemente. A continuación contrastamos en profundidad Mitre ATT&CK vs Kill Chain. Muchas organizaciones aún

Mitre attack es la forma común de referirse a MITRE ATT&CK, un marco abierto que documenta tácticas, técnicas y procedimientos utilizados por adversarios. Es mantenido por MITRE Corporation y se ha convertido en una referencia global para entender y analizar el comportamiento de amenazas avanzadas. En este glosario definimos mitre attack, su estructura y cómo

Las organizaciones están constantemente expuestas a ciberataques, pero la mayoría carece de contexto suficiente para comprender quién las amenaza, cómo operan los atacantes o qué activos están en riesgo. Sin esta visibilidad, las defensas se vuelven reactivas e ineficientes. Los equipos de seguridad desperdician tiempo en alertas sin contexto o respondiendo tarde a incidentes que