by drmunozcl

Share

Por drmunozcl

Compartir

Veeam Software anunció la adquisición de Securiti AI por aproximadamente 1.73 mil millones de dólares. La Adquisición de Securiti AI por Veeam Software no es un movimiento menor: combina protección de datos de clase empresarial con seguridad y gobernanza impulsadas por IA para responder a amenazas modernas, cumplimiento regulatorio y el auge de la IA generativa.

¿Qué hay detrás de la Adquisición de Securiti AI por Veeam Software?

Las organizaciones ya no solo necesitan respaldar y recuperar datos; deben saber qué datos tienen, dónde residen, quién los usa y qué riesgos representan. El crecimiento del multicloud, SaaS y los proyectos de IA ha fragmentado la información, elevando la superficie de ataque y la complejidad del cumplimiento. Cuando los equipos descubren un incidente, a menudo carecen de visibilidad sobre datos sensibles, rutas de exfiltración y controles coherentes. En ese vacío se pierden horas críticas y se multiplican costos y sanciones.

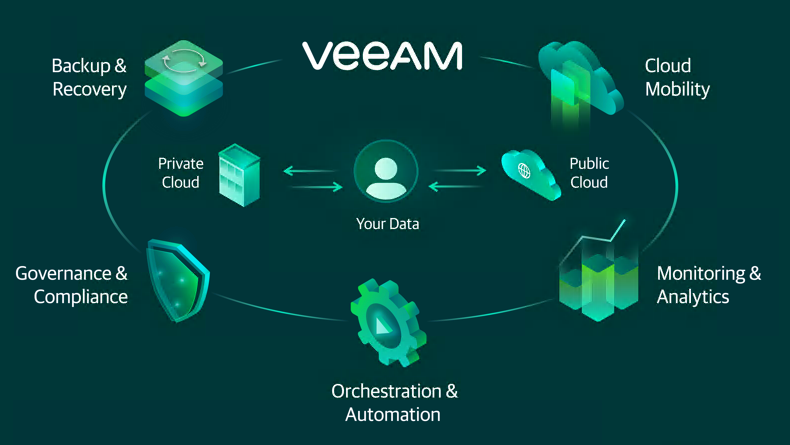

Aquí encaja la operación: Veeam lidera en backup, recuperación ante ransomware y continuidad del negocio. Securiti AI destaca en DSPM (Data Security Posture Management), descubrimiento y clasificación automatizada de datos, y políticas de gobernanza alimentadas por IA a través de nubes, SaaS y entornos on‑prem. Juntas, estas capacidades prometen un plano de control unificado: proteger, descubrir, clasificar, monitorear y remediar riesgos de datos con contexto y evidencia, no solo con copias de seguridad.

En términos prácticos, las organizaciones podrían pasar de «tengo un backup inmutable» a «sé qué información sensible protejo, cómo la uso, qué regulación la cubre y cómo recupero con prioridad y menor exposición». Para quienes adoptan GenAI y RAG, la combinación ayuda a evitar que los modelos consuman datos no autorizados y a registrar trazabilidad.

Impacto para profesionales TI y pymes

- Visibilidad integral de datos: descubrimiento y clasificación automáticos en AWS, Azure, Google Cloud, SaaS y on‑prem, junto con copias de seguridad y réplicas.

- Postura de seguridad de datos: puntuación de riesgo, políticas de acceso mínimo, detección de datos sensibles y flujos de movimiento entre sistemas.

- Resiliencia frente a ransomware: inmutabilidad y orquestación de recuperación priorizada por criticidad y sensibilidad.

- Cumplimiento continuo: mapeo de regulaciones (por ejemplo, GDPR/CCPA/LGPD) a políticas concretas, evidencias de auditoría y reporting.

- IA responsable: controles para evitar fuga de datos hacia asistentes y pipelines de IA, con gobernanza sobre prompts, datasets y resultados.

Para el profesional TI, esto acelera la respuesta a incidentes y reduce silos entre backup, seguridad y cumplimiento. Para la pyme, simplifica la adopción de controles avanzados sin construir un mosaico de herramientas difíciles de operar. La promesa es atractiva: menos herramientas, más contexto y tiempos de recuperación medibles.

Qué cambia en el mercado (y por qué importa)

- Convergencia de backup, seguridad y gobernanza: el mercado se mueve a plataformas de datos integrales.

- Priorización basada en contexto: recuperación guiada por sensibilidad y obligaciones regulatorias, no solo por SLA de sistemas.

- Preparación para IA: las empresas necesitarán inventarios de datos precisos y políticas vivas antes de escalar GenAI.

Conclusión

La Adquisición de Securiti AI por Veeam Software apunta a cerrar la brecha entre respaldo tradicional y seguridad de datos inteligente. En un entorno donde los datos se multiplican y la IA acelera riesgos y oportunidades, unir DSPM, gobernanza y recuperación no es lujo: es estrategia. Para equipos TI y pymes, el camino claro es ganar visibilidad, automatizar controles y recuperar con prioridad basada en riesgo. Si la integración cumple lo prometido, veremos menos caos en incidentes y más resiliencia operativa, con datos protegidos de forma inteligente y lista para auditoría. Nada mal para una operación de ~1.73 mil millones USD.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial ya no es solo una herramienta para empresas y desarrolladores. En 2026, investigadores de ciberseguridad han detectado una nueva generación de amenazas que integran modelos de lenguaje (LLMs) directamente en su funcionamiento. Dos nombres están marcando tendencia en el mundo de la seguridad informática: PromptFlux y QuietVault. Estos malwares representan un cambio

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

La ciberseguridad ya no es una preocupación “a futuro”. Las amenazas que dominarán 2026 ya están ocurriendo hoy, afectando a empresas de todos los tamaños, sectores y regiones. Ataques más rápidos, automatizados y difíciles de detectar están redefiniendo la forma en que las organizaciones deben proteger su información. En este escenario, entender qué está cambiando

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por