Si te enfrentas a ransomware, auditorías exigentes y clientes que piden garantías, probablemente te preguntas por dónde empezar para fortalecer la seguridad. El ruido de marcos y buenas prácticas no ayuda. Aquí es donde ISO 27002 aporta claridad y orden: es el catálogo de controles de seguridad que te guía para proteger la información con

Cuando la tecnología, la regulación y las expectativas de clientes cambian más rápido que tu roadmap, el riesgo no espera. La Evaluación Entorno Externo PESTEL ISO 27001 te permite anticipar amenazas y oportunidades con método, alineando el contexto externo con tu Sistema de Gestión de Seguridad de la Información (SGSI). ¿Por qué importa la Evaluación

Implementar un SGSI que resista auditorías y ataques no es cuestión de suerte. El Análisis FODA en ISO 27001 ofrece una forma clara y práctica de entender tu contexto, priorizar riesgos y alinear inversiones de seguridad con objetivos del negocio. Si diriges TI o una pyme, este enfoque te ayuda a decidir dónde actuar primero,

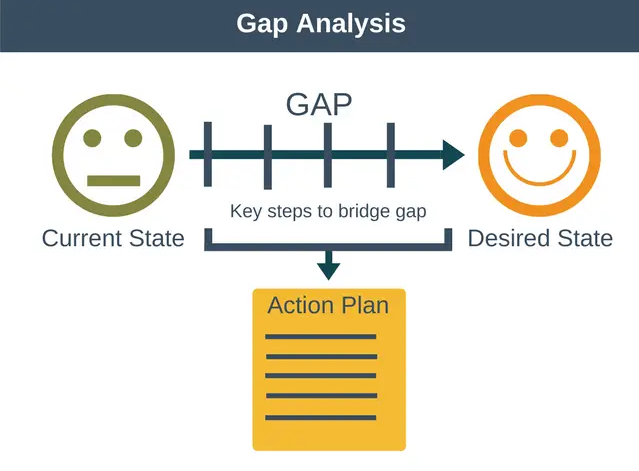

Si te preguntas cómo alinear tu empresa con ISO 27001 sin perder tiempo ni presupuesto, el análisis de brecha (GAP analysis) es tu mejor punto de partida. En InfoProteccion lo usamos para identificar, con precisión, qué necesitas para cumplir la norma y fortalecer tu Sistema de Gestión de Seguridad de la Información (SGSI). Evita sorpresas

La auditoría interna es una revisión sistemática que evalúa si el SGSI cumple con los requisitos del estándar y si se implementa y mantiene eficazmente. Según la cláusula 9.2 de la ISO/IEC 27001:2022, las auditorías internas son obligatorias y tienen como objetivo: Verificar el cumplimiento con los requisitos de la norma y los objetivos organizacionales.

Muchas organizaciones intentan implementar seguridad sin un marco claro de políticas y controles, lo que resulta en esfuerzos descoordinados, inconsistencias y fallos en la protección de los activos de información. Sin políticas bien definidas, no hay estándares para guiar las acciones, y sin controles, no hay forma de mitigar los riesgos identificados. Imagina que, ante

¿Qué es la Identificación de Activos en ISO 27001? La identificación de activos es el proceso de catalogar todos los elementos relevantes que conforman el sistema de gestión de seguridad de la información. Estos activos pueden incluir: Información: Bases de datos, documentos, registros financieros. Tecnología: Servidores, dispositivos móviles, software, aplicaciones. Personas: Usuarios, roles, contratistas. Infraestructura:

Muchas organizaciones subestiman la importancia de conocer su punto de partida antes de implementar la ISO 27001. Sin una evaluación inicial adecuada, es imposible identificar las brechas en seguridad de la información, lo que puede derivar en esfuerzos desorganizados, mayores costos y una implementación ineficaz. ¿Sabías que el 70% de los proyectos de implementación de