by drmunozcl

Share

Por drmunozcl

Compartir

Muchos sistemas, aplicaciones y programas contienen medidas de seguridad para proteger su funcionamiento o acceso, como contraseñas, licencias o cifrados. Sin embargo, existen técnicas maliciosas diseñadas para romper esas barreras y comprometer la seguridad del software.

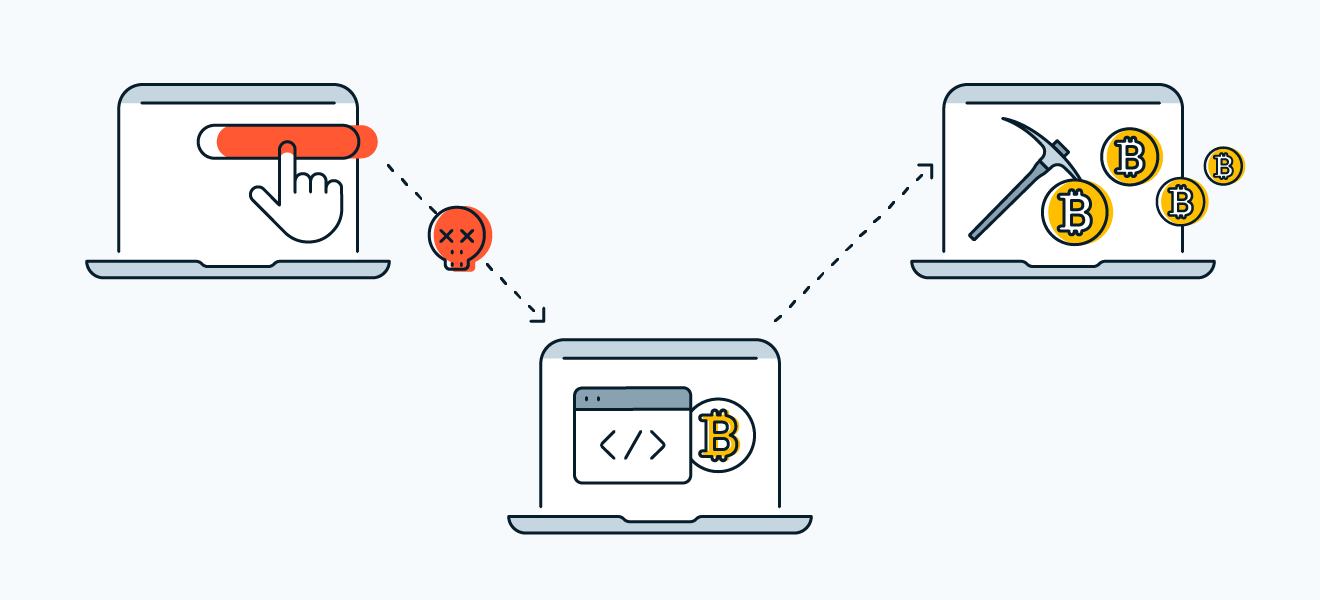

El cracking es una práctica utilizada por ciberdelincuentes para eliminar o vulnerar mecanismos de protección digital. Desde desbloquear software con licencia hasta romper contraseñas, el cracking pone en riesgo tanto a empresas desarrolladoras como a usuarios finales que podrían instalar versiones manipuladas, muchas veces con malware incluido.

Además, el cracking alimenta actividades como la piratería, el robo de identidad y la distribución de programas modificados con puertas traseras, afectando gravemente la integridad de los sistemas.

En ciberseguridad, el cracking se refiere a la acción de vulnerar deliberadamente mecanismos de protección informática, como licencias de software, algoritmos de cifrado o contraseñas. No debe confundirse con el hacking ético, ya que su finalidad es casi siempre ilegal o maliciosa.

Tipos comunes de cracking:

- Crack de software: Elimina protecciones de licencia.

- Crackeo de contraseñas: Utiliza fuerza bruta o diccionarios para acceder a sistemas.

- Keygens y parches: Generan claves falsas o modifican binarios legítimos.

Ejemplo malicioso:

Un cracker crea un parche que permite ejecutar una aplicación de pago sin pagar la licencia, y lo distribuye en foros pirata. El programa modificado contiene un troyano que roba información del usuario.

¿Cómo protegerse?

- Utilizar software legal y actualizado.

- Evitar descargar programas desde sitios no oficiales.

- Implementar mecanismos de protección contra ingeniería inversa.

- Usar cifrados robustos y políticas de contraseñas fuertes.

Relacionado:

Conclusión

El cracking es una amenaza tanto legal como técnica. Más allá de la infracción de derechos de autor, representa una vía de entrada para ataques y una violación a la seguridad digital. La prevención empieza por la educación y el uso responsable del software.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de