by drmunozcl

Share

Por drmunozcl

Compartir

El SBOM en desarrollo seguro es la base para gestionar riesgos en la cadena de suministro de software. Un SBOM (Software Bill of Materials) cataloga de forma estructurada todos los componentes, dependencias y sus versiones presentes en un artefacto. Con esta visibilidad, los equipos de TI y seguridad reducen la superficie de ataque, aceleran la respuesta ante vulnerabilidades y cumplen requisitos regulatorios.

Definición y alcance de SBOM en desarrollo seguro

Un SBOM es un inventario detallado y legible por máquinas de los componentes de software, incluidos sus metadatos. Suele incluir nombre, versión, proveedor, hash, relaciones de dependencia, licencias y datos de compilación. Estándares abiertos como SPDX, CycloneDX y SWID definen esquemas interoperables. En desarrollo seguro, el SBOM se genera y verifica a lo largo del ciclo de vida (planificar, construir, desplegar y operar) y se comparte con terceros para evaluar riesgos de forma consistente.

¿Qué información incluye un SBOM?

- Identificadores de componentes (purl, CPE) y proveedor.

- Versiones, origen (repositorio, registro) y fecha de compilación.

- Gráfico de dependencias directas y transitivas.

- Licencias y obligaciones de cumplimiento.

- Integridad (hashes) y, opcionalmente, firma del documento.

- Enlaces a asesoría de vulnerabilidades y VEX para contexto de explotabilidad.

Implementación de SBOM en desarrollo seguro

- Selecciona el estándar (SPDX o CycloneDX) según tu ecosistema y herramientas.

- Genera el SBOM automáticamente en CI/CD (p. ej., Syft, CycloneDX-CLI, SPDX Tools) para cada build.

- Firma y almacena el SBOM con el artefacto (cosign/sigstore) y publícalo en el registro o repositorio.

- Enriquece con fuentes de vulnerabilidades (OSV, NVD, GitHub Advisory) y asócialo a VEX cuando aplique.

- Aplica políticas: bloqueo por componentes prohibidos, umbrales de CVSS y compatibilidad de licencias.

- Supervisa y actualiza: reevalúa SBOM ante nuevas CVE y automatiza avisos y parches.

Beneficios clave

- Visibilidad completa del software desplegado.

- Gestón proactiva de vulnerabilidades y deuda de dependencias.

- Cumplimiento normativo y contractual en la cadena de suministro.

- Respuesta más rápida ante incidentes y auditorías.

Conclusión

El SBOM convierte el inventario de dependencias en un activo operativo para seguridad. Integrarlo en la tubería de entrega continua mejora la trazabilidad, acelera la remediación y fortalece la postura frente a riesgos de terceros.

Relacionado

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

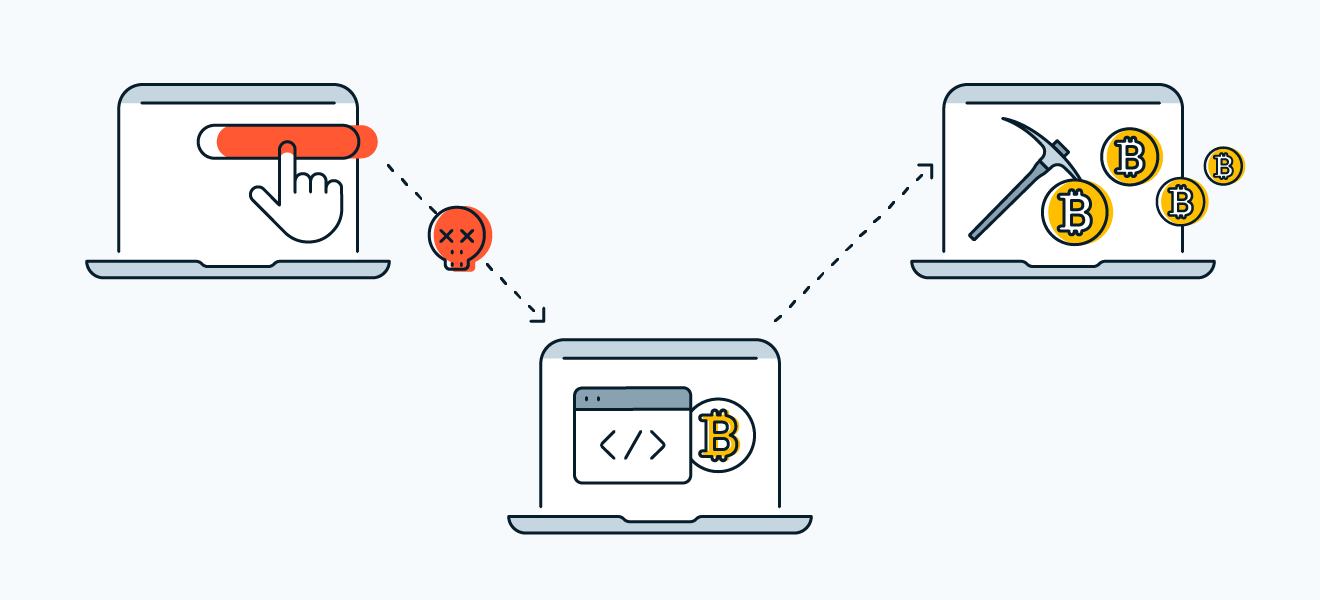

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de