by drmunozcl

Share

Por drmunozcl

Compartir

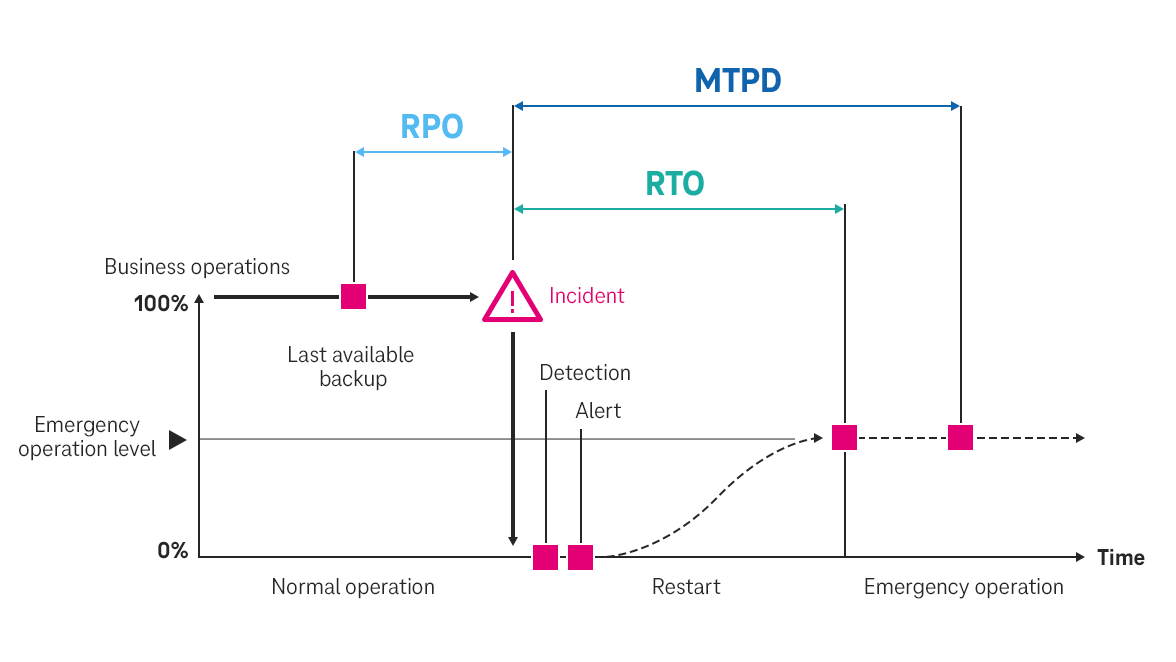

El MTPD (Maximum Tolerable Period of Disruption), o Período Máximo Tolerable de Interrupción, es la línea roja de tu negocio. Representa el tiempo máximo absoluto que un proceso, servicio o sistema puede estar inactivo antes de que el impacto para la organización sea fatal, inaceptable o irreversible.

Si tu sistema supera el MTPD, las consecuencias pasan de ser «un problema grave» a «un riesgo de quiebra» (demandas, pérdida masiva de clientes, multas regulatorias destructivas).

La diferencia vital: MTPD vs. RTO (Lo que el auditor revisará)

El error más común en la implementación de la ISO 27001 (Control 5.30) es confundir el MTPD con el RTO. Son conceptos hermanos, pero significan cosas muy distintas:

- El MTPD es el límite del negocio: Es el tiempo que la empresa puede aguantar sin respirar antes de morir. Lo define la alta dirección o el CEO.

- El RTO es el objetivo técnico: Es el tiempo en el que el equipo de TI promete restaurar el servicio.

La Regla de Oro de la Continuidad: Tu RTO siempre debe ser menor que tu MTPD.

Ejemplo: Si el negocio quiebra a las 24 horas de no procesar pagos (MTPD = 24h), el equipo de TI debe configurar una arquitectura de recuperación que levante el sistema en 8 horas (RTO = 8h) para tener un margen de seguridad.

Cómo calcular el MTPD sin equivocarte (Paso a Paso)

El MTPD no se adivina ni se define por «sentido común». Se calcula mediante un documento formal llamado Análisis de Impacto al Negocio (BIA). Para definirlo, debes seguir estos pasos:

1. Evalúa el Impacto Financiero

¿Cuánto dinero pierde la empresa por cada hora que el servicio está caído? Define umbrales claros. Por ejemplo: «Pérdidas superiores a $100,000 USD son inaceptables». Si llegas a esa cifra en 6 horas de caída, tu MTPD es de 6 horas.

2. Mide el Impacto Reputacional y Legal

A veces el dinero no es lo primero que se pierde. Si tienes un SLA firmado con clientes corporativos que penaliza caídas de más de 12 horas con la recisión del contrato, ese límite legal se convierte automáticamente en tu MTPD.

3. Considera el «Efecto Bola de Nieve»

Las primeras 2 horas de inactividad pueden ser tolerables, pero ¿qué pasa en la hora 10? El impacto operativo se acumula. Pregunta a los líderes de cada departamento: «¿En qué momento esta interrupción paraliza completamente sus operaciones diarias?».

Ejemplos de MTPD en empresas SaaS

Veamos cómo varía el MTPD dependiendo de la criticidad del servicio:

- Base de datos de Autenticación de Usuarios (Login): * Impacto: Nadie puede entrar a la plataforma.

- MTPD Típico: 2 a 4 horas.

- Servidor de Correos de Marketing: * Impacto: Se retrasan las campañas de ventas.

- MTPD Típico: 3 a 5 días (el negocio no muere por esto).

- Pasarela de Procesamiento de Nómina (Día de pago): * Impacto: Empleados sin sueldo, multas laborales.

- MTPD Típico: 24 horas.

Conclusión: Automatiza tu BIA

Definir el MTPD es el primer paso real para construir un Plan de Recuperación de Desastres (DRP) que funcione. Si llegas a la auditoría ISO 27001 con RTOs definidos pero sin MTPDs que los justifiquen, el auditor levantará una «No Conformidad» de inmediato.

La forma más profesional de calcular esto es cruzando tus necesidades de negocio con los SLAs de tus proveedores tecnológicos. Hazlo de forma inteligente, documenta tus hallazgos y protege la continuidad de tu organización.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de