by drmunozcl

Share

Por drmunozcl

Compartir

La superficie de ataque crece más rápido que los presupuestos. Entre nubes híbridas, SaaS, teletrabajo y terceros, cada decisión técnica añade vectores potenciales. En este contexto, entender y aplicar con rigor el papel evaluación de riesgos ciberseguridad marca la diferencia entre reaccionar a incidentes o prevenirlos con prioridad y método.

Sin una evaluación de riesgos, los equipos TI y las pymes invierten a ciegas: compran herramientas que no mitigan las amenazas críticas, descuidan activos clave y no justifican el gasto ante dirección. El resultado: tiempo de inactividad, pérdida de datos, sanciones regulatorias y daño reputacional. La solución pasa por evaluar riesgos de forma sistemática, alinear controles con impacto de negocio y medir la reducción de exposición.

Por qué el papel evaluación de riesgos ciberseguridad define tu estrategia

La evaluación de riesgos identifica qué proteger, de qué amenazas protegerlo y con qué prioridad. Traducido a negocio: te permite asignar presupuesto donde más reduce impacto, documentar el apetito de riesgo, cumplir marcos como ISO/IEC 27001, ISO 27005 o NIST, y negociar mejor con ciberseguros. Además, crea un lenguaje común entre TI, finanzas y dirección: activos críticos, probabilidad, impacto, controles y riesgo residual.

Cuando sitúas la evaluación de riesgos en el centro, puedes:

- Priorizar iniciativas (MFA, segmentación, copias inmutables) con base en evidencia.

- Justificar ROI y TCO de controles ante stakeholders.

- Integrar riesgos de terceros y cadena de suministro.

- Alinear requisitos regulatorios (p. ej., RGPD) con controles concretos.

Beneficios clave para equipos TI y pymes

- Visibilidad: inventario de activos críticos (datos, aplicaciones, identidades, infra y SaaS) con dueños claros.

- Enfoque: matriz de riesgos que ordena esfuerzos por impacto y probabilidad.

- Agilidad: planes de tratamiento con responsables, plazos y costos definidos.

- Resiliencia: escenarios de crisis (ransomware, fuga de datos, caída de proveedor) con respuestas ensayadas.

- Medición: KPIs/KRIs que evidencian la reducción de exposición y el progreso continuo.

Pasos prácticos para una evaluación de riesgos efectiva

Define el contexto y objetivos

- Alinea la evaluación con metas de negocio, cumplimiento y apetito de riesgo.

- Selecciona el marco de referencia (ISO 27005, NIST CSF o CIS) para guiar el proceso.

Inventaria activos y datos

- Lista sistemas on-prem y cloud, SaaS críticos, identidades, endpoints y datos sensibles.

- Asigna un dueño de activo y un valor de negocio (confidencialidad, integridad, disponibilidad).

Identifica amenazas y vulnerabilidades

- Considera phishing, ransomware, abuso de credenciales, errores de configuración cloud, terceros y amenazas internas.

- Usa fuentes de inteligencia y hallazgos de escáneres o pentesting.

Modela escenarios de riesgo

- Une activo + amenaza + vulnerabilidad + impacto. Ej.: “Acceso no autorizado a CRM SaaS por MFA ausente → filtración de clientes”.

Estima probabilidad e impacto

- Aplica escalas cualitativas (bajo/medio/alto) o semi-cuantitativas.

- Considera impacto financiero, legal, operativo y reputacional. Integra BIA si lo tienes.

Prioriza con una matriz de riesgos

- Visualiza en un heatmap y ordena por riesgo inherente.

- Determina el riesgo aceptable versus el que debes tratar.

Define planes de tratamiento

- Elige entre mitigar (controles), transferir (seguro), evitar (cambiar proceso) o aceptar.

- Detalla controles: MFA, Zero Trust, EDR, hardening, segmentación, backups 3-2-1, DLP, gestión de parches.

Asigna responsables, plazos y presupuesto

- Crea un registro de riesgos con dueños, fechas objetivo y métricas de éxito.

Implementa, prueba y entrena

- Valida controles con pruebas de recuperación, ejercicios de phishing y simulacros de respuesta a incidentes.

Monitorea y mejora continuamente

- Revisa trimestralmente; actualiza ante cambios de arquitectura, nuevos proveedores o incidentes.

Errores comunes y cómo evitarlos

- Evaluar una vez al año y olvidarlo: integra revisiones periódicas y tras cambios relevantes.

- Saltar el inventario: sin activos precisos, priorizas mal. Centraliza y etiqueta datos críticos.

- Subestimar terceros: evalúa riesgos de proveedores (SLA, cifrado, registros, continuidad).

- Medir solo cumplimiento: compliance sin efectividad operativa crea falsa seguridad.

- No cuantificar impacto: estima costos de inactividad, sanciones y recuperación para decidir mejor.

Herramientas y marcos que aceleran el proceso

- Marcos: ISO 27005, ISO/IEC 27001, NIST CSF, CIS Controls.

- Soporte: herramientas GRC ligeras, escáneres de vulnerabilidades, inventarios CMDB/ASM, plataformas de riesgo de terceros.

- Plantillas: registro de riesgos, matriz de probabilidad/impacto y catálogos de amenazas.

Conclusión

La seguridad no empieza en las herramientas; empieza en el análisis. Coloca la evaluación de riesgos como eje de tu estrategia y ganarás claridad para priorizar, justificar inversiones y reducir exposición real. Si lideras TI o diriges una pyme, empieza hoy con un inventario fiable, una matriz de riesgos honesta y planes de tratamiento accionables. En InfoProteccion podemos ayudarte a estructurar, ejecutar y madurar tu programa de gestión de riesgos con enfoque práctico y medible.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

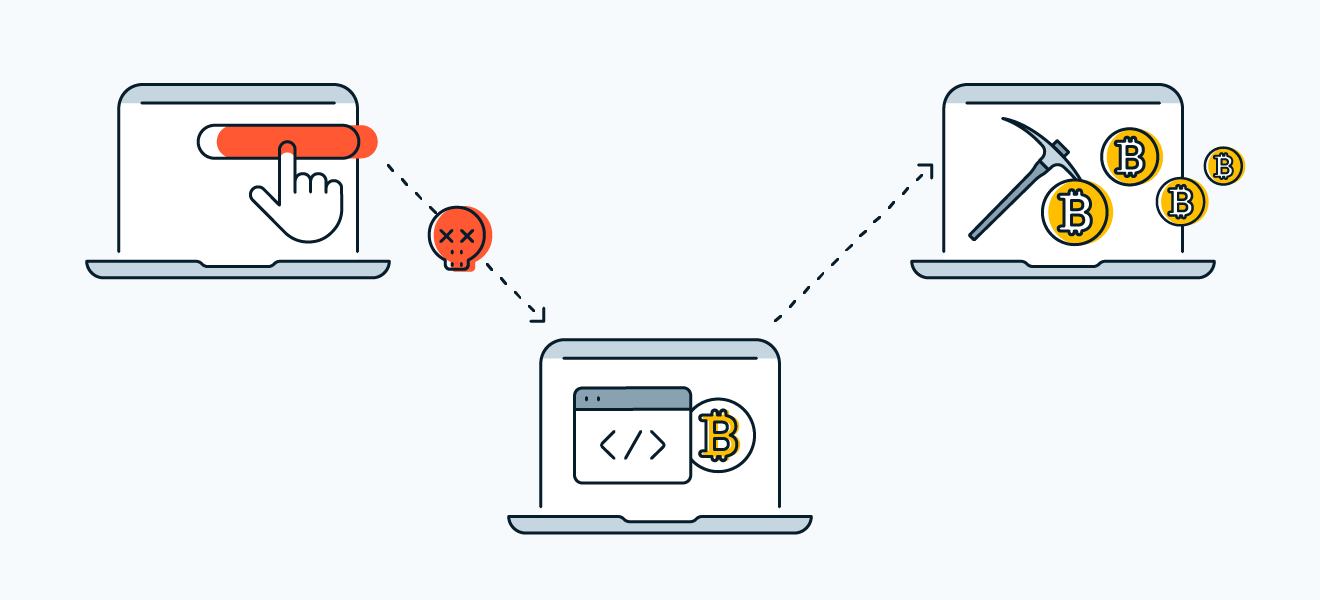

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de