La nueva normativa de incidentes de ciberseguridad en China se perfila como uno de los movimientos regulatorios más relevantes para 2025. Para cualquier equipo TI o pyme con operaciones, clientes o proveedores en el mercado chino, el mensaje es claro: se avecinan plazos de reporte más agresivos, más obligaciones de respuesta y un escrutinio mayor

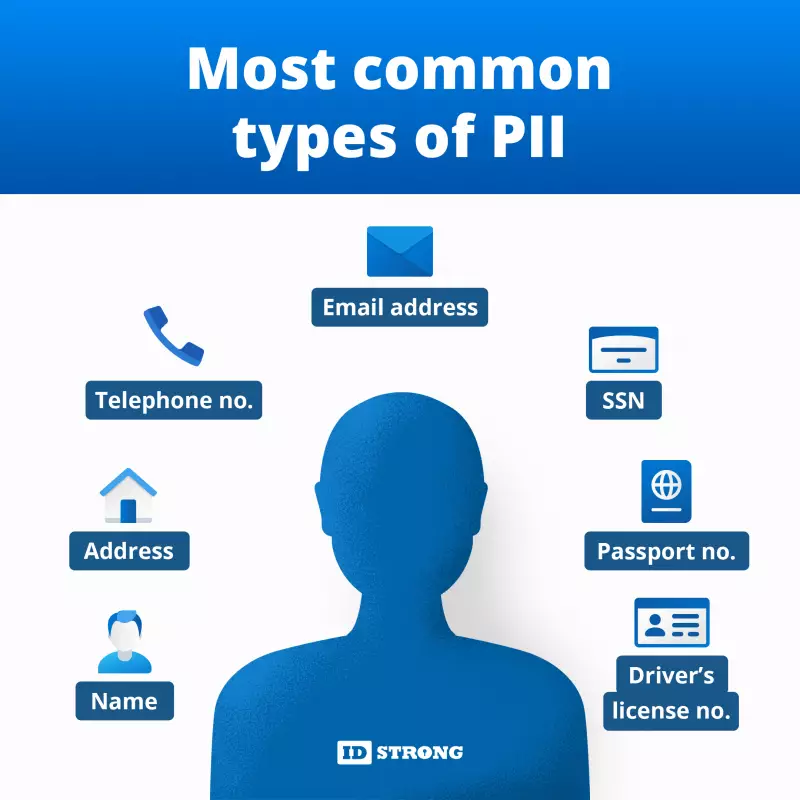

La información de identificación personal (PII) es el combustible que impulsa procesos de negocio, analítica y personalización. También es el objetivo preferido de actores malintencionados y el foco de reguladores en todo el mundo. Si trabajas en TI o seguridad, proteger la PII no es solo una buena práctica: es una obligación estratégica para la

Si gestionar privacidad te parece un laberinto de regulaciones, multas y hojas de cálculo, respira: la ISO/IEC 27701 es la guía práctica para implantar un sistema de gestión de la privacidad que funcione de verdad. Más aún, con la última actualización, la ISO/IEC 27701 es certificable por sí sola, por lo que ya no necesitas

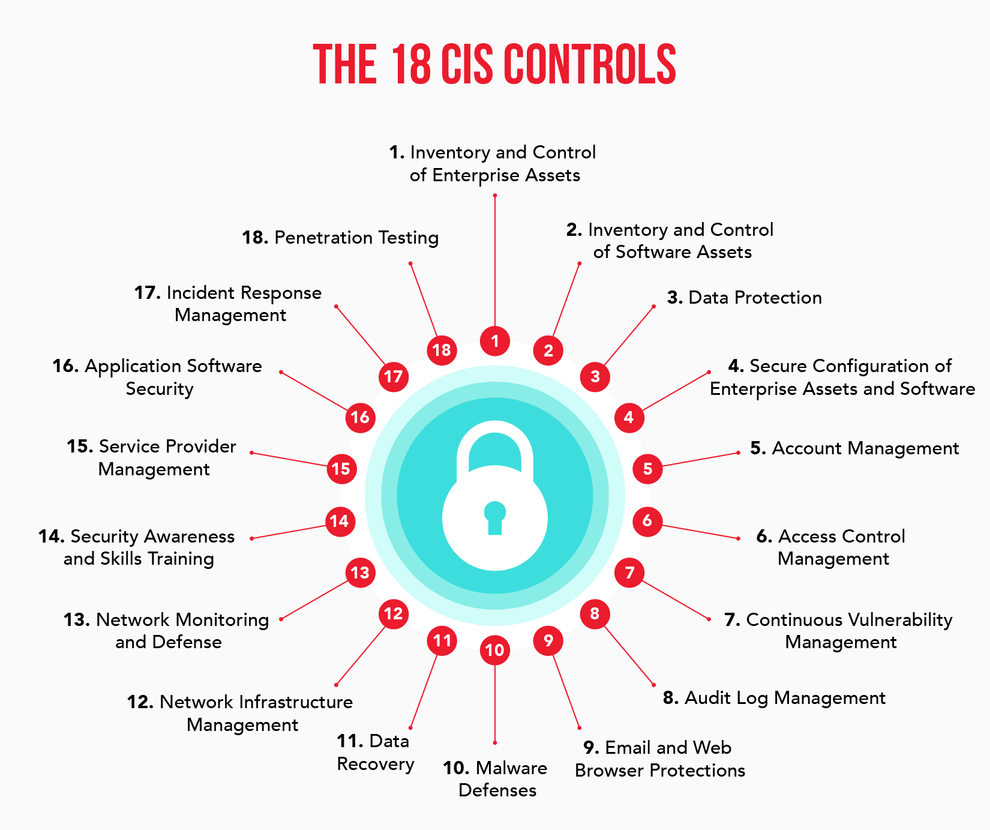

Son 18 controles de seguridad priorizados, basados en amenazas reales y prácticas comprobadas, diseñados para: Proteger contra ataques cibernéticos comunes. Establecer una postura de seguridad básica sólida. Facilitar la mejora continua en ciberseguridad. Estos controles están divididos en tres grupos: Controles Básicos (IG1 – Implementation Group 1): Lo esencial para todas las organizaciones, especialmente pymes. Controles