by drmunozcl

Share

Por drmunozcl

Compartir

Las organizaciones están constantemente expuestas a ciberataques, pero la mayoría carece de contexto suficiente para comprender quién las amenaza, cómo operan los atacantes o qué activos están en riesgo.

Sin esta visibilidad, las defensas se vuelven reactivas e ineficientes. Los equipos de seguridad desperdician tiempo en alertas sin contexto o respondiendo tarde a incidentes que podrían haberse evitado. Además, no contar con información precisa impide priorizar riesgos reales y puede derivar en pérdidas económicas, sanciones regulatorias o impactos reputacionales graves.

En un entorno donde los atacantes están organizados, automatizados y bien informados, no tener inteligencia de amenazas deja a las organizaciones en clara desventaja.

Threat Intelligence, o inteligencia de amenazas, es el proceso de recolectar, analizar y aplicar información sobre amenazas actuales o emergentes que podrían afectar a una organización. Su objetivo es mejorar la toma de decisiones en ciberseguridad y anticipar ataques antes de que se materialicen.

Tipos de Threat Intelligence:

- Táctica: Indicadores de compromiso (IoC), como direcciones IP maliciosas, hashes de malware o dominios fraudulentos.

- Operacional: Detalles sobre campañas en curso, herramientas y TTPs (tácticas, técnicas y procedimientos).

- Estratégica: Perspectiva de alto nivel sobre actores de amenaza, motivaciones, objetivos y riesgos globales.

Ejemplo práctico:

Una empresa de servicios financieros recibe informes de Threat Intelligence que revelan una campaña de malware dirigida a instituciones del sector bancario. Gracias a esto, actualiza reglas en su SIEM y bloquea comunicaciones con dominios maliciosos antes de que ocurra el ataque.

Beneficios clave:

- Detectar y prevenir ataques dirigidos.

- Priorizar alertas de seguridad con base en riesgo real.

- Fortalecer la respuesta ante incidentes.

- Alinear estrategias de defensa con las amenazas más relevantes para el negocio.

Herramientas comunes:

- Plataformas TIP (Threat Intelligence Platforms)

- Feeds de inteligencia comercial y de código abierto

- Frameworks como MITRE ATT&CK

Relacionado:

Conclusión

Threat Intelligence convierte los datos en decisiones. Permite que la ciberseguridad deje de ser reactiva y se transforme en una función predictiva y estratégica, preparada para anticipar al adversario.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

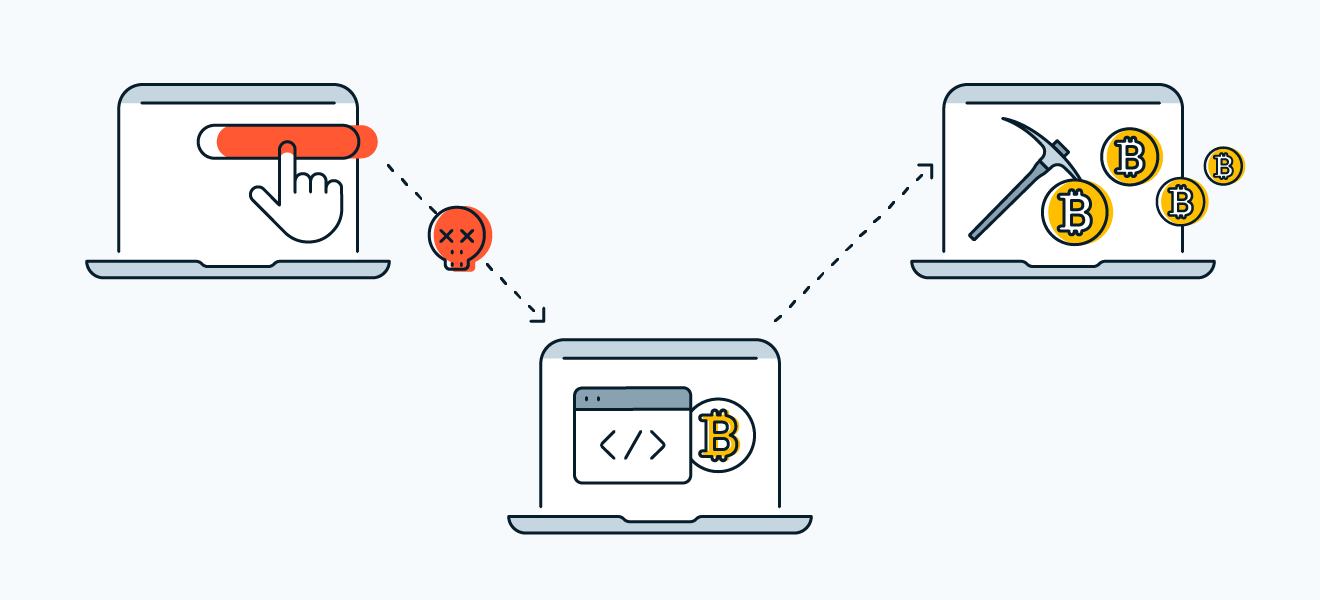

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de