by drmunozcl

Share

Por drmunozcl

Compartir

Las organizaciones, gobiernos y personas están cada vez más expuestas en internet. Cada acción digital —una publicación, un registro de dominio o un documento compartido— puede generar información útil para un atacante o para un profesional de seguridad.

La mayoría de las amenazas actuales no comienzan con código malicioso, sino con recolección de información pública. Un atacante puede obtener datos sensibles sin vulnerar sistemas, simplemente utilizando técnicas de OSINT. Esta inteligencia permite identificar empleados clave, correos electrónicos internos, direcciones IP, configuraciones mal hechas, e incluso información personal que podría facilitar un ataque dirigido.

El desconocimiento del alcance de la información expuesta aumenta el riesgo de ataques de ingeniería social, phishing personalizado o suplantación de identidad.

OSINT (Open Source Intelligence) es la práctica de recopilar, analizar y utilizar información obtenida de fuentes públicas o abiertas con fines estratégicos, operativos o defensivos. En ciberseguridad, se utiliza tanto para proteger como para atacar, dependiendo del contexto.

Aplicaciones de OSINT en ciberseguridad:

- Identificación de superficie de ataque.

- Investigación de amenazas o actores maliciosos.

- Recolección de evidencia digital.

- Soporte a Red Team y pruebas de intrusión.

- Prevención de fraudes y suplantaciones.

Fuentes comunes de OSINT:

- Redes sociales (LinkedIn, Twitter, etc.).

- WHOIS y registros de dominios.

- Motores de búsqueda (Google Hacking).

- Shodan y censys.io (dispositivos expuestos).

- GitHub, foros y pastebins.

Ejemplo práctico:

Un analista de amenazas usa OSINT para mapear los subdominios de una empresa, encontrando uno con configuración insegura que podría ser explotado en un ataque de spear phishing.

Beneficios del OSINT:

- Costo bajo o nulo.

- Rápido acceso a información útil.

- Mejora de la visibilidad de riesgos externos.

- Fortalecimiento de la ciberdefensa basada en inteligencia.

Relacionado:

Conclusión

OSINT es una herramienta poderosa en manos de profesionales de ciberseguridad. Permite anticipar amenazas, descubrir vulnerabilidades expuestas públicamente y tomar decisiones informadas para reducir el riesgo digital.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

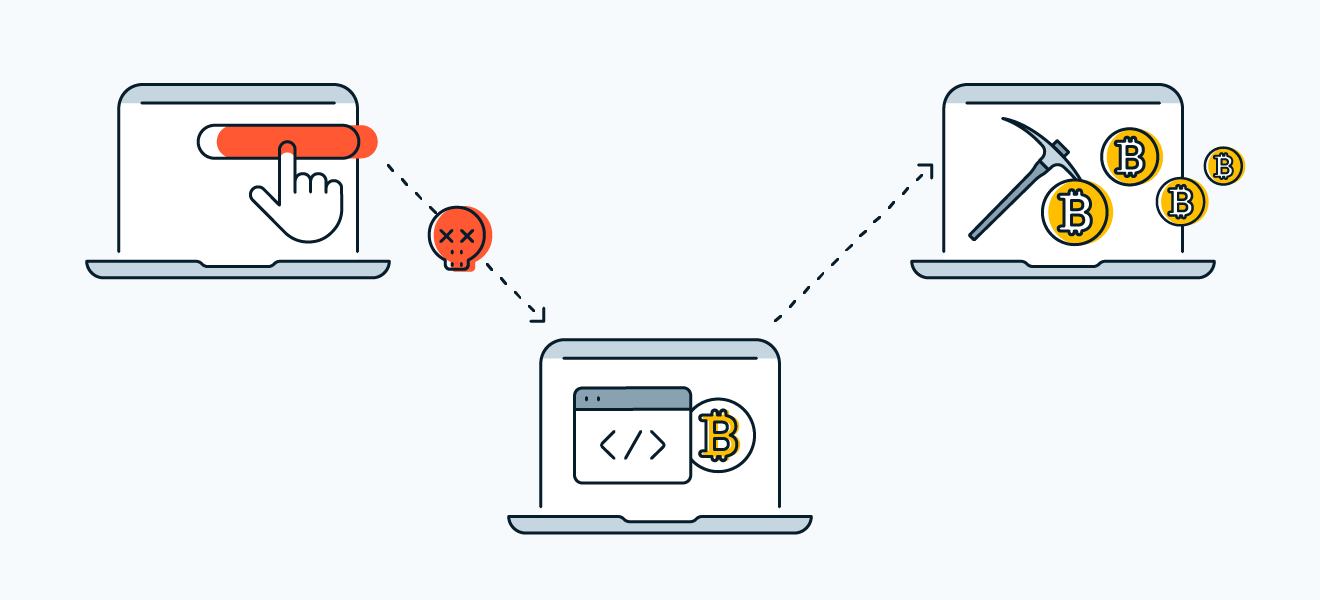

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de