by drmunozcl

Share

Por drmunozcl

Compartir

Mitre attack es la forma común de referirse a MITRE ATT&CK, un marco abierto que documenta tácticas, técnicas y procedimientos utilizados por adversarios. Es mantenido por MITRE Corporation y se ha convertido en una referencia global para entender y analizar el comportamiento de amenazas avanzadas. En este glosario definimos mitre attack, su estructura y cómo aplicarlo para fortalecer detección y respuesta.

Definición de mitre attack

MITRE ATT&CK es una base de conocimiento curada por MITRE que clasifica el comportamiento adversario observado en el mundo real. Organiza tácticas y técnicas en matrices para distintos dominios como Enterprise, Mobile e ICS. Al estandarizar TTPs, ofrece un lenguaje común entre equipos rojos, azules y morados, facilita la evaluación de cobertura y orienta la ingeniería de detecciones. Consulta la referencia oficial en MITRE ATT&CK.

Estructura de mitre attack

- Tácticas: representan el objetivo del adversario en una fase, como ejecución, persistencia o evasión de defensas.

- Técnicas y sub-técnicas: describen cómo logra el objetivo. Las sub-técnicas afinan el método con más detalle operativo.

- Procedimientos: implementaciones específicas utilizadas por grupos o familias de malware en campañas reales.

- Mitigaciones: controles recomendados para prevenir o limitar el impacto de técnicas.

- Detecciones: señales, eventos y telemetría para identificar técnicas; incluyen ideas para reglas y consultas en SIEM o EDR.

- Matrices: colecciones organizadas por entorno, como Enterprise, Mobile e ICS, para mapear riesgos según tu superficie.

Casos de uso y beneficios

- Análisis de brechas de cobertura y priorización de controles.

- Mapeo de TTPs a reglas en SIEM, EDR y marcos como Sigma u OSQuery.

- Modelado de amenazas y evaluación basada en riesgos del negocio.

- Pruebas de Red y Purple Team, con planificación visual mediante ATT&CK Navigator.

Conclusión

Mitre attack, es decir MITRE ATT&CK, proporciona una taxonomía práctica para entender y contrarrestar el comportamiento adversario. Úsalo para alinear detecciones, cerrar brechas y comunicar prioridades técnicas y de riesgo entre equipos.

Relacionado:

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

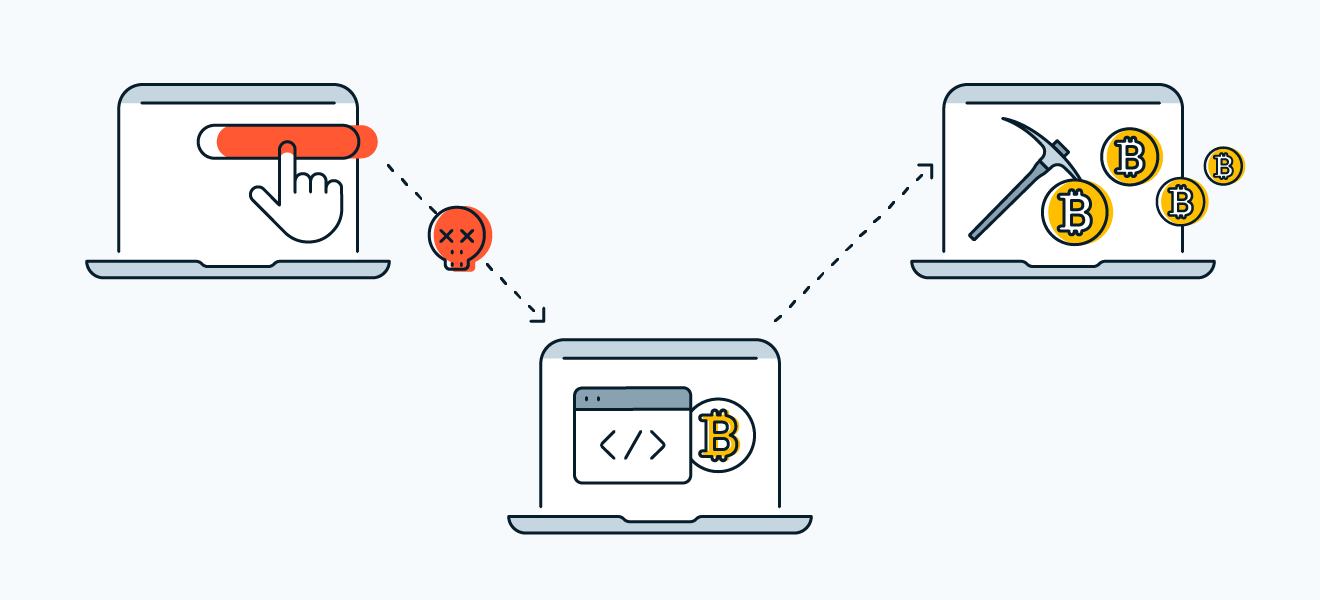

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de