by drmunozcl

Share

Por drmunozcl

Compartir

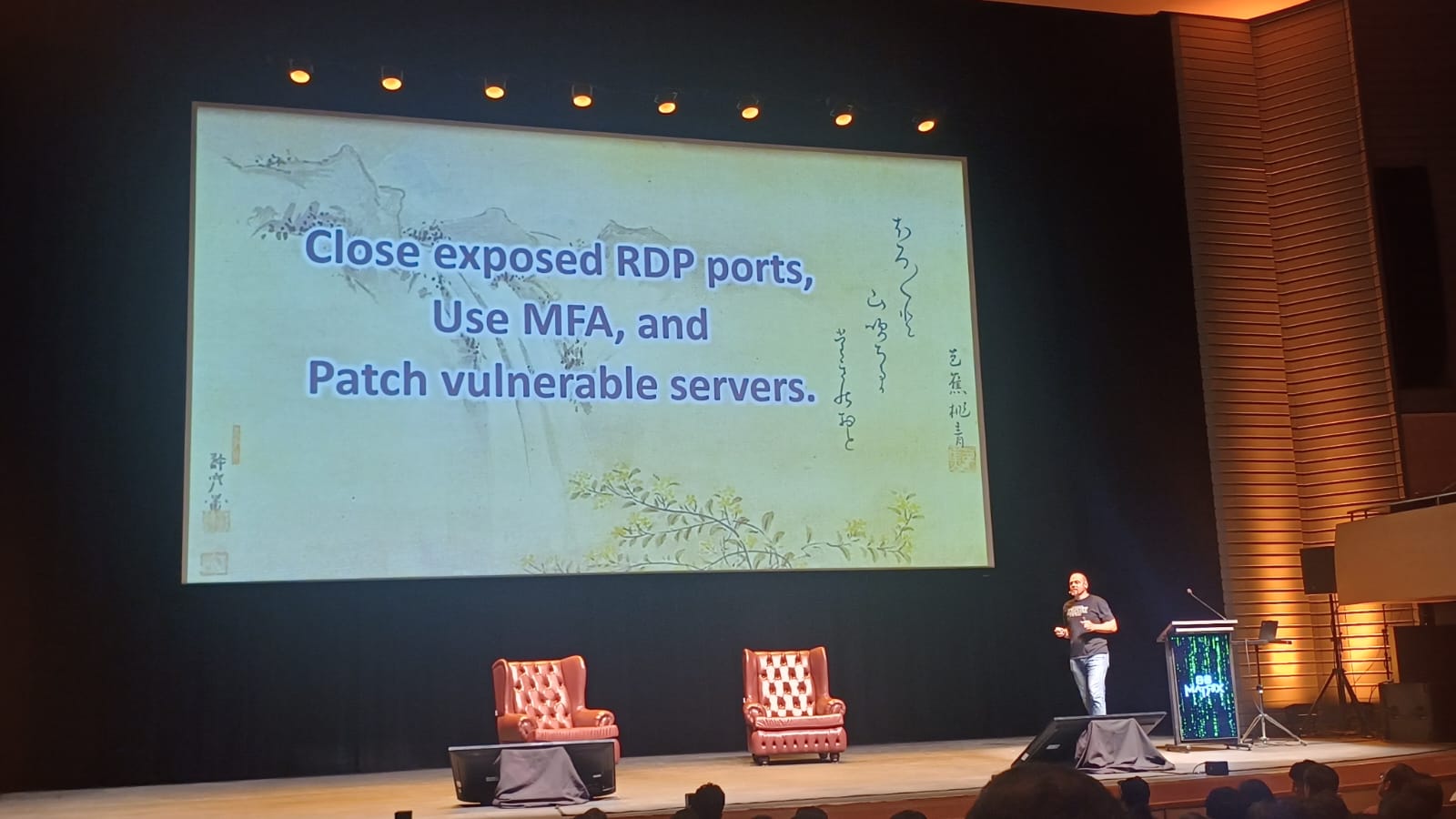

Durante su presentación en 8.8 Matrix Chile, John Shier, Field CISO de Sophos, compartió una idea poderosa y sencilla a la vez: la “Santísima Trinidad de la Ciberdefensa”. En un entorno donde los ataques son cada vez más sofisticados, recordó que la verdadera fortaleza de una organización no siempre depende de las tecnologías más avanzadas, sino de la correcta aplicación de los fundamentos básicos de seguridad.

Su mensaje se resumió en tres prácticas esenciales que, implementadas de forma constante, pueden reducir drásticamente el riesgo de intrusiones:

-

Cerrar los puertos RDP expuestos: muchas brechas comienzan por accesos remotos mal configurados. Proteger y limitar el acceso RDP es una barrera crítica frente a atacantes automatizados.

-

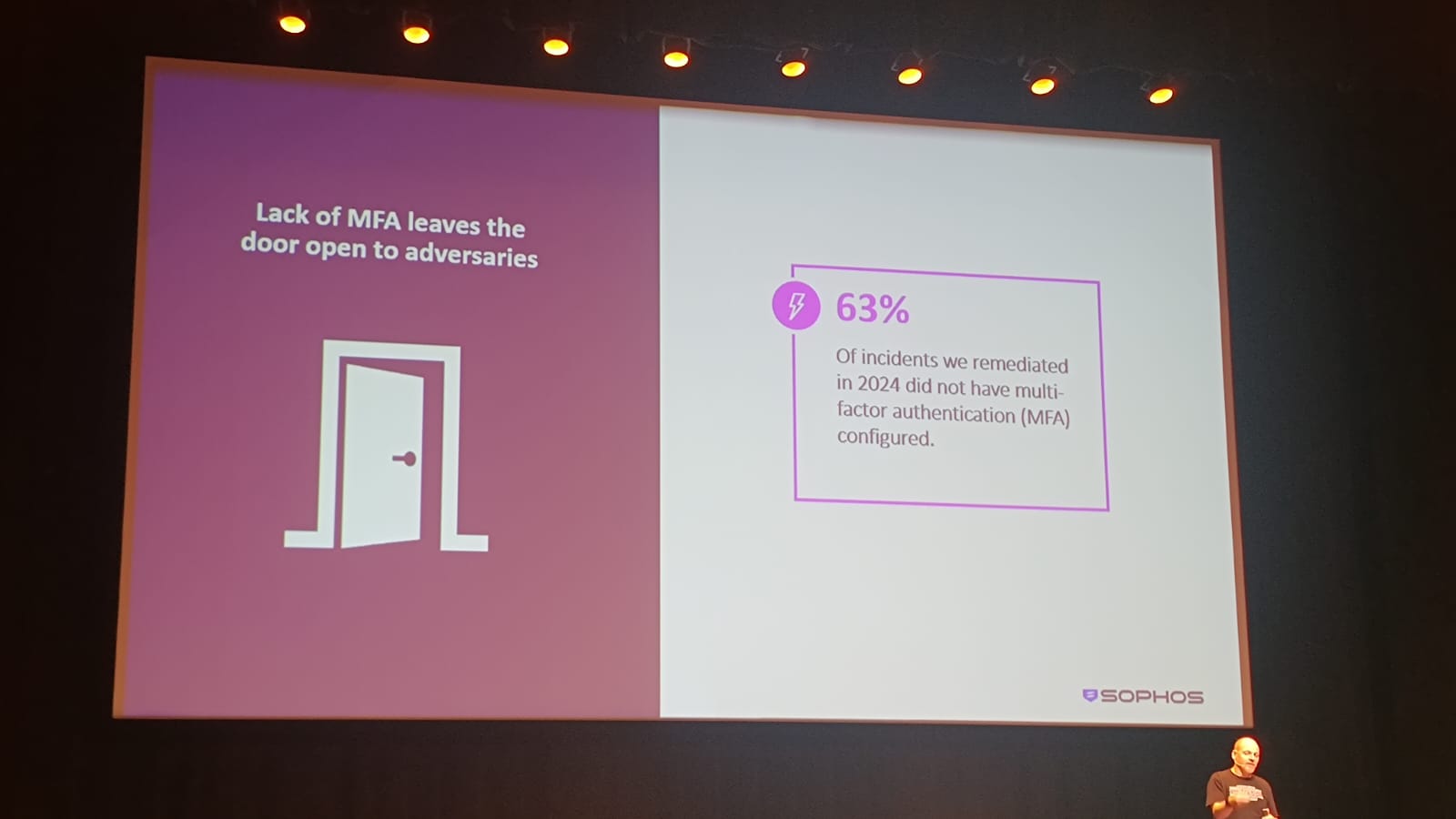

Usar autenticación multifactor (MFA): una de las medidas más simples y efectivas para detener el uso de credenciales robadas y frenar movimientos laterales.

-

Actualizar y parchear servidores vulnerables: los exploits más devastadores se aprovechan de sistemas desactualizados. Mantener los parches al día es una práctica básica, pero vital.

Esta tríada representa el núcleo de una defensa efectiva: cerrar puertas, verificar identidades y eliminar vulnerabilidades conocidas. Como recalcó Shier, a veces lo más simple es lo que más impacto tiene en reducir el riesgo cibernético.

Conclusión

La charla de John Shier en 8.8 Matrix Chile fue un recordatorio contundente de que la ciberdefensa efectiva no siempre depende de soluciones complejas o costosas. Al contrario, la mayoría de los ataques exitosos explotan errores básicos de configuración, credenciales débiles o sistemas sin actualizar. Implementar la “Santísima Trinidad de la Ciberdefensa” —cerrar puertos RDP expuestos, aplicar MFA y mantener los servidores parcheados— puede parecer simple, pero su impacto es profundo. Estas prácticas básicas son la primera línea de defensa que puede marcar la diferencia entre un intento fallido y una brecha crítica. En un panorama de amenazas en constante evolución, volver a lo esencial no es retroceder: es fortalecer los cimientos de la seguridad moderna.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial ya no es solo una herramienta para empresas y desarrolladores. En 2026, investigadores de ciberseguridad han detectado una nueva generación de amenazas que integran modelos de lenguaje (LLMs) directamente en su funcionamiento. Dos nombres están marcando tendencia en el mundo de la seguridad informática: PromptFlux y QuietVault. Estos malwares representan un cambio

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

La ciberseguridad ya no es una preocupación “a futuro”. Las amenazas que dominarán 2026 ya están ocurriendo hoy, afectando a empresas de todos los tamaños, sectores y regiones. Ataques más rápidos, automatizados y difíciles de detectar están redefiniendo la forma en que las organizaciones deben proteger su información. En este escenario, entender qué está cambiando

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por