by drmunozcl

Share

Por drmunozcl

Compartir

La ciberseguridad no funciona con el modelo de «instalar y olvidar». En InfoProteccion defendemos la seguridad como proceso continuo porque las amenazas evolucionan, tu infraestructura cambia y el negocio no se detiene. Tratarla como un destino único crea una falsa sensación de control; tratarla como un ciclo permanente permite anticiparse, contener y recuperarse con rapidez.

Cuando una pyme o un equipo de TI confía en una auditoría anual o en una herramienta milagrosa, deja huecos que los atacantes aprovechan. El malware no toma vacaciones, y el ransomware no respeta horarios de oficina. La solución práctica exige adoptar un bucle de mejora: descubrir, priorizar, actuar, medir y repetir.

Por qué la seguridad como proceso continuo importa hoy

- La superficie de ataque crece con la nube, el trabajo remoto y el uso de SaaS. Cada alta de usuario, microservicio o integración añade riesgo.

- Los atacantes automatizan el descubrimiento de fallos y explotan vulnerabilidades en horas, no en meses.

- La regulación cambia (RGPD, NIS2, ISO 27001), y los seguros de ciberriesgo exigen evidencias de control continuo.

- El costo de una interrupción supera con creces el de prevenirla: pérdida de ingresos, reputación, multas y fuga de clientes.

Tratar la ciberseguridad como proceso continuo te ayuda a alinear controles con objetivos del negocio, a cerrar brechas antes de que escalen y a demostrar gobernanza con métricas claras.

Seguridad como proceso continuo: pasos prácticos

Inventario vivo de activos y datos

- Descubre automáticamente dispositivos, cuentas, apps y flujos de datos. Clasifica la información sensible. Si no lo ves, no lo proteges.

Evaluación iterativa de riesgos

- Revisa riesgos cada mes o trimestre. Conecta amenazas con impacto en procesos reales (ventas, operaciones, finanzas) y prioriza por daño potencial.

Endurecimiento y configuración segura

- Aplica benchmarks CIS y automatiza políticas con IaC. Cierra puertos, deshabilita servicios y aplica MFA de forma sistemática.

Gestión continua de vulnerabilidades

- Escanea semanalmente, aplica parches con acuerdos de nivel de servicio y corrige por criticidad y exposición. Usa virtual patching cuando no puedas actualizar.

DevSecOps desde el inicio

- Integra SAST, SCA, DAST y análisis de secretos en el pipeline. Modela amenazas por sprint y bloquea despliegues cuando el riesgo supere el umbral acordado.

Detección y respuesta 24/7

- Despliega EDR/XDR y centraliza logs en un SIEM. Define playbooks y ejecuta ejercicios de respuesta para reducir MTTR.

Personas primero: formación y simulación

- Capacita con escenarios reales y campañas de phishing controladas. Refuerza políticas con casos prácticos y feedback inmediato.

Riesgo de terceros bajo control

- Evalúa proveedores, integra cláusulas de seguridad y monitoriza su postura. La cadena es tan fuerte como su eslabón más débil.

Copias de seguridad verificadas

- Aplica 3-2-1, cifrado y almacenamiento inmutable. Prueba la restauración de forma regular y mide tiempos reales de recuperación.

Métricas de negocio y mejora continua

- Define KPIs: tiempo medio de parcheo, hallazgos críticos abiertos, cobertura de MFA, tasa de clic en phishing, MTTR, cumplimiento de backups. Revisa resultados en comités de riesgo.

Errores comunes al tratarla como un destino

- Comprar herramientas sin procesos ni responsables claros.

- Hacer una auditoría anual y guardar el informe en un cajón.

- Publicar políticas extensas que nadie aplica en el día a día.

- No priorizar por impacto en el negocio y dispersar esfuerzos.

- Carecer de ownership: si todo el mundo es responsable, nadie lo es.

Métricas que impulsan la mejora continua

- Porcentaje de activos inventariados vs. estimados (objetivo: >98%).

- Tiempo medio de parcheo por criticidad (CRÍTICO: <7 días; ALTO: <14 días).

- Cobertura de MFA en accesos privilegiados y remotos (objetivo: 100%).

- Hallazgos críticos en el pipeline de CI/CD (objetivo: 0 en producción).

- MTTR de incidentes (reduce mes a mes con ejercicios y automatización).

- Tasa de clic en simulaciones de phishing (objetivo: <3%).

Reúne estas métricas en un tablero y vincúlalas a iniciativas concretas. Lo que se mide, mejora.

Conclusión: seguridad en el desarrollo de software como proceso continuo

En desarrollo, la seguridad gana cuando fluye con el ciclo de vida del software. Integra controles desde el diseño (modelado de amenazas), continúa en el código (SAST, revisión entre pares, gestión de secretos), sigue en dependencias (SCA y SBOM), valida en ejecución (DAST, pruebas de API y seguridad de contenedores) y observa en producción (monitorización, protección en tiempo de ejecución y respuesta). Mantén un backlog de seguridad priorizado por riesgo, nombra champions en cada squad y automatiza todo lo repetible. Así, la seguridad como proceso continuo deja de frenar entregas y empieza a acelerar valor: menos retrabajo, menos incidentes y más confianza del cliente.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La comunidad de desarrollo recibió una alerta importante: se han revelado vulnerabilidades críticas en ReactJs, específicamente en React Server Components (RSC), con potencial de denegación de servicio (DoS) y exposición de código fuente bajo ciertos escenarios. Para los equipos de TI y seguridad, el riesgo es tangible: interrupciones del servicio, filtración de lógica sensible y

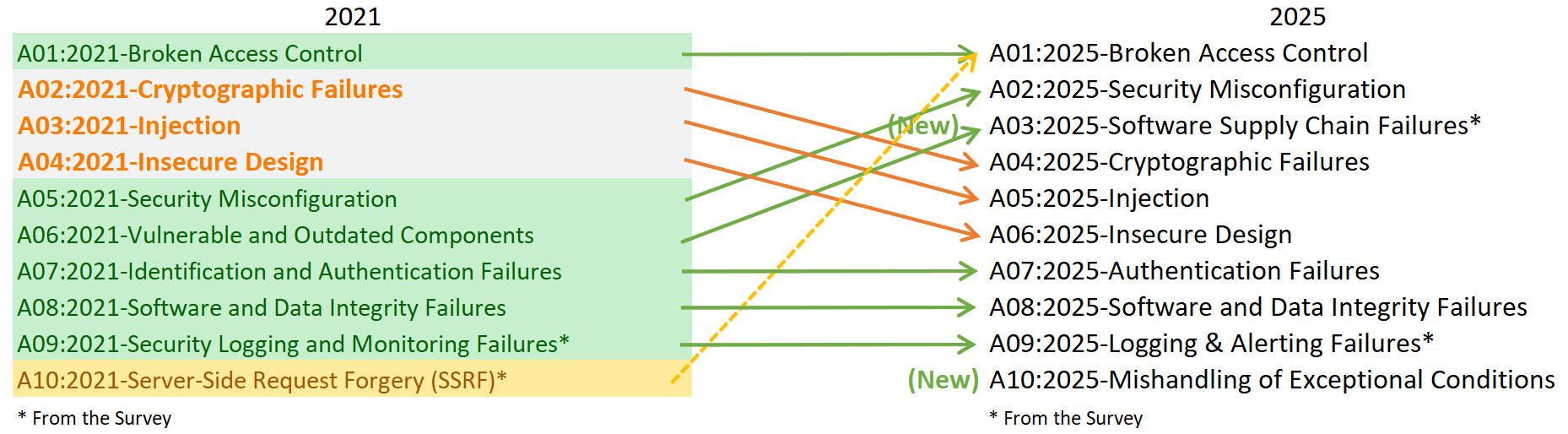

OWASP Top 10 2025 RC ya está disponible y marca el inicio de una fase clave para planificar estrategias de seguridad de aplicaciones de cara al próximo ciclo. Este release candidate ofrece una vista anticipada de cambios que influirán en prioridades de remediación, capacitación técnica y métricas de riesgo. Si lideras seguridad de aplicaciones o

La cultura de seguridad en equipos de desarrollo no es un eslogan, es el sistema operativo que protege tu software y tu negocio. Cuando el código sale rápido pero sin controles, las vulnerabilidades se cuelan, los costos de corrección se disparan y el equipo vive apagando incendios a deshoras. La buena noticia es que puedes

Las vulnerabilidades no corregidas siguen siendo una de las vías más explotadas por atacantes. Durante la etapa de implementación del SDLC, aplicar actualizaciones y parches seguros determina si el despliegue protege o expone la organización. El reto real no es solo «parchar», sino hacerlo con verificación de origen, pruebas rigurosas, despliegues controlados y trazabilidad completa,