La protección de datos personales es una preocupación crítica en la era digital actual, especialmente para profesionales de TI y expertos en ciberseguridad. Con las crecientes amenazas de ciberataques y violaciones de datos, es fundamental aplicar técnicas eficaces para proteger la privacidad de los datos. En este contexto, la anonimización y seudoanonimización se presentan como

El paisaje de la ciberseguridad está en constante evolución. Uno de los mayores desafíos que enfrentan los profesionales de TI actualmente es la creciente sofisticación de los ataques de phishing, facilitados por la inteligencia artificial generativa (Gen AI). El Auge del Phishing Generado por IA En el ámbito de la ciberseguridad, el phishing sigue siendo

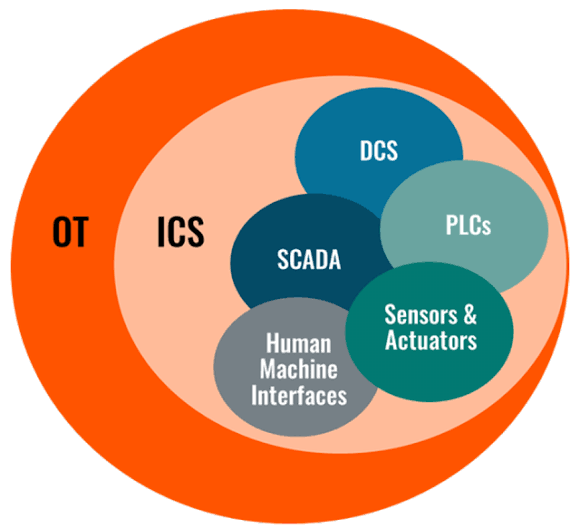

El creciente avance del ransomware continúa desafiando las defensas de ciberseguridad a nivel global. Entre las áreas más vulnerables, nos encontramos con los Sistemas de Control Industrial (ICS) y Tecnología Operativa (OT). Estas infraestructuras críticas son el nuevo objetivo de los ciberatacantes, que buscan no solo extraer beneficios económicos, sino también comprometer la seguridad nacional.

La ciberseguridad enfrenta retos cada vez más complejos y sofisticados. Entre estas amenazas emergentes, el «vishing con deepfakes de voz» se destaca como una táctica que desafía la frontera de la tecnología y la defensa cibernética. Los profesionales de TI, especialmente aquellos dedicados a la ciberseguridad, deben estar atentos a esta nueva forma de fraude.

En el contexto actual de ciberseguridad, la protección de datos sensibles se ha convertido en una prioridad absoluta para las organizaciones. El enmascaramiento de datos juega un papel crucial al garantizar que la información confidencial no sea accesible de manera no autorizada. ¿Por qué enmascarar los datos? En un entorno donde las amenazas cibernéticas son

Los grupos Advanced Persistent Threat (APT) son un elemento crítico en el panorama de ciberseguridad actual. A menudo asociados con ataques cibernéticos sofisticados y prolongados, estos grupos son una amenaza seria para organizaciones, gobiernos y empresas de todo el mundo. Introducción a los grupos APT La proliferación de ataques cibernéticos ha hecho que los grupos

En ámbito de la seguridad informática, los profesionales de TI están constantemente enfrentándose a nuevos desafíos que amenazan la integridad y confidencialidad de la información. Uno de los fenómenos más críticos que requiere atención especializada es el de las Advanced Persistent Threats (APTs). Este artículo busca desentrañar el complejo mundo de las APTs, su impacto

En el complejo panorama de la ciberseguridad, los expertos en tecnología de la información deben estar alerta ante diversas amenazas cibernéticas que evolucionan constantemente. Una de estas amenazas que ha ganado notoriedad es el ‘Malware as a Service’ (MaaS), un modelo en el que los cibercriminales ofrecen software malicioso como un servicio comercializable, facilitando a

La innovación tecnológica ha traído consigo grandes beneficios para la humanidad, pero también nuevas amenazas. Este es el caso del deepfake, una técnica que combina inteligencia artificial y aprendizaje profundo para crear contenido multimedia hiperrealista. Aunque su potencial positivo es indiscutible en sectores como el entretenimiento, su uso indebido ha levantado alarmas en la comunidad

La evolución tecnológica ha traído consigo múltiples beneficios, pero también desafíos significativos para la ciberseguridad. Uno de los avances más destacados es la utilización de la Inteligencia Artificial (IA), que, si bien representa una herramienta valiosa para la defensa cibernética, también ha sido utilizada para automatizar y sofisticar ataques cada vez más complejos. Frente a