En el ámbito de la ciberseguridad, el pentesting o test de penetración es una práctica común para identificar vulnerabilidades en los sistemas informáticos de una organización. Sin embargo, las herramientas automatizadas, aunque efectivas, no siempre capturan la totalidad del contexto empresarial ni todas las posibles brechas de seguridad. En este artículo, exploraremos cómo validar los

La ciberseguridad, un campo crítico en el ámbito tecnológico, ha evolucionado significativamente con la inclusión de nuevas tecnologías, como la inteligencia artificial (IA). Hoy, la integración de inteligencia artificial en corrección de vulnerabilidades se está convirtiendo en una necesidad crucial para los profesionales del TI. La importancia de abordar las vulnerabilidades de seguridad Las vulnerabilidades de

Introducción En el dinámico mundo de la tecnología de la información, las vulnerabilidades críticas son una preocupación constante para los profesionales de TI. Con la constante evolución de las amenazas cibernéticas, la habilidad para priorizar la corrección de vulnerabilidades críticas se ha convertido en un valor inestimable para proteger los activos digitales de una organización.

En el dinámico mundo de la tecnología, las amenazas a la seguridad evolucionan constantemente, y parchear vulnerabilidades de seguridad en tiempo real se ha convertido en una necesidad crítica. Los profesionales de TI enfrentan desafíos significativos para mantener la integridad y seguridad de los sistemas. Este artículo explora las mejores prácticas para gestionar esta tarea

En el mundo en constante evolución de la ciberseguridad, entender las tácticas, técnicas y procedimientos (TTPs) utilizados por los ciberatacantes es fundamental para proteger las infraestructuras tecnológicas. Aquí es donde el framework MITRE ATT&CK se convierte en una herramienta esencial para cualquier profesional de TI enfocado en ciberseguridad. La Complejidad de los Métodos de Ataque

El pentesting, o prueba de penetración, es un proceso crítico para evaluar la seguridad de un sistema informático. A continuación, se detalla un enfoque en 10 pasos para conducir un pentesting efectivo. Paso 1: Definir el Alcance y los Objetivos Definir claramente los objetivos y el alcance es fundamental para un pentesting efectivo. Identifique qué

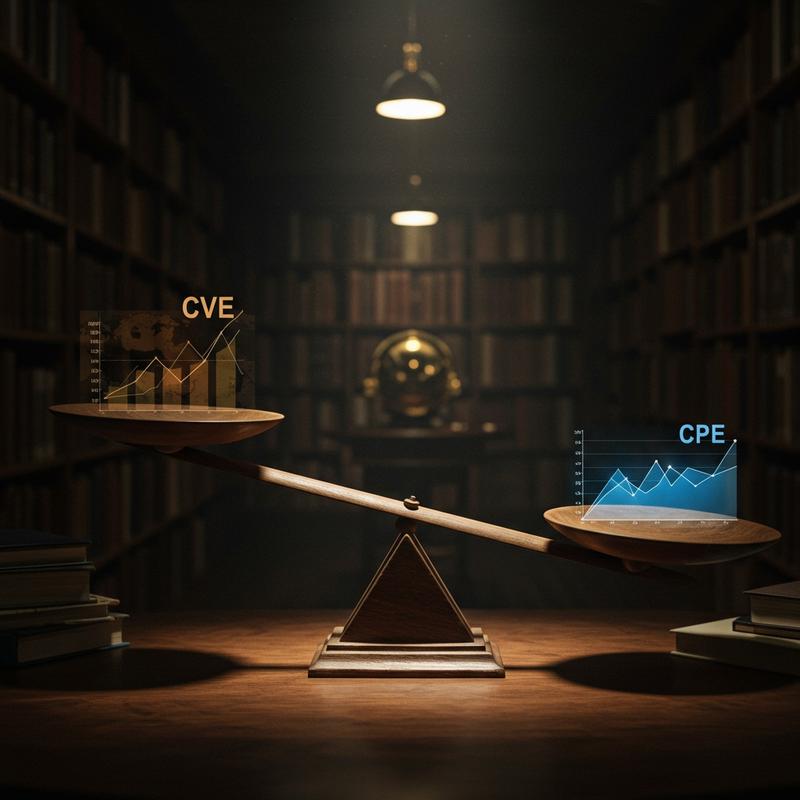

En el mundo de la ciberseguridad, los términos CVE y CPE son fundamentales para abordar la seguridad de sistemas y aplicaciones. Comprender la diferencia entre estos conceptos es crucial tanto para profesionales de TI como para dueños de pequeñas y medianas empresas que buscan proteger sus activos digitales. CVE: Common Vulnerabilities and Exposures El CVE, o

La ciberseguridad es un tema que ocupa un lugar central en la agenda de los gobiernos y empresas alrededor del mundo. La Unión Internacional de Telecomunicaciones (ITU) es un organismo responsable de evaluar y clasificar a los países conforme a su nivel de desarrollo en materia de ciberseguridad. A continuación, se presenta un análisis detallado

En el mundo actual, donde la ciberseguridad juega un papel crítico, es fundamental contar con herramientas que permitan identificar vulnerabilidades antes de que los ciberdelincuentes las exploten. Una de estas herramientas es Nuclei Scanner, un escáner de seguridad potente y versátil que puede ser el aliado perfecto para profesionales de TI y dueños de pymes.

En el entorno digital actual, la seguridad cibernética se ha convertido en una prioridad indiscutible para cualquier negocio, desde pequeñas y medianas empresas hasta grandes corporaciones. A medida que los ciberdelincuentes desarrollan métodos más sofisticados, es vital contar con herramientas eficaces para detectar vulnerabilidades de seguridad. Este artículo te guiará a través de las herramientas