La filtración y explotación de datos personales para microsegmentación política convirtió al caso Cambridge Analytica en un punto de inflexión. Para responsables de TI y seguridad, el escándalo evidenció que la gobernanza de datos no es solo un asunto técnico: define el cumplimiento regulatorio, el riesgo reputacional y la legitimidad del proceso democrático. Las autoridades

La superficie de ataque crece, los presupuestos no tanto. Muchas pymes y equipos TI reaccionan a incidentes, pero pocas miden su exposición de forma sistemática. En InfoProteccion defendemos que la clave está en aplicar metodologías evaluación riesgos ciberseguridad que permitan priorizar inversiones con datos y no con intuiciones. No necesitas una bola de cristal: necesitas

La superficie de ataque crece más rápido que los presupuestos. Entre nubes híbridas, SaaS, teletrabajo y terceros, cada decisión técnica añade vectores potenciales. En este contexto, entender y aplicar con rigor el papel evaluación de riesgos ciberseguridad marca la diferencia entre reaccionar a incidentes o prevenirlos con prioridad y método. Sin una evaluación de riesgos,

Las aplicaciones modernas se construyen con librerías open source y paquetes de terceros. Software Composition Analysis (SCA) permite identificar, evaluar y mitigar riesgos derivados de esas dependencias: vulnerabilidades conocidas, problemas de licenciamiento y componentes obsoletos. Para equipos de TI y seguridad, SCA aporta visibilidad accionable y acelera la respuesta ante incidentes. ¿Qué es Software Composition

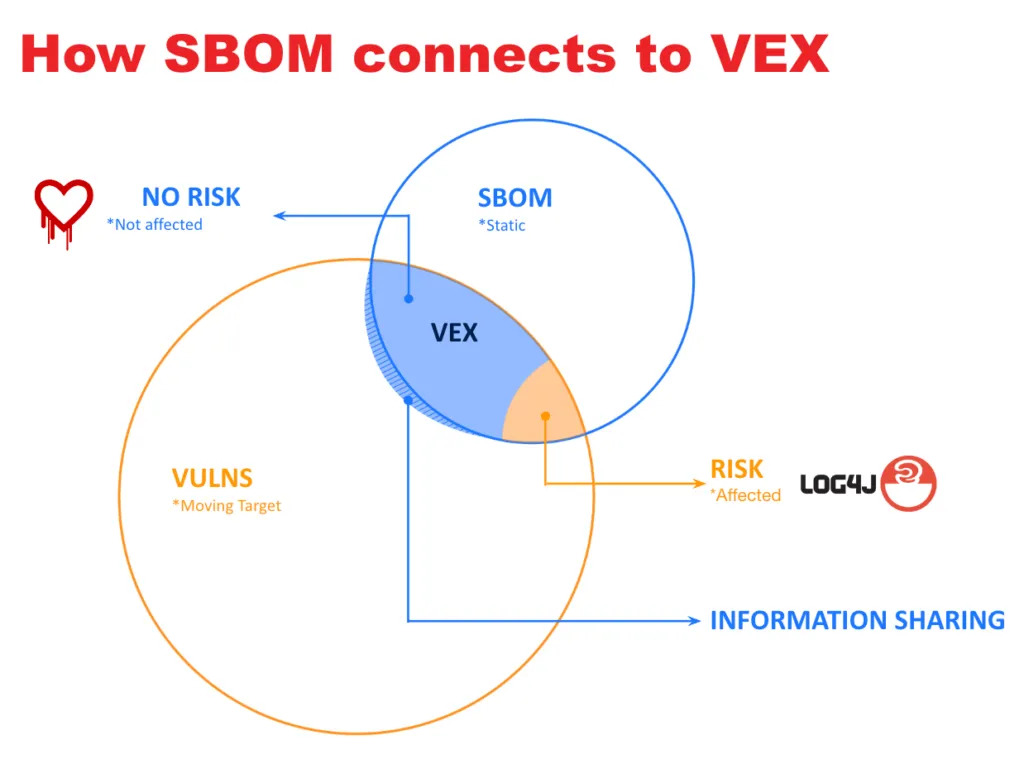

En gestión de vulnerabilidades, el ruido de falsos positivos frena la respuesta. Vulnerability Exploitability eXchange (VEX) resuelve ese problema al indicar si una CVE es explotable en un producto y versión específicos, con base en declaraciones formales del proveedor. Así, VEX complementa el SBOM y acelera la priorización. Definición de Vulnerability Exploitability eXchange (VEX) VEX

La ciberseguridad no funciona con el modelo de «instalar y olvidar». En InfoProteccion defendemos la seguridad como proceso continuo porque las amenazas evolucionan, tu infraestructura cambia y el negocio no se detiene. Tratarla como un destino único crea una falsa sensación de control; tratarla como un ciclo permanente permite anticiparse, contener y recuperarse con rapidez.

La cultura de seguridad en equipos de desarrollo no es un eslogan, es el sistema operativo que protege tu software y tu negocio. Cuando el código sale rápido pero sin controles, las vulnerabilidades se cuelan, los costos de corrección se disparan y el equipo vive apagando incendios a deshoras. La buena noticia es que puedes

El SBOM en desarrollo seguro es la base para gestionar riesgos en la cadena de suministro de software. Un SBOM (Software Bill of Materials) cataloga de forma estructurada todos los componentes, dependencias y sus versiones presentes en un artefacto. Con esta visibilidad, los equipos de TI y seguridad reducen la superficie de ataque, aceleran la

Las vulnerabilidades no corregidas siguen siendo una de las vías más explotadas por atacantes. Durante la etapa de implementación del SDLC, aplicar actualizaciones y parches seguros determina si el despliegue protege o expone la organización. El reto real no es solo «parchar», sino hacerlo con verificación de origen, pruebas rigurosas, despliegues controlados y trazabilidad completa,

Cuando un ciberataque, una caída de proveedor o un error humano detienen la operación, cada minuto cuesta. Pero no todos los procesos valen lo mismo ni requieren el mismo tiempo de recuperación. Ahí entra el análisis de impacto del negocio (BIA): la herramienta que revela qué es realmente crítico, cuánto daño produce una interrupción y en