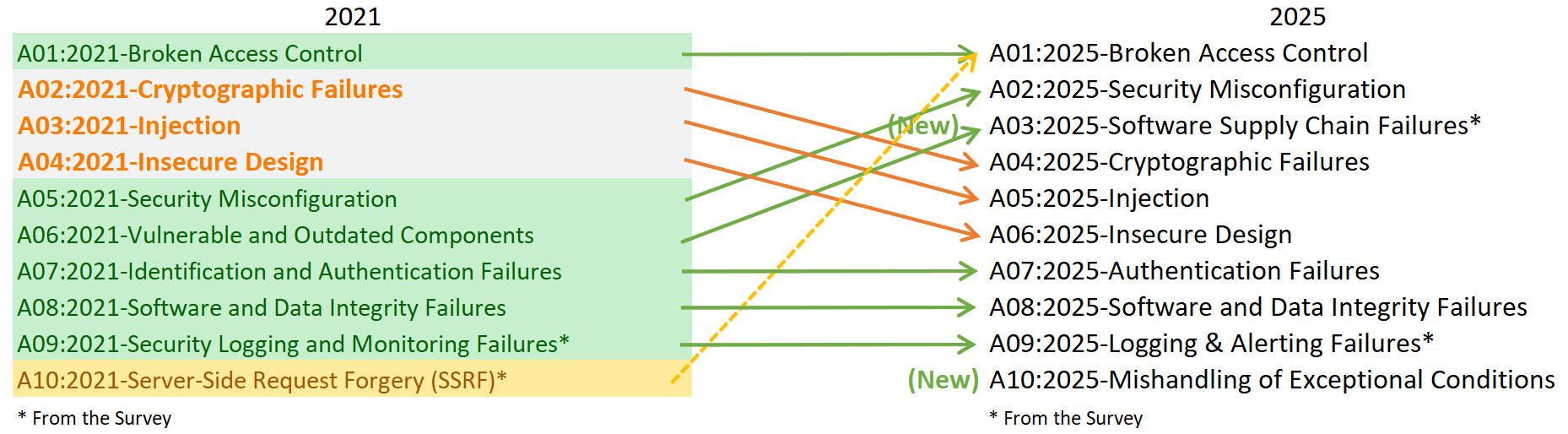

OWASP Top 10 2025 RC ya está disponible y marca el inicio de una fase clave para planificar estrategias de seguridad de aplicaciones de cara al próximo ciclo. Este release candidate ofrece una vista anticipada de cambios que influirán en prioridades de remediación, capacitación técnica y métricas de riesgo. Si lideras seguridad de aplicaciones o

En ciberseguridad, «fallar con seguridad» no es un eslogan; es un principio operativo. Significa que, cuando algo sale mal, el sistema adopta por defecto el estado más seguro posible. Si un servicio crítico cae, si una dependencia no responde o si un componente se degrada, «fallar con seguridad» garantiza que la confidencialidad, la integridad y

La expansión de las ciberoperaciones ha convertido a las redes y a la infraestructura crítica en escenarios de disputa interestatal, con implicaciones directas para empresas tecnológicas y equipos de seguridad. Ante incidentes que cruzan fronteras y marcos regulatorios, surge una pregunta central: ¿cuáles son las reglas del juego? El Tallinn Manual: el derecho internacional frente

Si tus clientes empresariales te piden evidencias de seguridad, tarde o temprano oirás hablar de las normas SOC 1, SOC 2 y SOC 3. Entenderlas bien te ahorra correos de ida y vuelta, acelera ventas y reduce riesgos. Aquí te explico, sin tecnicismos innecesarios, qué son, en qué se diferencian y cómo elegir la adecuada

La Esteganografía ya no es un truco académico. Hoy, equipos ofensivos y defensivos la emplean para mover datos y comandos dentro de archivos aparentemente inocentes. Cuando tu organización confía en firmas, reputación y listas blancas, la Esteganografía abre rutas silenciosas que degradan la visibilidad del SOC y elevan el riesgo operacional. Qué es la Esteganografía

Si hoy te preguntas de dónde viene todo esto del malware, la respuesta nos lleva a un punto de origen tan curioso como revelador: el primer virus informático. Entender cómo nació y cómo apareció el primer antivirus no es solo historia geek; es una guía práctica para blindar tu empresa en la actualidad. ¿Cuál fue

La adopción de IA generativa avanza a gran velocidad, pero junto a la innovación llega un riesgo silencioso: el LLM Hacking. Este término describe el abuso o la manipulación de modelos de lenguaje (LLM) para provocar comportamientos no deseados o extraer información sensible. Si gestionas TI o lideras una pyme, tu mayor exposición no es

¿Quieres fortalecer tu ciberseguridad y acercarte al cumplimiento ISO 27001 sin dar palos de ciego? Empieza por la gestión de activos TI. Si no sabes con precisión qué hardware, software, cuentas y servicios en la nube existen en tu entorno, el resto de controles se vuelven frágiles. Gestión de activos TI e ISO 27001: por

La nueva normativa de incidentes de ciberseguridad en China se perfila como uno de los movimientos regulatorios más relevantes para 2025. Para cualquier equipo TI o pyme con operaciones, clientes o proveedores en el mercado chino, el mensaje es claro: se avecinan plazos de reporte más agresivos, más obligaciones de respuesta y un escrutinio mayor

Preparar una empresa de servicios para la auditoría ISO 27001 no tiene por qué ser una carrera de último minuto. Si tu equipo depende de datos para operar y cerrar contratos, fallar la auditoría puede costarte clientes, reputación y foco operativo. La buena noticia: con un plan claro, la auditoría ISO 27001 se convierte en