El Principio de Mínimo Privilegio (Principle of Least Privilege – PoLP) es una piedra angular de la ciberseguridad. En su esencia, dicta que a cada usuario, proceso o programa se le deben conceder solo los permisos estrictamente necesarios para realizar su función específica, y nada más. La teoría es simple y universalmente aceptada. Sin embargo,

En el panorama actual de amenazas cibernéticas en constante evolución, la simple reactividad ya no es una estrategia sostenible. Los profesionales de TI y ciberseguridad requieren un enfoque estructurado, proactivo y basado en el riesgo para proteger los activos críticos de sus organizaciones. Aquí es donde frameworks reconocidos internacionalmente como el Framework para Mejorar la

El riesgo constante de perderlo todo en segundos En la era digital, las organizaciones dependen de forma crítica de sus sistemas tecnológicos. Bases de datos, aplicaciones, infraestructura en la nube, redes y sistemas de correo electrónico conforman el esqueleto de la operación moderna. Sin embargo, estos activos vitales están en constante amenaza por una gran

La fragilidad operativa de muchas organizaciones En el entorno empresarial actual, caracterizado por la alta incertidumbre, la digitalización acelerada y la proliferación de amenazas cibernéticas, muchas organizaciones enfrentan un riesgo común y crítico: la interrupción de sus operaciones. Desastres naturales, ciberataques, fallas tecnológicas, errores humanos o pandemias como la de COVID-19 han demostrado que ninguna

La falsa sensación de seguridad en las organizaciones Muchas empresas creen estar protegidas frente a amenazas digitales solo porque cuentan con un antivirus, un firewall o realizan respaldos ocasionales. Sin embargo, el entorno de amenazas evoluciona a un ritmo acelerado y exige un enfoque más integral. En la actualidad, los ciberataques no discriminan por tamaño

El aumento de amenazas digitales Vivimos en una era donde los ciberataques son cada vez más frecuentes y sofisticados. Empresas, gobiernos y usuarios particulares enfrentan riesgos constantes como el robo de datos, secuestro de información (ransomware), suplantación de identidad y vulnerabilidades en sistemas. Esta realidad ha dejado claro que las barreras de seguridad tradicionales, como

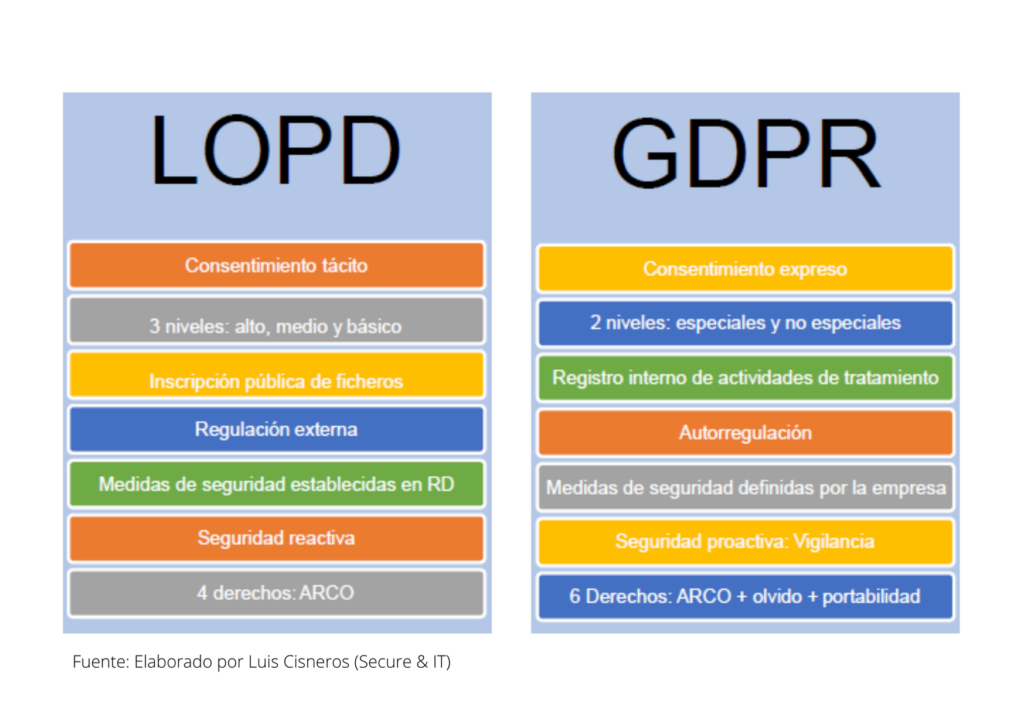

Muchas organizaciones que operan en España o dentro de la Unión Europea se enfrentan a un escenario legal complejo en cuanto al tratamiento de datos personales. Con la coexistencia del Reglamento General de Protección de Datos (GDPR) y la Ley Orgánica de Protección de Datos y garantía de los derechos digitales (LOPDGDD), no siempre queda

En un mundo hiperconectado, la recolección masiva de datos personales es parte del funcionamiento cotidiano de empresas, organizaciones e instituciones. Sin embargo, esta realidad también representa un riesgo significativo para la privacidad de los ciudadanos. El uso indebido o desproporcionado de esta información puede derivar en vulneraciones graves a los derechos fundamentales. Imagina que tus

Cuando ocurre un incidente de ciberseguridad —como una filtración de datos, sabotaje interno o malware en un sistema crítico— es crucial entender qué pasó, cómo ocurrió, quién fue responsable y qué daños se produjeron. Sin un enfoque estructurado, esa información se pierde o se vuelve irrelevante para la respuesta legal, técnica y estratégica. La falta

Las organizaciones, gobiernos y personas están cada vez más expuestas en internet. Cada acción digital —una publicación, un registro de dominio o un documento compartido— puede generar información útil para un atacante o para un profesional de seguridad. La mayoría de las amenazas actuales no comienzan con código malicioso, sino con recolección de información pública.