by drmunozcl

Share

Por drmunozcl

Compartir

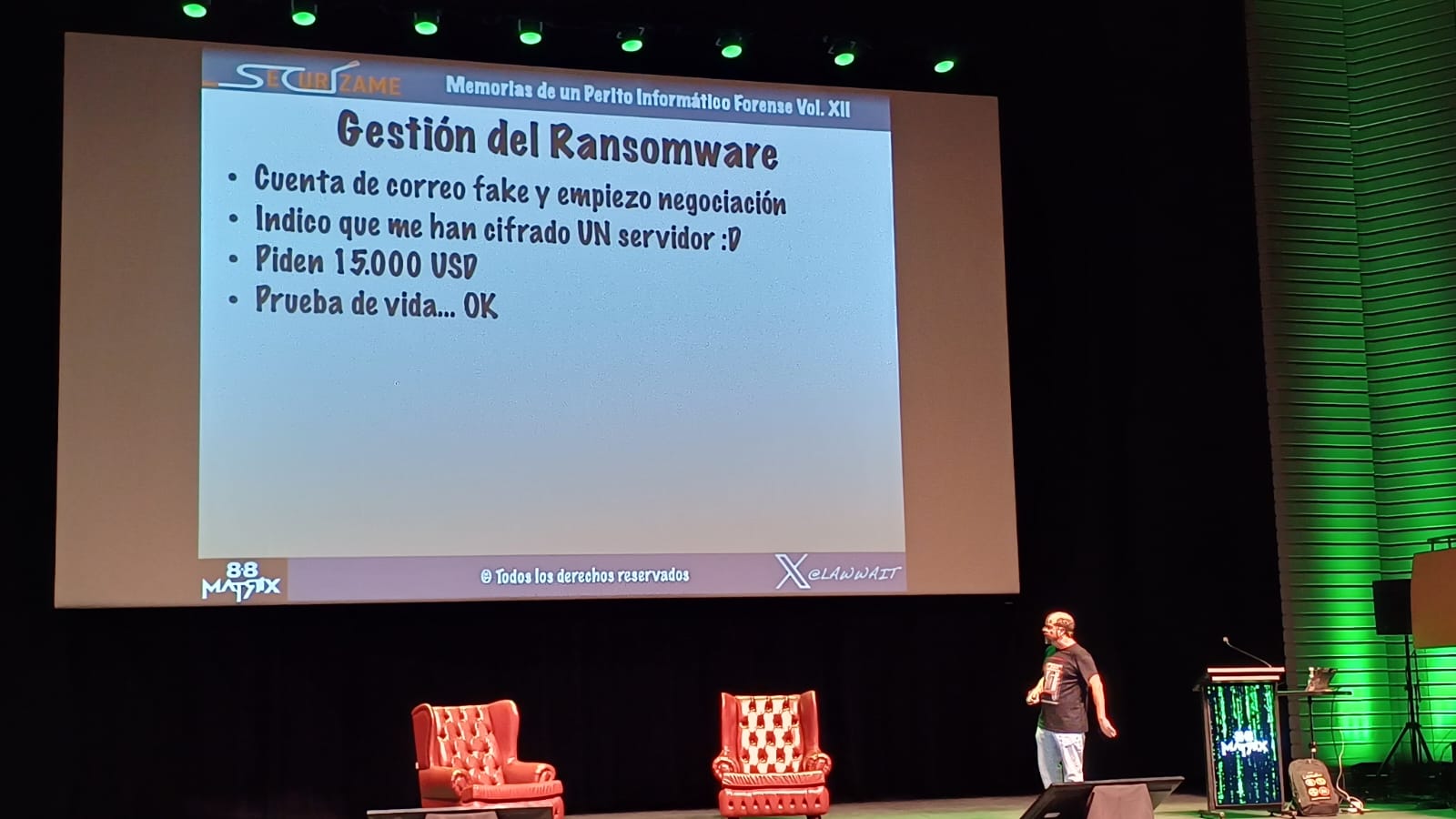

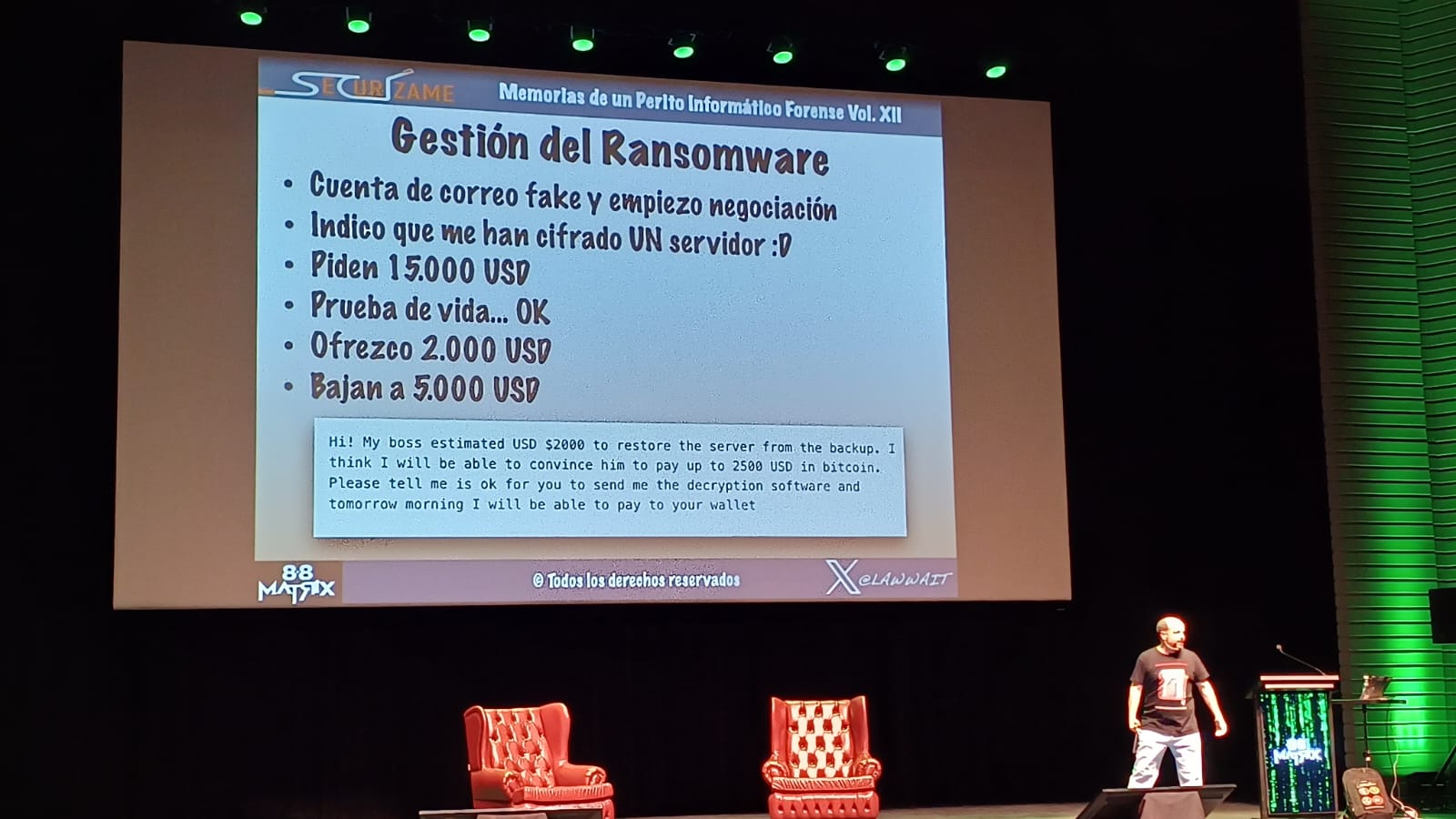

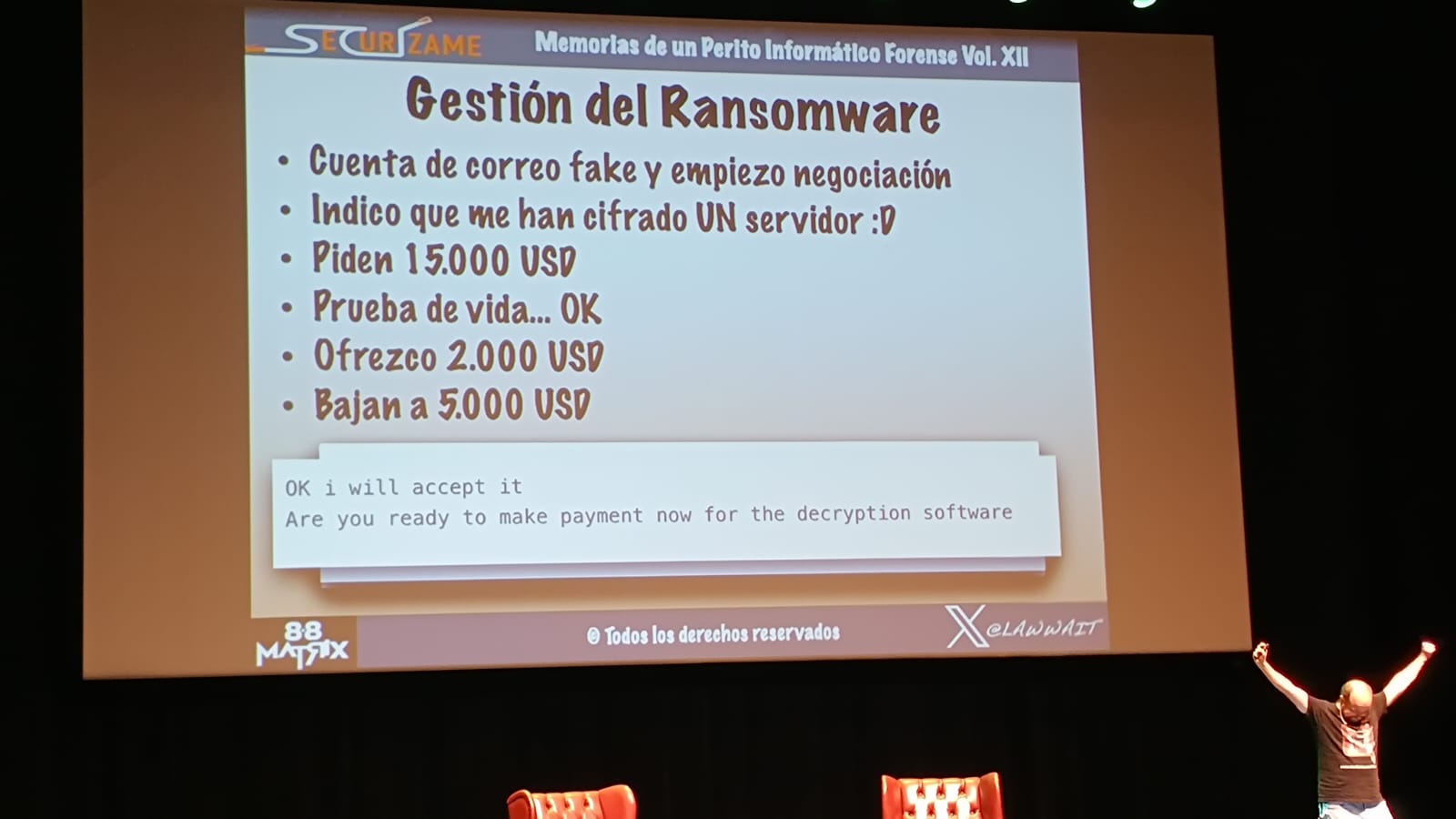

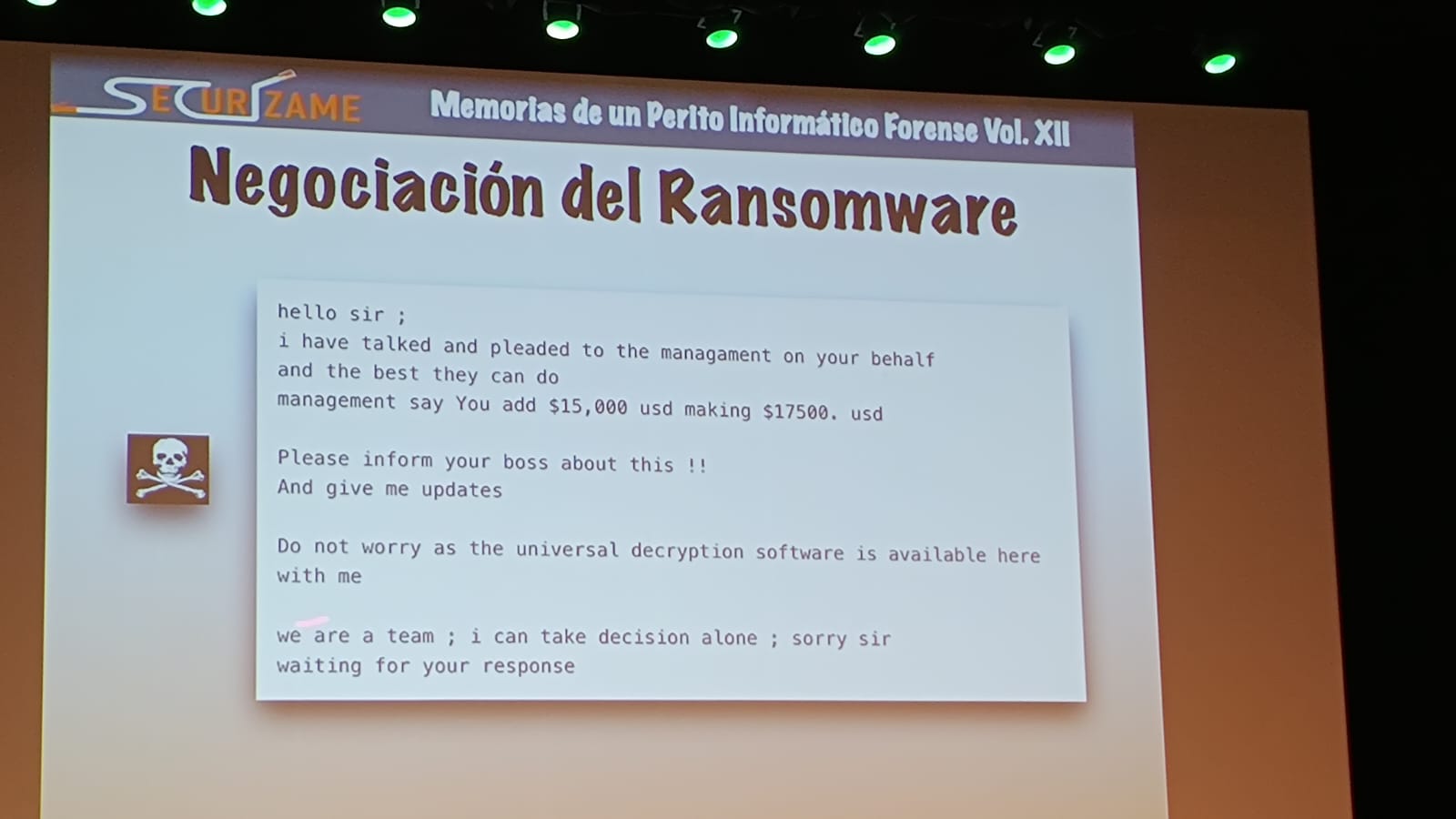

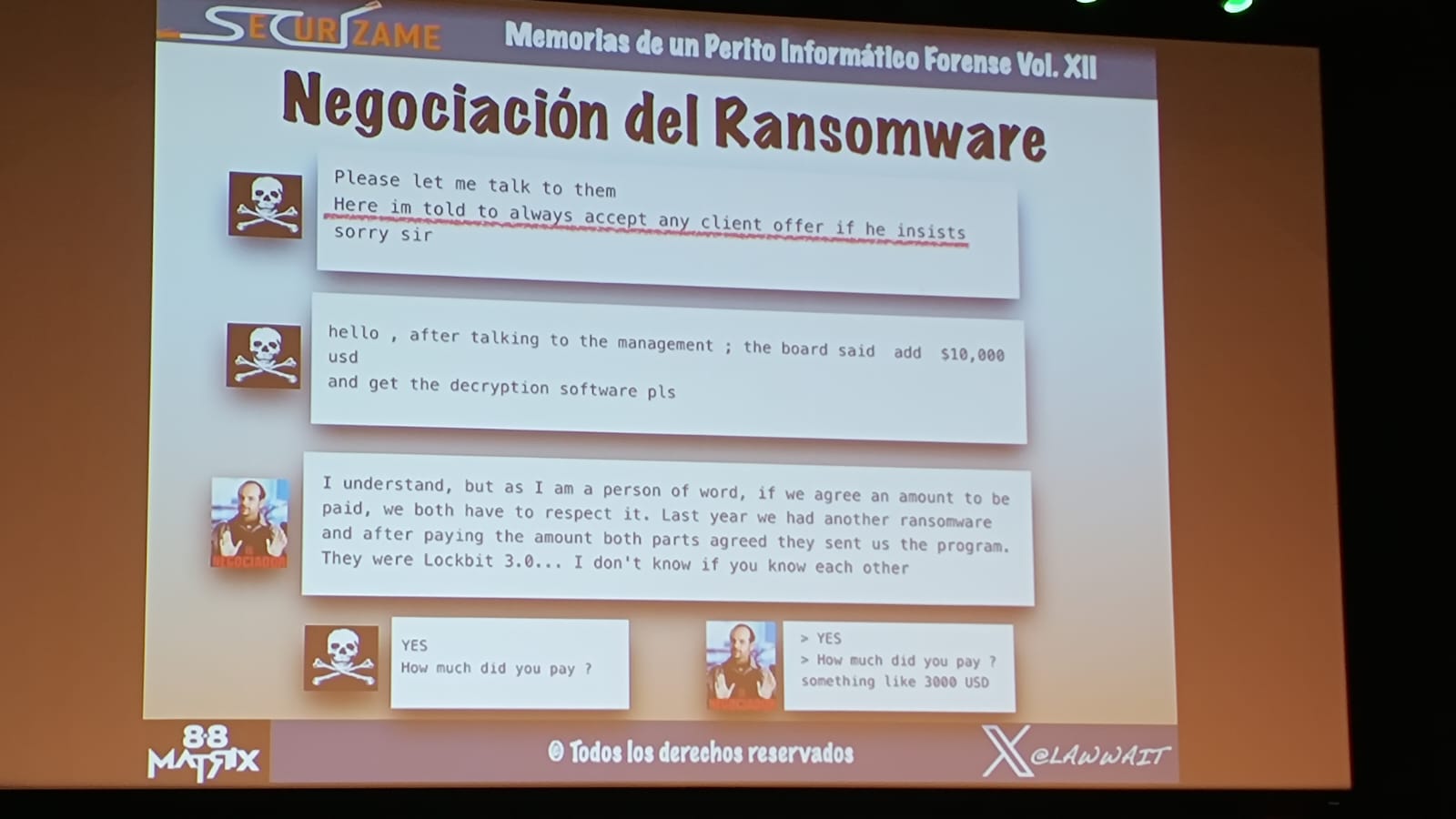

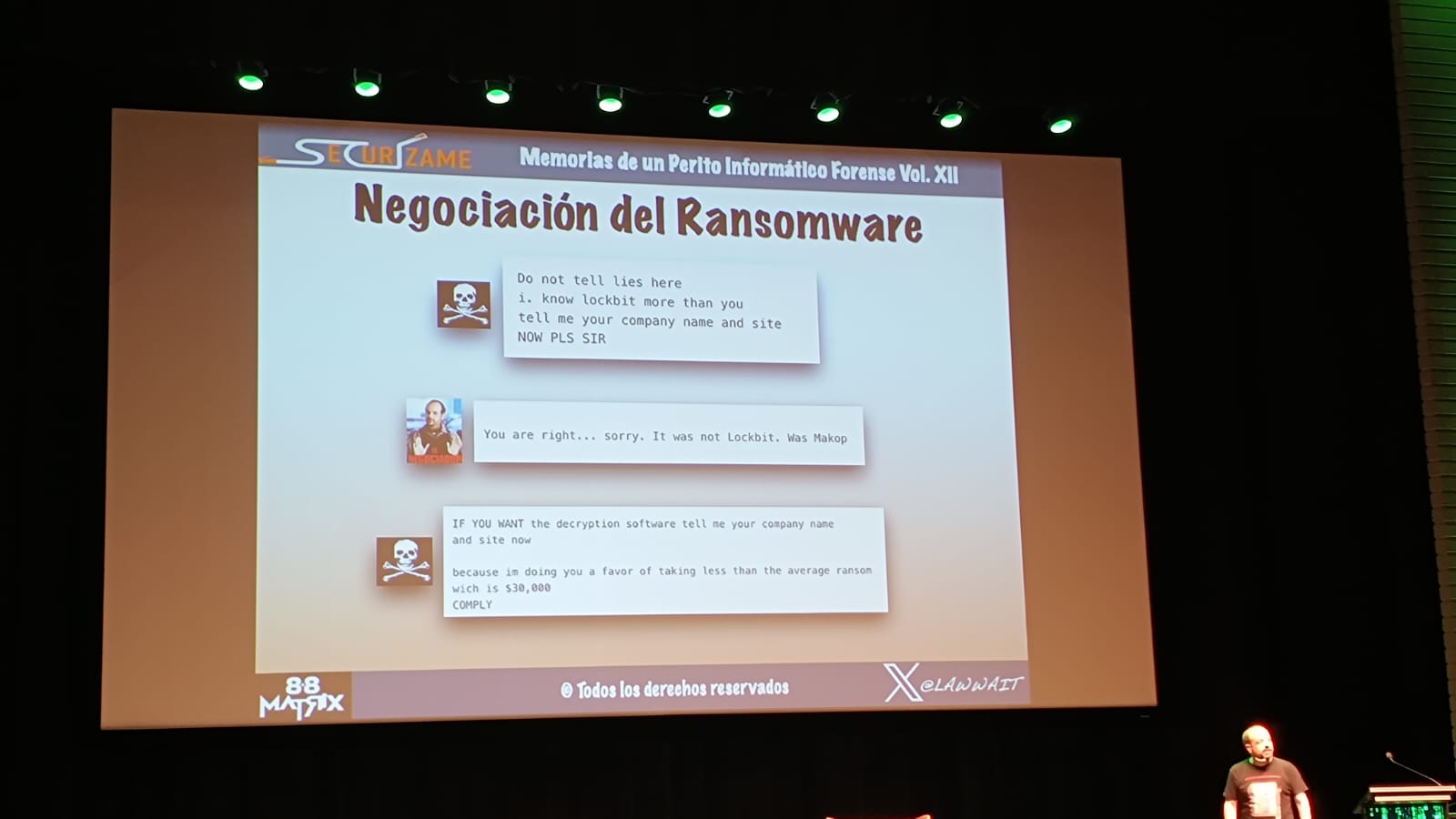

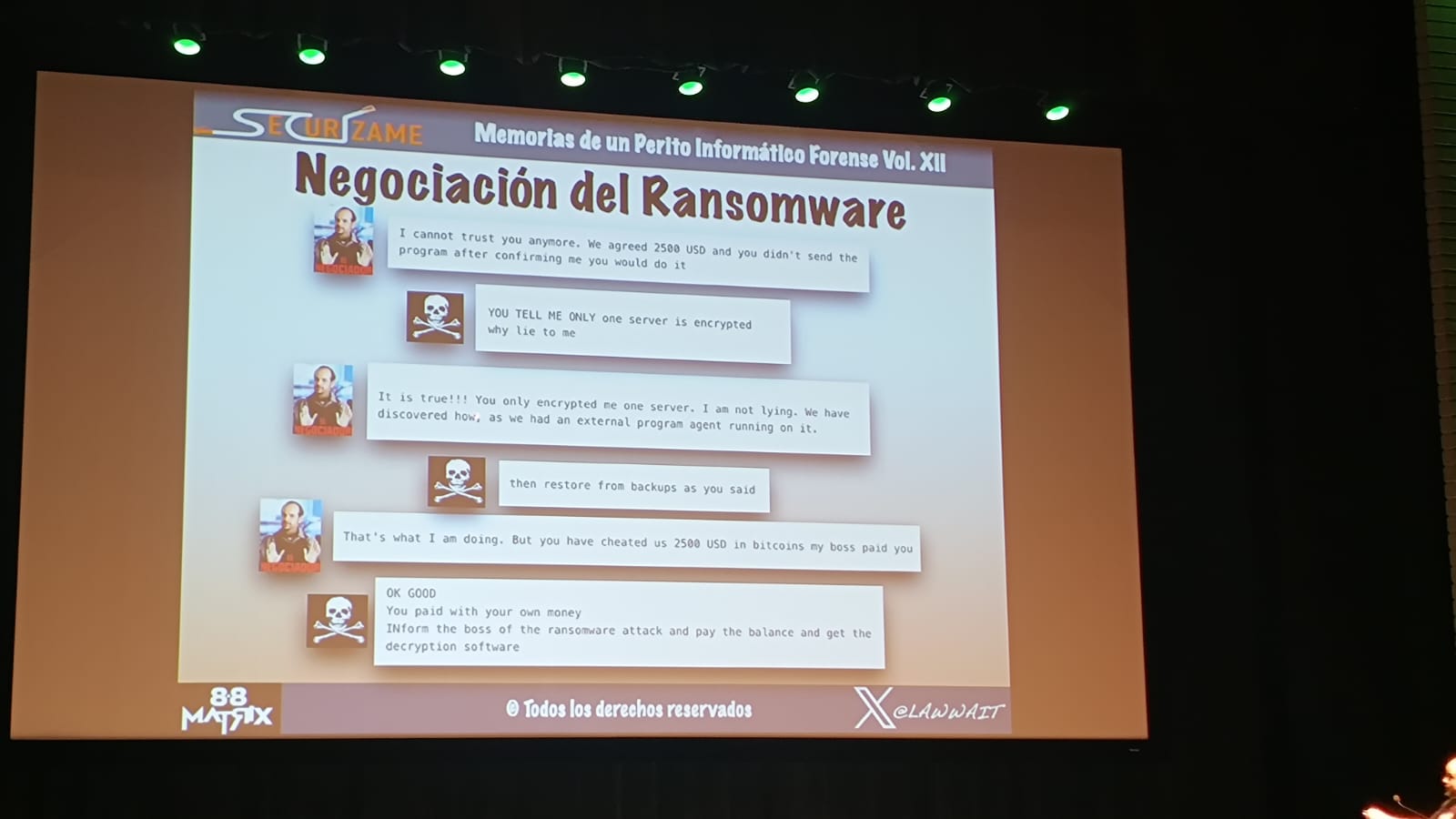

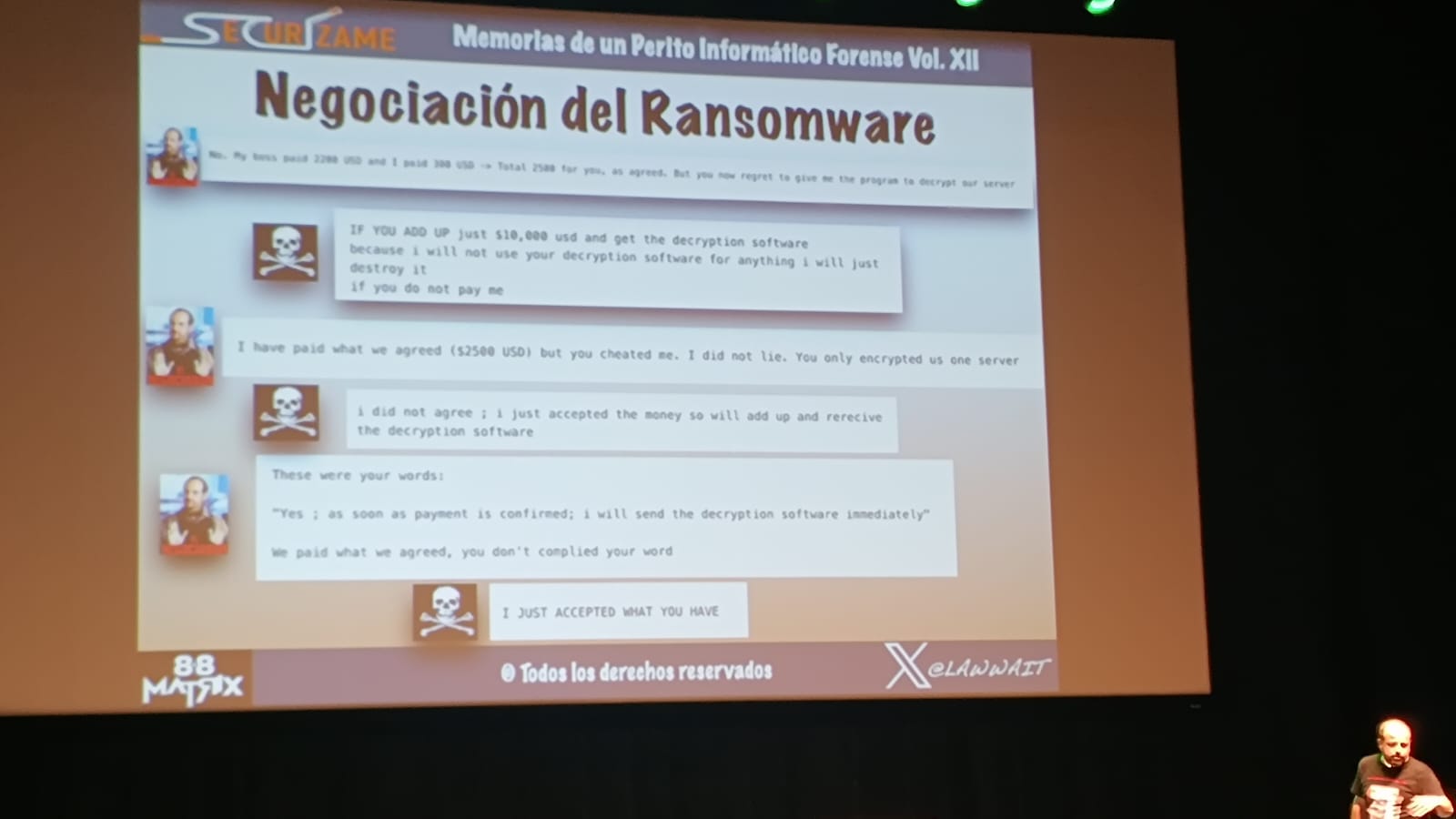

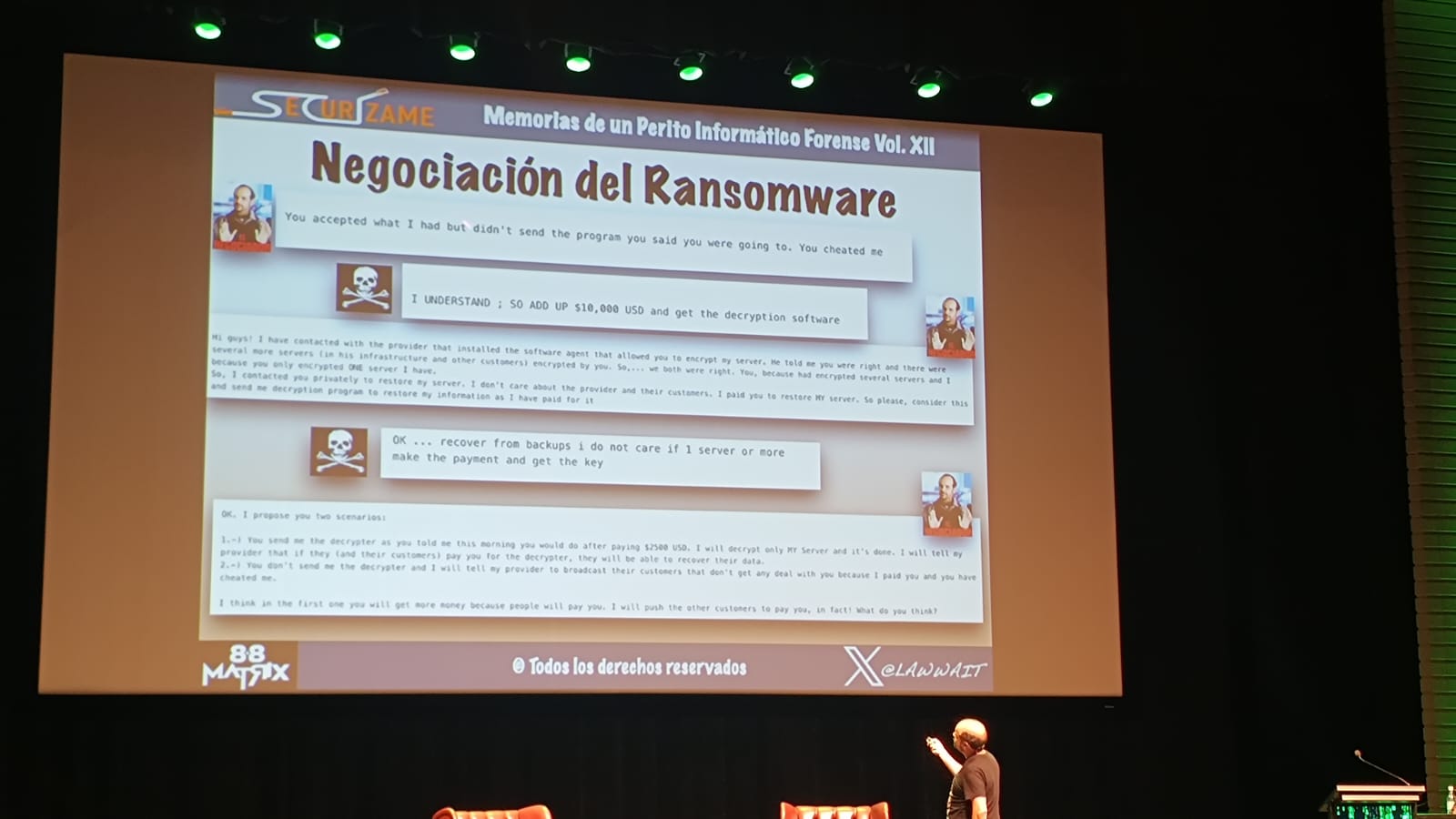

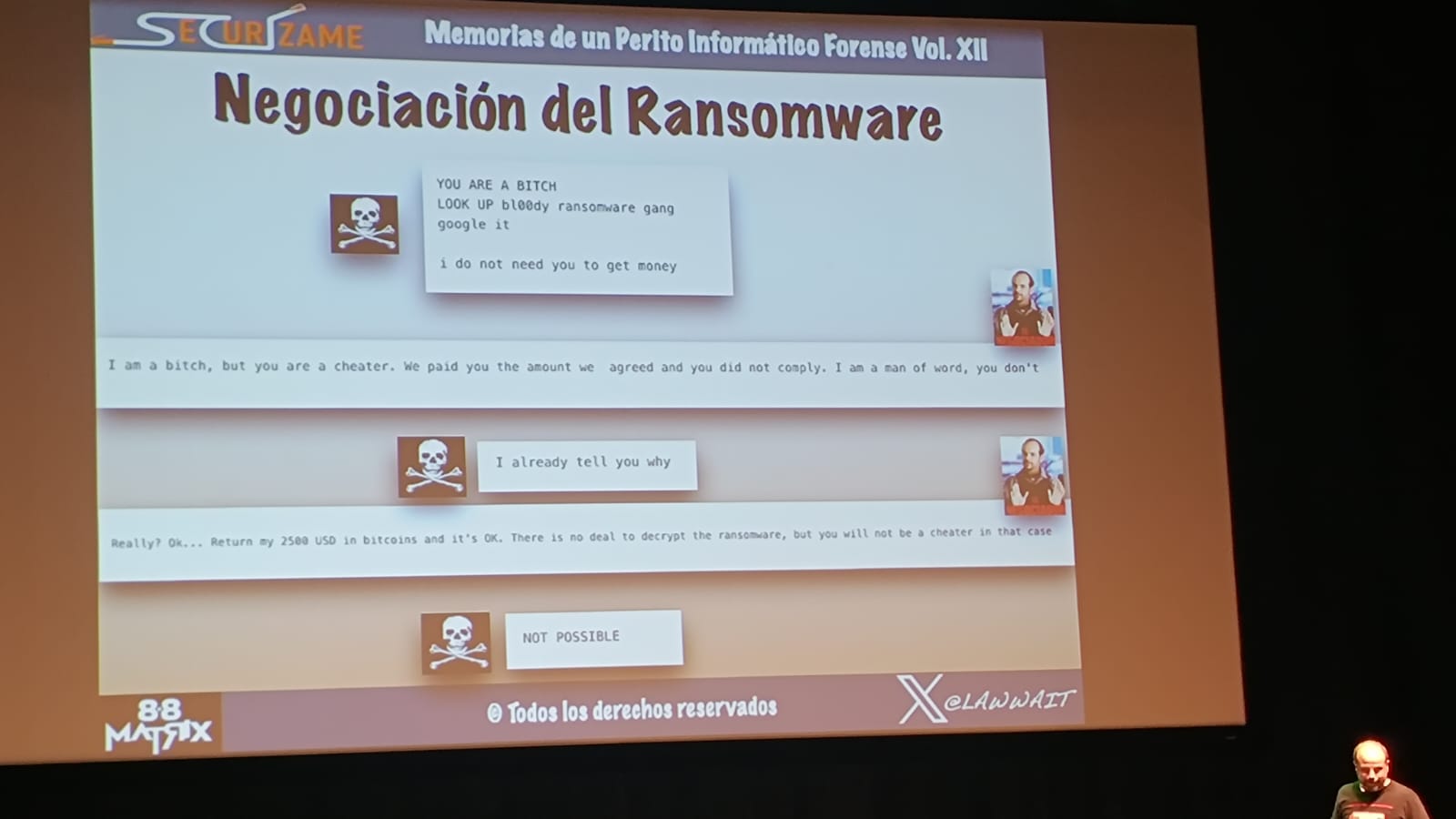

En el marco de 8.8 Matrix Chile, tuvimos la oportunidad de asistir a la charla “Memorias de un Perito Informático Forense Vol. XII”, presentada por Lorenzo Martínez de securizame.com. En esta edición, Lorenzo nos sorprendió con un relato tan real como insólito: la reconstrucción de una negociación de ransomware llevada a cabo en un caso real. Con un estilo característico, logró transformar una situación crítica de ciberseguridad en una exposición llena de humor, aprendizaje y reflexiones sobre el papel de la informática forense frente a los ataques actuales.

Comparto a continuación las imágenes de esta particular e interesante charla:

La charla de Lorenzo Martínez en 8.8 Matrix Chile no solo aportó un análisis técnico de la informática forense, sino también una mirada humana y hasta cómica a una situación tan crítica como una negociación de ransomware real. Este relato mostró la importancia de la perseverancia, la estrategia y el ingenio en el trabajo de un perito informático, resaltando que incluso en escenarios de máxima tensión, siempre hay aprendizajes valiosos que compartir con la comunidad de ciberseguridad.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial ya no es solo una herramienta para empresas y desarrolladores. En 2026, investigadores de ciberseguridad han detectado una nueva generación de amenazas que integran modelos de lenguaje (LLMs) directamente en su funcionamiento. Dos nombres están marcando tendencia en el mundo de la seguridad informática: PromptFlux y QuietVault. Estos malwares representan un cambio

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

La ciberseguridad ya no es una preocupación “a futuro”. Las amenazas que dominarán 2026 ya están ocurriendo hoy, afectando a empresas de todos los tamaños, sectores y regiones. Ataques más rápidos, automatizados y difíciles de detectar están redefiniendo la forma en que las organizaciones deben proteger su información. En este escenario, entender qué está cambiando

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por