by drmunozcl

Share

Por drmunozcl

Compartir

Las pruebas de penetración, o pentesting, son ejercicios controlados en los que un equipo autorizado intenta vulnerar sistemas, aplicaciones o redes para descubrir y explotar debilidades antes que un atacante real. Este enfoque proactivo valida controles, prioriza la remediación y reduce el riesgo operacional.

¿Qué son las pruebas de penetración?

En ciberseguridad, las pruebas de penetración simulan tácticas, técnicas y procedimientos de adversarios sobre un alcance definido. Se basan en metodologías reconocidas como NIST SP 800-115 y OWASP Testing Guide, e incluyen evidencia reproducible y un informe con impacto, probabilidad y acciones recomendadas. A diferencia del escaneo de vulnerabilidades, el pentest verifica explotabilidad real y posibles cadenas de ataque.

Tipos de pruebas de penetración

- Enfoque de conocimiento: caja negra (sin información), caja gris (información parcial) y caja blanca (información completa).

- Superficie evaluada: externa o interna; aplicaciones web, APIs y móviles; entornos cloud y SaaS; redes inalámbricas; ingeniería social; IoT y OT.

- Objetivo: cumplimiento normativo, validación de controles, prueba de nuevas releases o evaluación de exposición en Internet.

Fases de las pruebas de penetración

- Definición de alcance y reglas de enfrentamiento: objetivos, activos, ventanas de tiempo y autorizaciones legales.

- Reconocimiento y enumeración: OSINT, mapeo de red, fingerprinting y descubrimiento de activos.

- Análisis de vulnerabilidades y modelado de amenazas: priorización según contexto del negocio.

- Explotación: ejecución de payloads, bypass de controles e integración de técnicas como inyección, deserialización o ataques a autenticación.

- Escalamiento de privilegios y movimiento lateral: consolidación de acceso e impacto.

- Post-explotación: validación de impacto, persistencia controlada, recolección de evidencia y contención.

- Reporte y remediación: informe ejecutivo y técnico, severidad (por ejemplo, CVSS), recomendaciones y re-test de cierre.

Conclusión

Las pruebas de penetración ofrecen visibilidad práctica del riesgo, fortalecen la postura de seguridad y apoyan el cumplimiento de marcos como ISO 27001 y PCI DSS. Realízalas al menos una vez al año y tras cambios significativos. Integra los hallazgos en la gestión de vulnerabilidades y el ciclo de desarrollo seguro, y complementa con ejercicios de Red Team cuando necesites evaluar detección y respuesta.

Relacionado

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

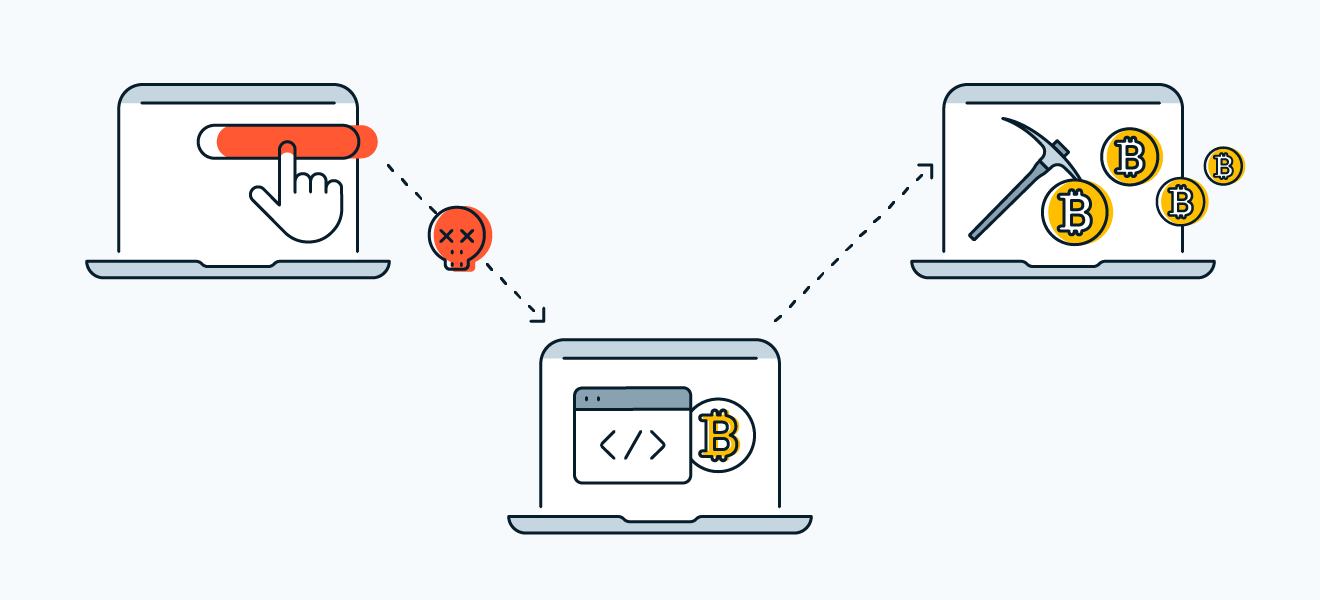

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de