by drmunozcl

Share

Por drmunozcl

Compartir

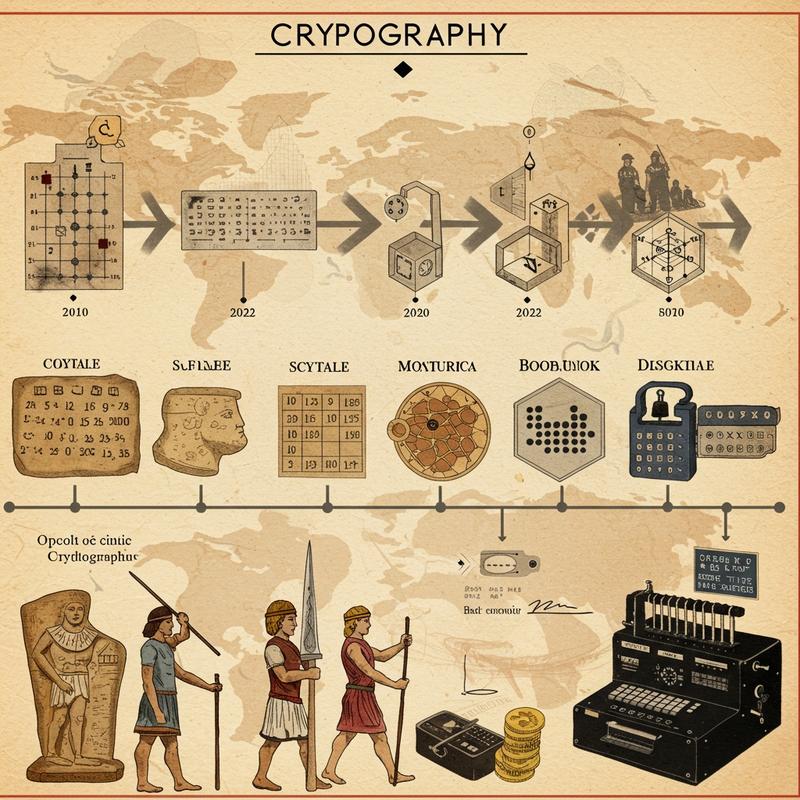

La historia de la criptografía es un fascinante viaje que atraviesa siglos de evolución tecnológica y estrategias de comunicación segura. Desde los métodos rudimentarios utilizados en la antigüedad hasta las complejas estructuras de seguridad actuales basadas en blockchain, la criptografía ha jugado un papel crucial en la protección de la información.

La Necesidad de Proteger la Información

Hoy en día, la protección de la información es más vital que nunca. Las amenazas cibernéticas están en constante evolución y exigen métodos de seguridad avanzados para salvaguardar los datos empresariales y personales. Sin embargo, a lo largo de la historia, esta necesidad siempre ha existido, aunque con diferentes niveles de complejidad y tecnología.

La Criptografía en la Antigüedad

Desde la antigua Grecia hasta Roma, los líderes han buscado métodos para enviar mensajes secretos. El famoso «cifrado escítala» griego usaba una vara alrededor de la cual se enrollaba una tira de cuero inscrita con el mensaje. Este código solo podía leerse al enrollar la tira alrededor de otra vara del mismo diámetro.

Evolución en la Edad Media

Los métodos criptográficos continuaron evolucionando, con cifras más complejas desarrolladas a partir del cifrado de César, usado por Julios César, que simplemente rotaba las letras del alfabeto. Este método, aunque sencillo, sentó las bases para cifrados más complejos en los siglos siguientes.

La Fragilidad de los Sistemas Históricos

A medida que la tecnología avanzaba, también lo hacían los métodos para romper códigos. Durante la Segunda Guerra Mundial, por ejemplo, el dispositivo Enigma utilizado por los alemanes representaba un avance significativo en la criptografía. Sin embargo, los aliados crearon sistemas para descifrar estos códigos, destacando la continua carrera entre crear y romper códigos. Esta situación subraya la importancia de contar con sistemas de seguridad robustos, no solo para proteger información, sino también para mantenerse un paso adelante de potenciales amenazas.

Enigma: Un Salto en Seguridad y su Vulnerabilidad

La máquina Enigma, utilizada por los Nazis, era un dispositivo electromecánico que ofrecía millones de combinaciones para codificar un mensaje. No obstante, gracias a los esfuerzos de los criptoanalistas aliados, se desarrollaron métodos para romper sus códigos, lo que fue clave para la victoria en muchos aspectos de la guerra.

Metodologías Modernas y Blockchain

Con el avance de la tecnología, las soluciones criptográficas han continuado mejorando para ofrecer niveles de protección sin precedentes. Los cifrados modernos como RSA y AES proporcionan seguridad que antes parecía inalcanzable. La llegada de la tecnología blockchain ha marcado un nuevo comienzo para la criptografía, ofreciendo estructuras de datos descentralizadas y casi inimaginablemente seguras.

Blockchain: La Revolución de la Criptografía Moderna

Blockchain no solo proporciona un registro seguro y descentralizado, sino que también introduce conceptos como contratos inteligentes y criptomonedas, que dependen de algoritmos criptográficos avanzados.

Contacta a expertos en ciberseguridad como Infoproteccion para asegurarte de que tu empresa esté al día con estas innovaciones y técnicas de protección.

La Importancia de la Criptografía Hoy

En un mundo conectado, donde cada clic puede exponer información sensible, no podemos subestimar la importancia de la criptografía moderna. Con el auge de las tecnologías emergentes y el aumento asociado de amenazas cibernéticas, invertir en criptografía robusta es más indispensable que nunca.

Conclusión

Desde rudimentarias cifras antiguas hasta las complejidades del blockchain, la historia de la criptografía refleja una interminable búsqueda de seguridad y privacidad. Su evolución no solo es un testimonio de avances tecnológicos, sino también un recordatorio de la constante necesidad de adaptación ante nuevas amenazas.

- Antigüedad: Primeros métodos registrados de cifrado.

- Edad Media: Aparición de métodos más sofisticados.

- Siglo XX: El impacto de Enigma en la Segunda Guerra Mundial.

- Criptografía Moderna: Introducción del cifrado asimétrico.

- Blockchain: La era de la descentralización.

Mantente informado y asegurado con lo último en criptografía a través de Infoproteccion.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial ya no es solo una herramienta para empresas y desarrolladores. En 2026, investigadores de ciberseguridad han detectado una nueva generación de amenazas que integran modelos de lenguaje (LLMs) directamente en su funcionamiento. Dos nombres están marcando tendencia en el mundo de la seguridad informática: PromptFlux y QuietVault. Estos malwares representan un cambio

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

La ciberseguridad ya no es una preocupación “a futuro”. Las amenazas que dominarán 2026 ya están ocurriendo hoy, afectando a empresas de todos los tamaños, sectores y regiones. Ataques más rápidos, automatizados y difíciles de detectar están redefiniendo la forma en que las organizaciones deben proteger su información. En este escenario, entender qué está cambiando

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por