by drmunozcl

Share

Por drmunozcl

Compartir

El spoofing es una técnica de suplantación en la que un atacante falsifica una identidad digital para engañar a su víctima. Puede aplicarse a direcciones IP, correos electrónicos, números telefónicos, sitios web o incluso identidades de usuarios.

La confianza en lo que vemos

Los usuarios tienden a confiar en la información visible: un remitente conocido, una dirección web aparentemente legítima o un número telefónico familiar. El spoofing explota esa confianza para facilitar fraudes, accesos no autorizados o ataques más complejos.

Riesgos del spoofing

El spoofing puede desencadenar:

- Phishing exitoso mediante emails falsificados.

- Vishing con llamadas desde números suplantados.

- Acceso no autorizado a redes mediante IP spoofing.

- Robo de credenciales al imitar páginas web (DNS spoofing).

Este tipo de engaño puede afectar tanto a usuarios individuales como a empresas, comprometiendo la seguridad, reputación y operación de sistemas críticos.

Detección y autenticación

Para protegerse del spoofing:

- Implementa SPF, DKIM y DMARC para correos electrónicos.

- Educa a los usuarios sobre señales de suplantación.

- Usa autenticación multifactor (MFA).

- Verifica llamadas sospechosas directamente con la entidad real.

- Utiliza soluciones de seguridad que identifiquen actividad anómala.

El spoofing es la base de muchos ataques de ingeniería social. La clave está en combinar conciencia, tecnología y verificación constante.

Relacionado:

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Te preguntas «¿Qué es Credential Stuffing?» Es un ataque automatizado donde delincuentes prueban, a gran escala, combinaciones de usuario y contraseña filtradas en otros servicios. Si un usuario reutiliza credenciales, el atacante accede sin necesidad de hackear el sistema. Spoiler: no son hackers con capucha adivinando contraseñas una por una, son bots probando miles por

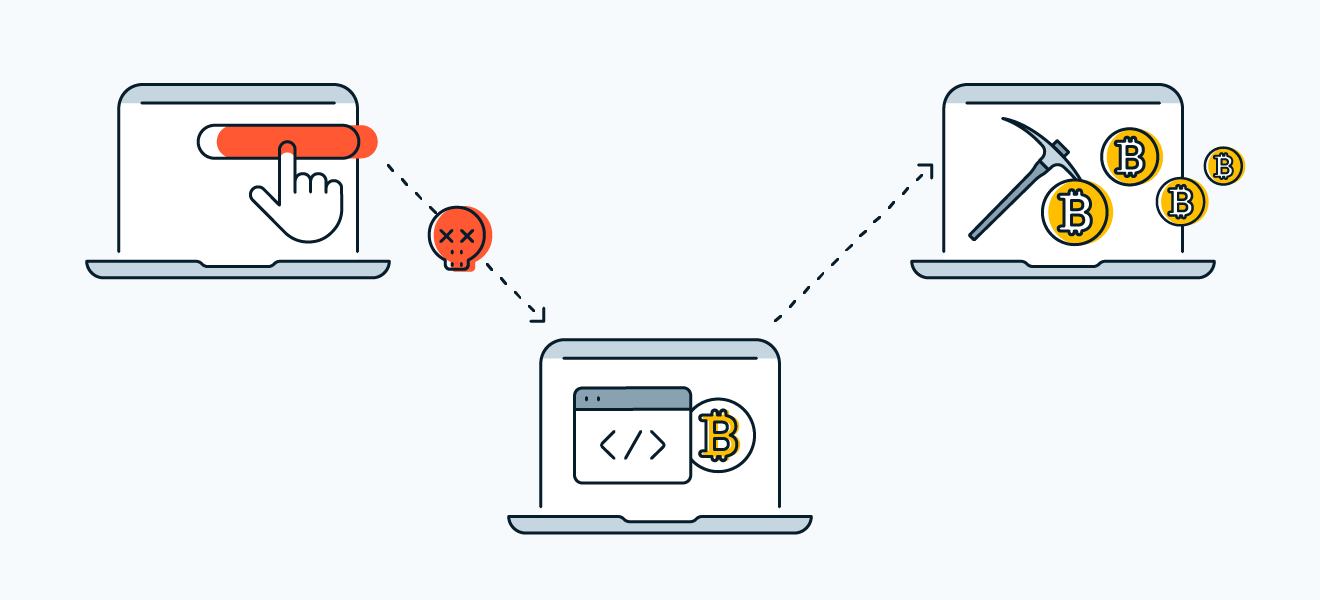

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina

Si tu estrategia de seguridad se basa en que nadie entenderá tu código o en mantener en secreto cómo funciona tu sistema, estás compitiendo contra el tiempo. Un empleado que cambia de equipo, un repositorio mal configurado o una filtración en un proveedor pueden exponer tus detalles técnicos. Cuando eso ocurre, el ataque deja de