by drmunozcl

Share

Por drmunozcl

Compartir

El RPO (Recovery Point Objective u Objetivo de Punto de Recuperación) es la cantidad máxima de datos que tu organización acepta perder cuando ocurre un desastre o incidente, medida en tiempo.

Por ejemplo, si tienes un RPO de 15 minutos, significa que tu negocio puede sobrevivir perdiendo (como máximo) los últimos 15 minutos de transacciones en tu base de datos. No necesitas una máquina del tiempo para cumplirlo, pero sí necesitas que tu estrategia de copias de seguridad (backups) y replicación esté estrictamente alineada a ese límite.

El RPO en la Continuidad de Negocio (Y por qué los auditores lo exigen)

El RPO es el pilar defensivo de cualquier Plan de Recuperación ante Desastres (DRP). Define tu tolerancia a la pérdida de información y es lo que justifica tu presupuesto de infraestructura:

- RPO agresivo (Minutos o Segundos): Exige tecnologías de replicación síncrona/continua (como clústeres activo-activo en AWS/Azure). Es costoso, pero vital para pasarelas de pago o sistemas core.

- RPO amplio (Horas o Días): Se resuelve con backups incrementales o instantáneas (snapshots) programadas. Es más económico, ideal para sistemas de archivo o intranet.

Para definir este número, no puedes usar la intuición. Debes usar un Análisis de Impacto al Negocio (BIA) para cuantificar cuánto dinero pierde la empresa por cada hora de datos no guardados y alinear el RPO con los acuerdos legales (SLA).

RECURSO GRATUITO: Acelera tu SOC 2 con esta Plantilla (Excel)

¿Sabías que los controles de seguridad de SOC 2 y la ISO 27001 se solapan en un 80%? No empieces a adivinar qué te pedirá el auditor. Descarga nuestra Plantilla de Declaración de Aplicabilidad (SoA) y obtén el listado exacto de controles que necesitas implementar hoy mismo.

RPO vs. RTO: La pareja inseparable

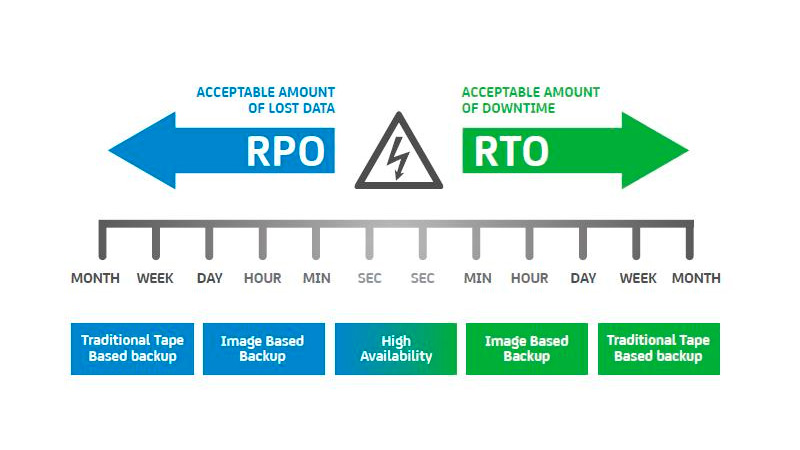

Es imposible hablar de RPO sin mencionar a su hermano gemelo, el RTO (Recovery Time Objective). Aunque suenan igual, controlan dimensiones distintas del desastre:

-

El RPO mira hacia el PASADO: Limita «cuántos datos» pierdes antes del desastre.

-

El RTO mira hacia el FUTURO: Limita «cuánto tiempo» tardas en volver a operar después del desastre.

Juntos, forman la ecuación completa de la resiliencia de tu negocio.

Cómo el RPO protege la Integridad y la Disponibilidad

-

Integridad: Un buen RPO no solo guarda datos, garantiza que sirvan. Se apoya en instantáneas consistentes, cifrado y copias inmutables para que un ataque de ransomware no encripte también tus respaldos.

-

Disponibilidad: Reducir el RPO impulsa el uso de journaling y backups incrementales. Al minimizar las ventanas de exposición, puedes reanudar el servicio con información reciente, lo que exige ancho de banda y orquestación (Infraestructura como Código).

5 Pasos para definir tu RPO sin equivocarte

-

Inventaria tus procesos: Clasifica tus bases de datos y sistemas por criticidad y requisitos legales.

-

Cuantifica el impacto (BIA): ¿Cuánto cuesta perder 1 hora de carritos de compra vs. 1 hora de correos internos?

-

Establece RPOs diferenciados: Aplica 5 minutos para la pasarela de pagos, pero permite 24 horas para el servidor de archivos históricos.

-

Mapea tus capacidades reales: Revisa la letra pequeña de tu proveedor Cloud. ¿Su servicio de base de datos soporta tu RPO deseado?

-

Prueba y ajusta (Simulacros): Un backup que nunca se ha restaurado es solo una esperanza. Haz pruebas periódicas.

Conclusión

El RPO define cuánta amnesia digital puede soportar tu empresa. Diseña tu RPO basándote en el impacto financiero real, no en «lo que suena bien». Un objetivo claro reduce el riesgo operativo, justifica los costos de TI y evita sorpresas paralizantes frente a la directiva.

RECURSO GRATUITO: Acelera tu SOC 2 con esta Plantilla (Excel)

¿Sabías que los controles de seguridad de SOC 2 y la ISO 27001 se solapan en un 80%? No empieces a adivinar qué te pedirá el auditor. Descarga nuestra Plantilla de Declaración de Aplicabilidad (SoA) y obtén el listado exacto de controles que necesitas implementar hoy mismo.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Durante años, muchas organizaciones vieron la certificación como una obligación: un requisito para licitaciones, auditorías o clientes exigentes. Pero en 2026 el escenario cambió radicalmente. La ISO 27001 como ventaja competitiva dejó de ser un concepto teórico y se transformó en una realidad estratégica para empresas que entienden el valor del riesgo bien gestionado. Hoy,

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

Hoy probé el Test de phishing de google y lo encontré bastante bueno para revelar nuestros puntos ciegos frente a correos maliciosos. Es una herramienta simple y gratuita que puedes usar para concientizar a tu equipo o para evaluar tu propia capacidad de detección. Te dejo el enlace directo: https://phishingquiz.withgoogle.com/ Cada día recibimos mensajes que