by drmunozcl

Share

Por drmunozcl

Compartir

El control 8.23 – Filtrado Web de la norma ISO/IEC 27001:2022 tiene como objetivo proteger a la organización de amenazas derivadas del acceso a contenidos maliciosos o inapropiados en la web, mediante la implementación de mecanismos de control y monitoreo del tráfico web.

A continuación, se describe una guía práctica para su implementación exitosa.

Objetivo del Control

«Restringir el acceso a sitios web con contenido malicioso, no relacionado con las actividades laborales, o que presenten riesgos para la seguridad de la información.»

Este control ayuda a prevenir:

-

Descargas de malware.

-

Pérdida de productividad.

-

Fugas de datos por medio de páginas comprometidas.

-

Incumplimiento normativo (ej. contenidos ilegales o inapropiados).

Etapas para la Implementación

1. Evaluación de Riesgos

Antes de aplicar filtros, realiza una evaluación de riesgos para identificar:

-

Categorías de sitios peligrosos (malware, phishing, contenido adulto, etc.).

-

Departamentos que requieren acceso a ciertos contenidos (como el área de marketing o TI).

-

Potenciales impactos de accesos no autorizados.

2. Definición de Políticas de Navegación

Crea una política de uso aceptable de internet, que incluya:

-

Tipos de sitios permitidos y bloqueados.

-

Excepciones justificadas por rol o función.

-

Consecuencias del incumplimiento.

Ejemplo de directiva: “Se prohíbe el acceso a redes sociales, juegos y sitios de streaming, salvo autorización expresa del área de RRHH o Marketing.”

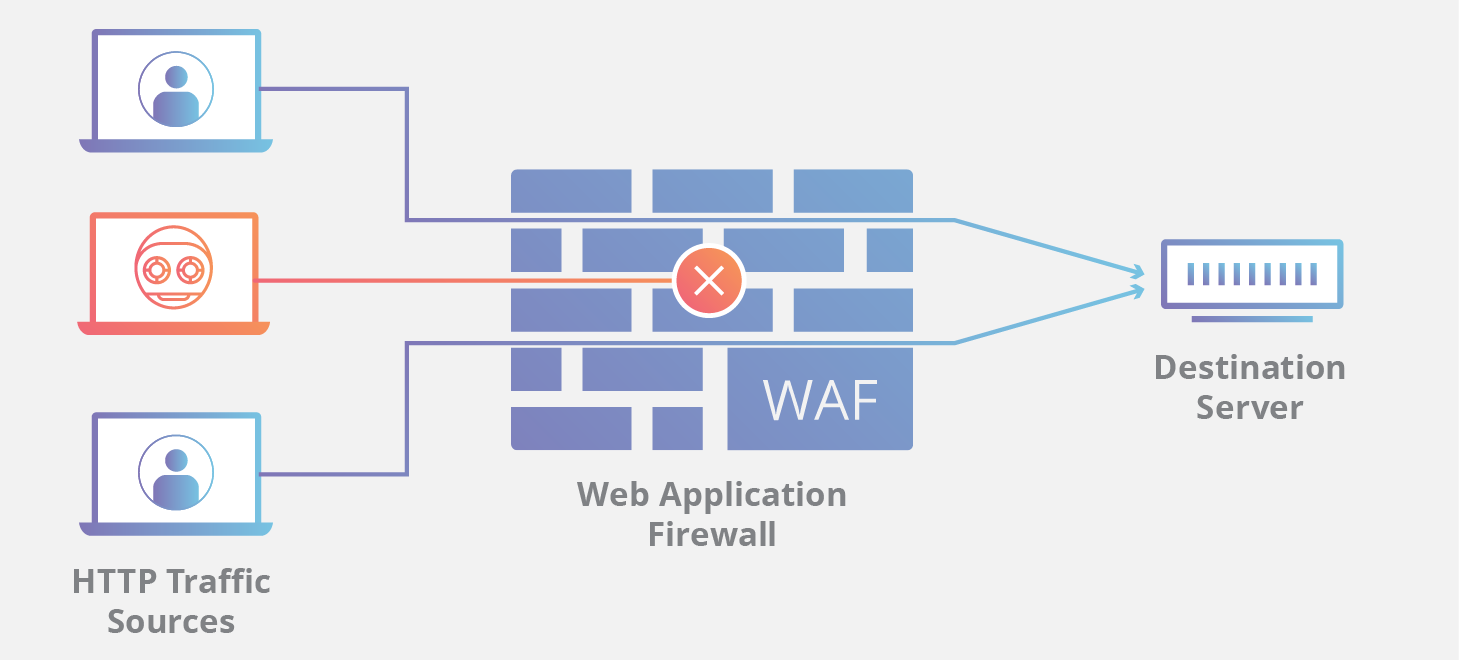

3. Selección de Tecnología de Filtrado Web

Puedes optar por varias soluciones tecnológicas, entre ellas:

| Tipo de Solución | Ejemplos Populares |

|---|---|

| Firewall de próxima generación | FortiGate, Palo Alto, Sophos |

| Proxies web con filtrado | Squid con DansGuardian, Blue Coat |

| Agentes en endpoint | Cisco Umbrella, Norton, Kaspersky |

| DNS Filtering (Cloud) | OpenDNS, Cloudflare Gateway, CleanBrowsing |

Elige una solución que permita:

Filtrado por categoría y dominio.

Whitelists / Blacklists.

Registro de eventos y alertas.

Autenticación de usuarios (LDAP, SSO).

4. Implementación Técnica

Pasos clave:

-

Configurar perfiles de filtrado por rol/perfil.

-

Activar registros de navegación y alertas.

-

Integrar con el directorio activo (opcional) para trazabilidad.

-

Activar HTTPS inspection si es necesario.

5. Pruebas y Validación

Antes de aplicar globalmente:

-

Prueba el filtrado con un grupo piloto.

-

Verifica que no afecte aplicaciones críticas.

-

Ajusta las políticas según observaciones.

Ejemplo de Evidencia para Auditoría

Para demostrar cumplimiento del control 8.23 en una auditoría de ISO 27001, puedes presentar:

-

Políticas de uso aceptable de internet firmadas.

-

Capturas de pantalla o configuración de la herramienta de filtrado.

-

Informes de accesos bloqueados.

-

Registro de aprobaciones para excepciones.

-

Logs de monitoreo de tráfico web.

Conclusión

El filtrado web es un componente esencial para la seguridad en las organizaciones modernas. Su implementación eficaz no solo protege frente a amenazas externas, sino que también ayuda a establecer una cultura de navegación responsable y alineada con los objetivos de seguridad de la información.

Implementar este control de manera documentada, medida y revisada te acercará más a un SGSI robusto y efectivo.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Durante años, muchas organizaciones vieron la certificación como una obligación: un requisito para licitaciones, auditorías o clientes exigentes. Pero en 2026 el escenario cambió radicalmente. La ISO 27001 como ventaja competitiva dejó de ser un concepto teórico y se transformó en una realidad estratégica para empresas que entienden el valor del riesgo bien gestionado. Hoy,

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

Hoy probé el Test de phishing de google y lo encontré bastante bueno para revelar nuestros puntos ciegos frente a correos maliciosos. Es una herramienta simple y gratuita que puedes usar para concientizar a tu equipo o para evaluar tu propia capacidad de detección. Te dejo el enlace directo: https://phishingquiz.withgoogle.com/ Cada día recibimos mensajes que