by drmunozcl

Share

Por drmunozcl

Compartir

En ciberseguridad, «inteligencia de amenazas» (en inglés, threat intelligence) se refiere al proceso de recolección, análisis y uso de información sobre amenazas potenciales o reales que afectan a los sistemas, redes y datos de una organización. Su objetivo es anticiparse a los ataques, mitigar riesgos y mejorar la defensa proactiva.

Es la información procesable sobre los adversarios, sus herramientas, tácticas, motivaciones y objetivos. Esta información puede ayudar a prevenir ataques, responder de manera más eficiente ante incidentes y mejorar la postura general de seguridad.

Se basa tanto en datos técnicos (como direcciones IP maliciosas, hashes de malware, URLs sospechosas) como en contexto estratégico (quién está detrás, por qué ataca, qué busca).

Implementación del control 5.7 de la ISO 27001:2022

El control 5.7 exige que la organización recopile y analice información relevante sobre amenazas para apoyar decisiones informadas en ciberseguridad. Aquí te mostramos cómo implementarlo eficazmente:

1. Establece objetivos claros de inteligencia

Define qué objetivos debería la inteligencia de amenazas cumplir que sea beneficioso para tu negocio en términos de seguridad de la información. Por ejemplo:

- Protección de activos críticos

- Identificar tendencias y amenezas relevantes en tu sector

- Soporte para decisiones estratégicas. Ejemplo, ejecutar actualizaciones o la compra de software o hardware.

2. Define un equipo de inteligencia de amenazas

La empresa debiera definir un equipo interno o externo que se haga responsable de la inteligencia de amenazas.

3. Identifica fuentes confiables de inteligencia

Utiliza fuentes internas (logs, SIEM, IDS/IPS) y externas:

-

CERTs nacionales (como INCIBE-CERT)

-

Proveedores comerciales de CTI (Cyber Threat Intelligence)

-

Informes de amenazas de fabricantes como Cisco, Mandiant o Kaspersky

-

Foros OSINT y bases de datos de vulnerabilidades (CVE, NVD)

3. Automatiza la recolección y el análisis

Apóyate en herramientas SIEM, plataformas TIP (Threat Intelligence Platform) y scripts personalizados para recolectar indicadores de compromiso (IoCs), TTPs (tácticas, técnicas y procedimientos) y datos relevantes.

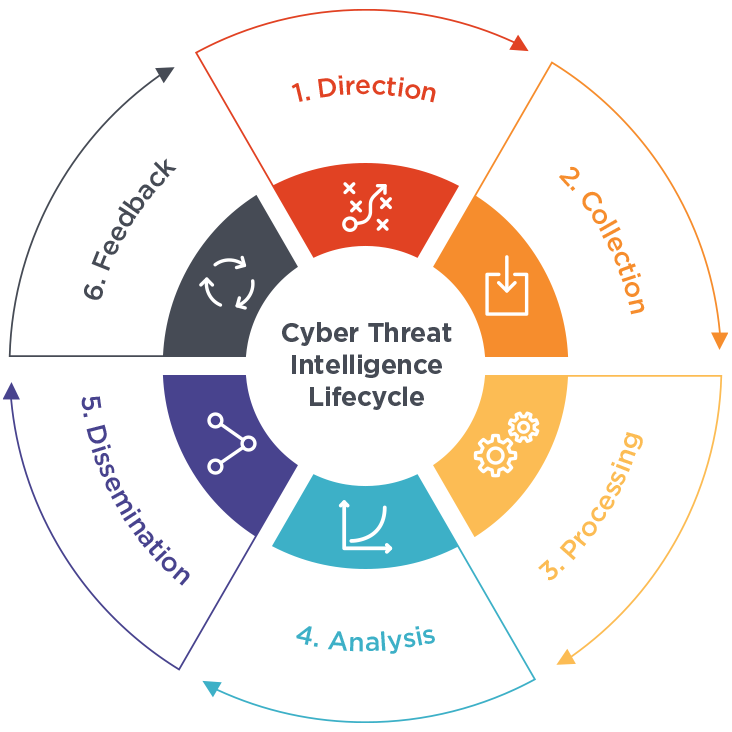

4. Proceso de gestión de inteligencia

Define un proceso de gestión de la inteligencia de amenazas. Por ejemplo:

- Recolección: Identificación de fuentes y extracción de datos.

- Procesamiento: Filtrado y clasificación según criticidad.

- Análisis: Contextualización con el entorno del negocio.

- Difusión: Comunicación a responsables de seguridad, CSIRT, gestión de riesgos, etc.

5. Define la periodicidad de las revisiones

Como muchos controles de la norma ISO 27001, y dado lo cambiante del entorno, se debería realizar esta actividad periódicamente. Ejemplo, semanal, mensual, etc.

6. Registra las revisiones

Se debe dejar evidencia de estas revisiones periódicas. Esto es, a través de notas de la reunión, minutas, un sistema de inteligencia de amenazas, etc.

Conclusión

El control 5.7 no es solo un requerimiento normativo, sino una necesidad estratégica para proteger a tu organización. Implementar una capacidad madura de inteligencia de amenazas te brinda ventaja frente a los atacantes y fortalece todo tu sistema de gestión de seguridad de la información (SGSI).

Adoptar este enfoque proactivo no solo mejora la ciberresiliencia, sino que también te posiciona como una empresa consciente y responsable en la protección de datos y activos digitales.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

Durante años, muchas organizaciones vieron la certificación como una obligación: un requisito para licitaciones, auditorías o clientes exigentes. Pero en 2026 el escenario cambió radicalmente. La ISO 27001 como ventaja competitiva dejó de ser un concepto teórico y se transformó en una realidad estratégica para empresas que entienden el valor del riesgo bien gestionado. Hoy,

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

Hoy probé el Test de phishing de google y lo encontré bastante bueno para revelar nuestros puntos ciegos frente a correos maliciosos. Es una herramienta simple y gratuita que puedes usar para concientizar a tu equipo o para evaluar tu propia capacidad de detección. Te dejo el enlace directo: https://phishingquiz.withgoogle.com/ Cada día recibimos mensajes que