by drmunozcl

Share

Por drmunozcl

Compartir

Para cumplir con ISO/IEC 27001:2022, las organizaciones deben preparar una serie de documentos clave que demuestran el cumplimiento de la norma y garantizan la protección de los datos. Estas incluyen políticas, procedimientos, registros y controles, cuya gestión adecuada resulta fundamental para obtener la certificación. En este artículo, te explicamos la documentación requerida en ISO 27001:2022, qué documentos se recomiendan y cómo organizarlos para facilitar auditorías y fortalecer la seguridad de tu organización.

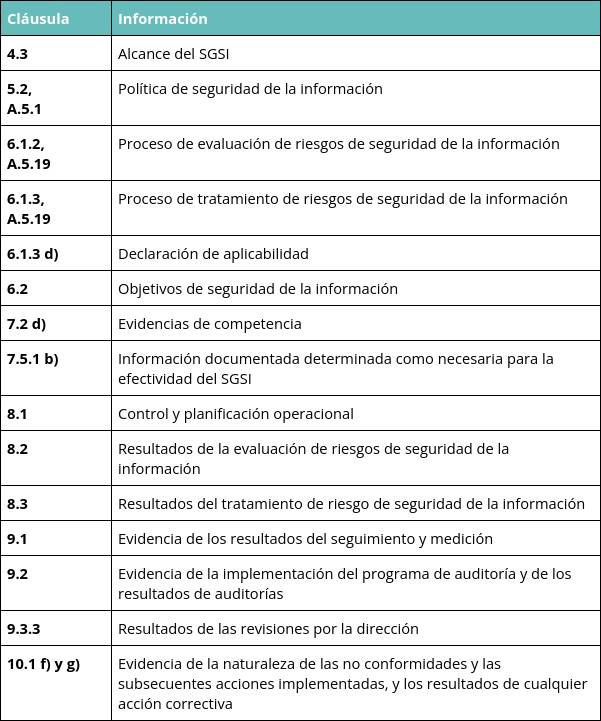

Documentación requerida en ISO 27001:2022 por cláusulas

A continuación, se lista los documentos y registros mínimos que son necesarios para la ISO 27001:2022:

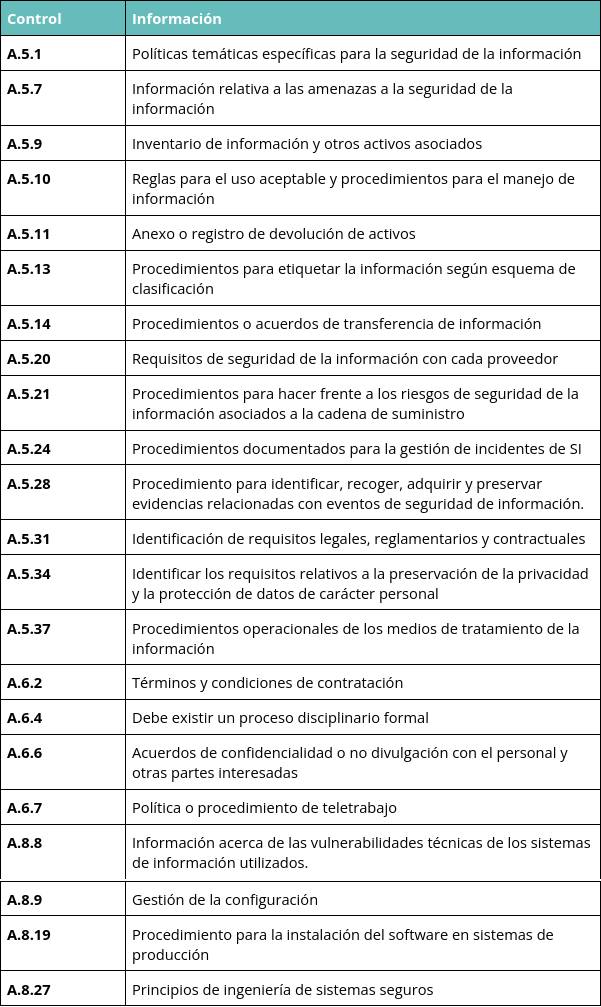

Documentación requerida por controles

A continuación, se lista los documentos requeridos por los controles del Anexo A que son necesarios para la ISO 27001:2022:

Los controles del Anexo A pueden ser excluidos si la organización concluye que no hay ningún riesgo o requisito que exija su implementación.

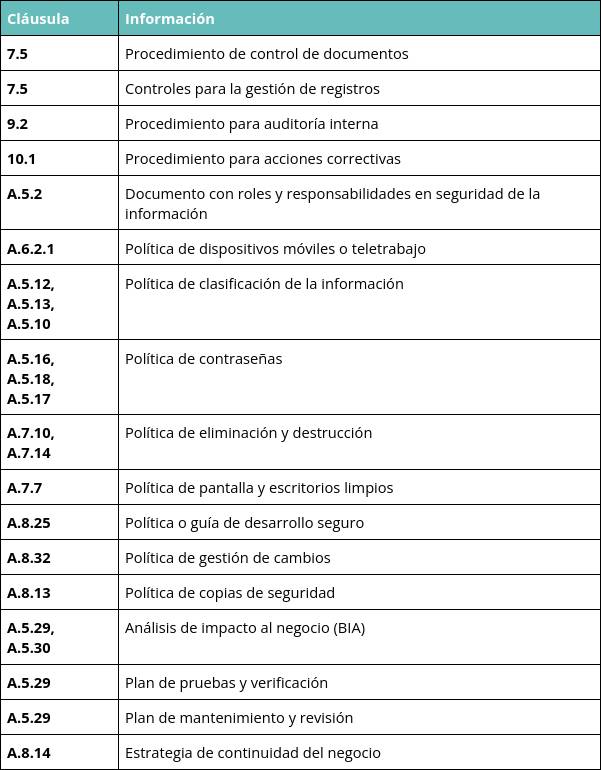

Documentos NO obligatorios utilizados

Otros documentos que se utilizan frecuentemente son:

Si gestionas correctamente la documentación en ISO 27001:2022, no solo cumplirás con la norma, sino que también fortalecerás la seguridad de la información en tu organización. Mantener registros bien estructurados y actualizados te ayudará a demostrar conformidad en auditorías, mejorar la eficiencia operativa y reducir riesgos.

Recuerda que, al implementar un SGSI, debes comprometerte con un proceso continuo de mejora y adaptación. Mantener la documentación al día te permitirá proteger los datos y generar confianza entre clientes y socios comerciales.

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

La inteligencia artificial ya no es solo una herramienta para empresas y desarrolladores. En 2026, investigadores de ciberseguridad han detectado una nueva generación de amenazas que integran modelos de lenguaje (LLMs) directamente en su funcionamiento. Dos nombres están marcando tendencia en el mundo de la seguridad informática: PromptFlux y QuietVault. Estos malwares representan un cambio

Durante años, muchas organizaciones vieron la certificación como una obligación: un requisito para licitaciones, auditorías o clientes exigentes. Pero en 2026 el escenario cambió radicalmente. La ISO 27001 como ventaja competitiva dejó de ser un concepto teórico y se transformó en una realidad estratégica para empresas que entienden el valor del riesgo bien gestionado. Hoy,

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un