by drmunozcl

Share

Por drmunozcl

Compartir

Si te preguntas qué es criptojacking, es el uso no autorizado de los recursos de cómputo (CPU/GPU, energía y red) de tus equipos o servidores para minar criptomonedas, generalmente Monero, por parte de atacantes. No roban datos directamente, pero exprimen tu infraestructura, encarecen la nube y reducen el rendimiento; si tu CPU suena como turbina a medianoche, sospecha.

¿Qué es Criptojacking? Definición y funcionamiento

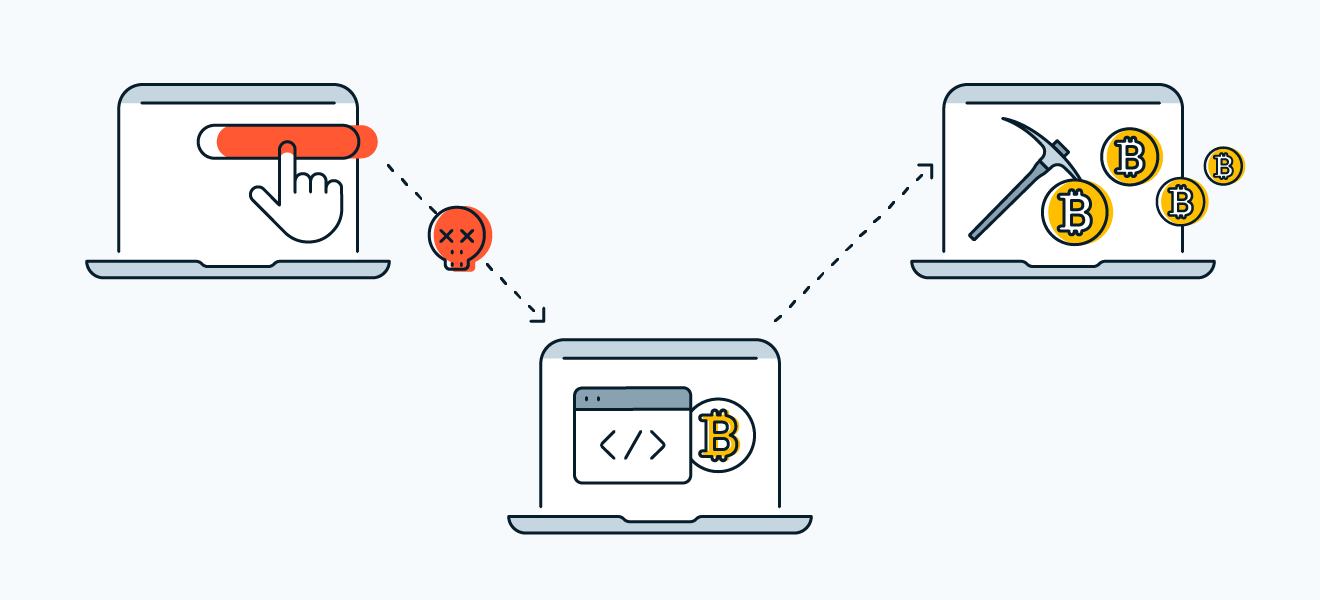

El criptojacking consiste en ejecutar código de minería en dispositivos ajenos sin permiso. Puede ocurrir de dos formas principales:

- En el navegador: scripts de minería (JavaScript/WebAssembly) cargados desde sitios comprometidos o anuncios maliciosos.

- En el endpoint/servidor: binarios de minería (p. ej., XMRig) desplegados mediante phishing, vulnerabilidades sin parchear, credenciales expuestas, contenedores mal configurados o cadenas de suministro comprometidas.

El atacante busca persistencia, ofusca procesos, limita el uso de CPU para pasar desapercibido y, en entornos cloud, automatiza el despliegue para escalar el abuso. El impacto incluye pérdida de rendimiento, facturas infladas en la nube, desgaste de hardware y riesgo reputacional.

Cómo detectar y prevenir el criptojacking

- Supervisa métricas: picos anómalos y sostenidos de CPU/GPU, uso de memoria y red, especialmente fuera del horario laboral.

- Usa EDR/antimalware con firmas y heurística para mineros; habilita bloqueo de comportamientos (creación sospechosa de procesos, conexiones a pools).

- Bloquea dominios y scripts de minería en el navegador (listas NoCoin, CSP, extensiones de bloqueo de scripts).

- Refuerza la nube: IAM de mínimo privilegio, límites de gasto y alertas de facturación, escaneo de imágenes de contenedores y runtime security.

- Aplica parches rápidos: corrige vulnerabilidades explotadas comúnmente (exposición de paneles, servicios RDP/SSH, CVEs recientes).

- Controla el arranque: listas blancas de aplicaciones, control de scripts y políticas de ejecución en endpoints y servidores.

- Capacita al personal: evita descargas no confiables, extensiones dudosas y credenciales reutilizadas.

Conclusión

El criptojacking no busca tus datos, sino tu potencia de cómputo. Con monitoreo continuo, controles en navegador y endpoint, hardening en la nube y parches oportunos, puedes detectarlo rápido y cortar la minería ilícita antes de que afecte tu negocio.

Relacionado

- Malware

- Botnet

- Ransomware

MANTENTE INFORMADO

Suscríbete a nuestro newsletter gratuito.

La inteligencia artificial (IA) está transformando la forma en que las organizaciones operan, toman decisiones y ofrecen servicios. Desde asistentes virtuales hasta sistemas de análisis predictivo, el uso de IA crece rápidamente en empresas de todos los sectores. Sin embargo, junto con los beneficios también surgen nuevos riesgos: sesgos en los algoritmos, uso indebido de

La inteligencia artificial ya no es solo una herramienta para empresas y desarrolladores. En 2026, investigadores de ciberseguridad han detectado una nueva generación de amenazas que integran modelos de lenguaje (LLMs) directamente en su funcionamiento. Dos nombres están marcando tendencia en el mundo de la seguridad informática: PromptFlux y QuietVault. Estos malwares representan un cambio

La conversación dejó de ser “si me van a atacar” y pasó a “cuándo, cómo y qué tan caro me va a salir”. Hoy, los costos de ciberseguridad en empresas ya no se miden solo en tecnología, sino en interrupciones operativas, sanciones regulatorias y pérdida de confianza del mercado. A modo de referencia reciente, un

La ciberseguridad ya no es una preocupación “a futuro”. Las amenazas que dominarán 2026 ya están ocurriendo hoy, afectando a empresas de todos los tamaños, sectores y regiones. Ataques más rápidos, automatizados y difíciles de detectar están redefiniendo la forma en que las organizaciones deben proteger su información. En este escenario, entender qué está cambiando