El Principio de Mínimo Privilegio (Principle of Least Privilege – PoLP) es una piedra angular de la ciberseguridad. En su esencia, dicta que a cada usuario, proceso o programa se le deben conceder solo los permisos estrictamente necesarios para realizar su función específica, y nada más. La teoría es simple y universalmente aceptada. Sin embargo,

En el panorama actual de amenazas cibernéticas en constante evolución, la simple reactividad ya no es una estrategia sostenible. Los profesionales de TI y ciberseguridad requieren un enfoque estructurado, proactivo y basado en el riesgo para proteger los activos críticos de sus organizaciones. Aquí es donde frameworks reconocidos internacionalmente como el Framework para Mejorar la

El riesgo constante de perderlo todo en segundos En la era digital, las organizaciones dependen de forma crítica de sus sistemas tecnológicos. Bases de datos, aplicaciones, infraestructura en la nube, redes y sistemas de correo electrónico conforman el esqueleto de la operación moderna. Sin embargo, estos activos vitales están en constante amenaza por una gran

La falsa sensación de seguridad en las organizaciones Muchas empresas creen estar protegidas frente a amenazas digitales solo porque cuentan con un antivirus, un firewall o realizan respaldos ocasionales. Sin embargo, el entorno de amenazas evoluciona a un ritmo acelerado y exige un enfoque más integral. En la actualidad, los ciberataques no discriminan por tamaño

El aumento de amenazas digitales Vivimos en una era donde los ciberataques son cada vez más frecuentes y sofisticados. Empresas, gobiernos y usuarios particulares enfrentan riesgos constantes como el robo de datos, secuestro de información (ransomware), suplantación de identidad y vulnerabilidades en sistemas. Esta realidad ha dejado claro que las barreras de seguridad tradicionales, como

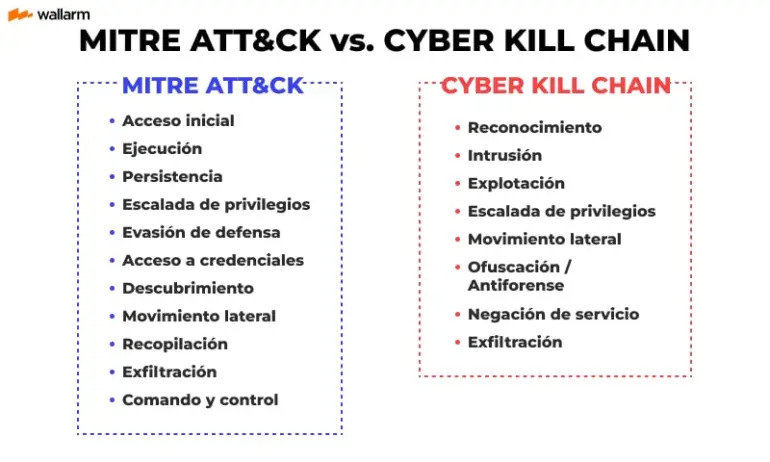

La ciberseguridad moderna exige marcos sólidos para entender y mitigar amenazas. Dos modelos ampliamente adoptados son la Kill Chain de Lockheed Martin y el framework MITRE ATT&CK. Aunque ambos tienen objetivos similares —entender y contrarrestar ataques— su enfoque y aplicabilidad difieren considerablemente. A continuación contrastamos en profundidad Mitre ATT&CK vs Kill Chain. Muchas organizaciones aún

La ciberseguridad ha dejado de ser una preocupación exclusiva del departamento de TI. Hoy, los líderes de todas las áreas tienen un papel crucial en proteger los activos digitales de una organización. Te contamos a continuación, sobre las responsabilidades de los líderes en ciberseguridad. Falta de liderazgo en la protección digital Muchas empresas aún creen

La ciberseguridad ha dejado de ser un componente aislado del área de TI para convertirse en una pieza estratégica dentro de las organizaciones. Integrar una estrategia de ciberseguridad eficaz en el tejido organizacional no es una opción, sino una necesidad para operar de manera segura y sostenible. Falta de integración de la ciberseguridad en la

La ciberseguridad ya no es solo una preocupación del área de TI. En un entorno empresarial cada vez más digitalizado y expuesto a amenazas, el rol del liderazgo ejecutivo en ciberseguridad se ha vuelto crucial. La desconexión entre liderazgo y seguridad Muchas organizaciones enfrentan un problema recurrente: sus líderes ejecutivos no están suficientemente involucrados en